Viikkoakaan ei voi kulua ilman, että haavoittuvuutta löydetään. On kuitenkin välttämätöntä, että tämä haavoittuvuus ja kaikki siihen liittyvät tiedot ovat saatavilla helposti saatavilla olevassa, järjestelmällisessä ja luotettavassa muodossa. Seuraavaksi selitämme kaiken tärkeimmistä haavoittuvuustietokannoista. Tärkeä näkökohta on, että erilaiset IT-turvallisuuden hallintaratkaisut käyttävät näitä tietokantoja tukeakseen meitä mahdollisten kyberhyökkäysten riskien lieventämisessä.

CVE (yleiset haavoittuvuudet ja altistumiset)

Se on yksi luotettavimmista lähteistä löydettyjen haavoittuvuuksien tunnistamisessa, analysoinnissa ja sertifioinnissa. Jokaisella tässä tietokannassa olevalla haavoittuvuudella on oma CVE numero. Jälkimmäisen tarjoaa CVE-työryhmän erikoistuneiden viranomaisten ryhmä.

Mutta miksi haavoittuvuudella olisi tunnistenumero? Tämä mahdollistaa sitä koskevan tiedon hallinnan paljon luotettavammin, välttäen epäselvyyksiä tai virheellisiä tietoja, jotka vahingoittaisivat kyseistä haavoittuvuutta koskevia tietoja.

Saman numeron avulla se on helppo tunnistaa ja arvioida eri tietoturvatyökaluilla, kuten SIEM:llä, jotka ovat tiedonhallintajärjestelmiä ja Turvallisuus Tapahtumia, jotta ne voivat helpottaa riskien lieventämiseen tähtäävien toimien toteuttamista.

CVE:stä on perustamisestaan vuonna 1999 lähtien tullut standardi haavoittuvuuksien julkistamisessa. Kuten olemme maininneet, eri tietoturvatyökalut, erityisesti yritysverkoissa, tietoturvaan erikoistuneet ihmiset ja jopa suuri yleisö, pystyvät kommunikoimaan sujuvammin. Jälkimmäinen puolestaan kertoo, mikä on tietty haavoittuvuus ja sen vaikutukset.

Olemme varmoja, että olet jossain vaiheessa lukenut uutisia, julkaisuja tai twiittejä yhdestä tai useammasta haavoittuvuudesta. Monissa tapauksissa CVE-numeroon viitataan turvallisena ja luotettavana varmistuksena esitetyille tiedoille. Suosittelemme noudattamaan CVE:n omia ohjeita. Twitter tililläsi on oltava tietoinen kaikesta, mitä tiedetään uusimmista haavoittuvuuksista.

CERT-haavoittuvuustietokanta

Toinen tietokanta, joka tällä kertaa vastaa arvostettua CERT ( Tietokonehätätiimiryhmä ). Se tarjoaa tietoa ohjelmistohaavoittuvuuksista. Mukana olevat tiedot sisältävät teknisiä yksityiskohtia, mahdollisia korjaustoimenpiteitä ja valmistajia, joihin haavoittuvuudet vaikuttavat. Useat löydetyistä tietueista ovat yksityishenkilöiden työn tulosta. Myös ihmisten, jotka työskentelevät valtion laitosten ulkopuolella, jotta löydetyt tiedot olisivat kaikkien saatavilla.

Näin ollen useat tietueet saattavat antaa vaikutelman, että yhden tai useamman datan osalta ei ole syvyyttä. Siksi CERT itse suosittelee viittaamaan valtion laitosten, kuten NVD , josta puhumme alla.

NVD (kansallinen haavoittuvuustietokanta)

Kuten äskettäin keskustelimme, tämä tietokanta on linkitetty valtion laitokseen. Se on NIST , joka on National Institute of Standards and Technology. Se on laaja tietovarasto, joka sisältää tietoja SCAP-protokollan avulla hallituista haavoittuvuuksista. Sen lyhenne tulee sanoista Suojauksen sisällön automaatioprotokolla .

Tämän datan suora etu on, että se helpottaa huomattavasti haavoittuvuuksien hallinnan, tietoturvaindikaattoreiden mittaamisen ja vaatimustenmukaisuuden toistuvien tehtävien automatisointia. Lisäksi löydät kaiken, mikä liittyy kaikentyyppisissä ohjelmistoissa esiintyviin tietoturva-aukkoihin. Tiedät myös kokoonpanovirheistä, kyseessä olevan valmistajan nimen ja löydetyn haavoittuvuuden tai virheen mahdolliset vaikutukset.

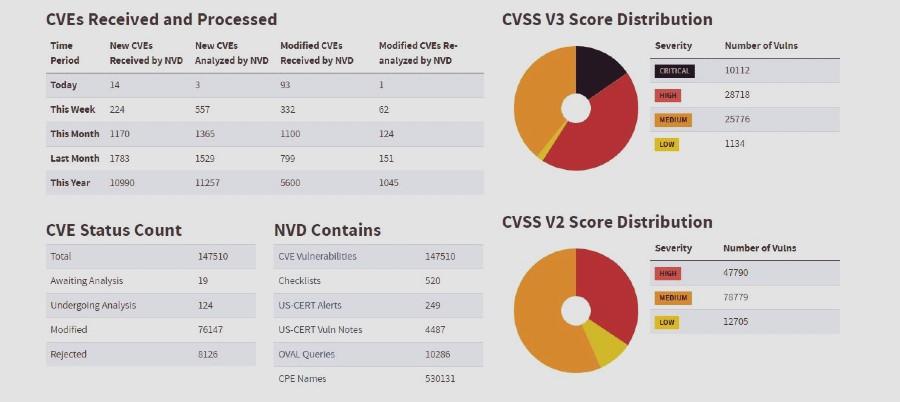

Erittäin tärkeä yksityiskohta on, että tilastopaneeliin siirryttäessä löydämme haavoittuvuudet CVE-luokituksen mukaisesti, joka vastaa ensimmäistä mainitsemaamme tietokantaa. Tämä tarkoittaa, että käytännössä jokaisella CVE:ssä mainitulla haavoittuvuudella on ylimääräinen varmuuskopio kansallisesta tietokannasta. Huolimatta siitä, että kyseessä on Yhdysvaltain hallituksesta riippuvainen instituutio, se on yksi eniten konsultoiduista lähteistä uusimmista haavoittuvuuksista tiedottamiseksi.

Toisaalta, kyseisessä paneelissa on pari grafiikkaa, jotka perustuvat CVSS Nämä lyhenteet tarkoittavat Yhteinen haavoittuvuuden pisteytysjärjestelmä Tämä on avoin standardi, jota käytetään mittaamaan kunkin löydetyn haavoittuvuuden vakavuutta. Pohjimmiltaan on neljä mahdollista tasoa eli vaihtoehtoa: matala, keskitaso, korkea ja kriittinen. Haavoittuvuudella on tietty taso, joka perustuu useisiin mittareihin. Standardi, samoin kuin kaikki mainitsemamme tietokannat, on vapaasti saatavilla ja ilmainen kaikille kiinnostuneille.

Haavoittuvuustietokantojen merkitys

Tässä artikkelissa olemme suositelleet tärkeimpiä työkaluja, hallita turvallisuutta verkostostasi. Tärkeimpiä ovat ne, joilla on käytössä Incident Response -lähestymistapa eli tapauksiin reagointi. Mutta miten he tekevät sen? Mitä tietoja he käsittelevät, jotta he voivat kertoa sinulle, että verkostasi on löydetty yksi tai useampi tietoturva-aukko tai että ohjelmistossa on jokin haavoittuvuus?

Juuri mainitsemamme ja muut tietokannat ovat tärkeimpiä tietoturvanhallintaratkaisujen kehittäjiä. Ennen standardeja, kuten CVE ja CVSS, eri ratkaisuilla oli omat tietokantansa, ja niiden nimeämisessä, kriittisyyden luokittelussa ja muissa näkökohdissa oli suuria eroja. Tämä haavoittuvuuksien konteksti korostaa jälleen standardien merkitystä käytännössä kaikessa toiminnassamme.