pfSense on yleisimmin käytetty palomuuri- suuntautunut käyttöjärjestelmä ammattitasolla sekä kotiympäristössä, jossa edistyneet käyttäjät, että pienissä ja keskisuurissa yrityksissä segmentoida verkkonsa oikein ja tarjota satoja palveluja. pfSense perustuu suosittuun FreeBSD-käyttöjärjestelmään, joten meillä on tae, että se on vakaa, vankka käyttöjärjestelmä ja ennen kaikkea erittäin turvallinen. Toisin kuin muut palomuurit, pfSense: llä on todella täydellinen ja hyvin intuitiivinen graafinen käyttöliittymä, koska meillä on lyhyt selitys jokaisesta konfiguroitavasta parametrista. Tänään tässä artikkelissa aiomme selittää kaiken pfSense: stä ja kuinka asentaa se mihin tahansa tietokoneeseen, jossa on kaksi verkkokorttia (yksi WAN: lle ja toinen LAN: lle).

pfSense on käyttöjärjestelmä, joka kuluttaa hyvin vähän resursseja, mutta riippuen käytöstä, käyttäjistä, jotka aikovat siirtää tietoja, ja asennetuista palveluista, meillä on oltava enemmän tai vähemmän prosessori teho ja myös RAM muistin koko. Tämä käyttöjärjestelmä voidaan asentaa käytännöllisesti katsoen mihin tahansa nykyiseen tietokoneeseen, mutta loogisesti saamamme suorituskyky riippuu laitteistosta, ja sama tapahtuu kokoonpanolla, jonka olemme tehneet itse palomuurille. Kriittisin asia pfSenselle on tunnistaa Ethernet-verkkokortit, ja ongelmien välttämiseksi suositeltavin asia on Intel, mutta on monia muita valmistajia, jotka ovat myös yhteensopivia, mutta ensin kannattaa lukea virallisista pfSense-foorumeista.

Pääpiirteet

PfSense-käyttöjärjestelmän päätavoitteena on tarjota turvallisuutta koti- ja yritysympäristöihin, tämä laite toimii palomuurina, mutta voimme käyttää sitä myös pääreitittimenä, koska meillä on satoja edistyneitä määritysvaihtoehtoja. Kiitos mahdollisuuden asentaa lisäohjelmistoja, meillä voi olla tehokas IDS / IPS (Intrusion Detection and Prevention System), kuten Snort tai Suricata. PfSensen käyttäminen on pakollista, jos sinulla on kaksi verkkokorttia, yksi Internet WAN -verkkoon ja toinen lähiverkkoon, vaikka jos meillä on enemmän kortteja (tai useita portteja sisältäviä kortteja) paljon paremmin, koska meillä voi olla muita fyysisiä rajapintoja konfiguroitavaksi DMZ, lisäverkko ja paljon muuta.

Toinen asia pfSense-palvelun hyväksi ovat jatkuvat päivitykset, joita meillä on, sekä peruskäyttöjärjestelmässä että kaikki paketit, jotka voimme lisäksi asentaa. Internetille altistuvassa palomuurissa / reitittimessä päivitysten saaminen on erittäin tärkeää löydettävien tietoturva-aukkojen välttämiseksi.

Palomuuri ja IDS / IPS

pfSense käyttää sääntöihin perustuvaa SPI (Stateful Packet Inspection) -palomuuria, kuten tavallista. Voimme suodattaa paketteja nopeasti erittäin edistyneellä tavalla, laitteistosta riippuen, voimme saavuttaa yli 10 Gbps: n kaistanleveydet. Graafisen käyttöliittymän ansiosta voimme luoda "aliaksia" IP-ryhmien ja porttien luomiseksi, myöhemmin niiden soveltamiseksi sääntöihin, ja tällä tavoin, jos sinulla ei ole satoja sääntöjä palomuurissa, on erittäin tärkeää tietää mitä suodatamme ja pidämme säännöt ajan tasalla. Tietysti pfSense on edistynyt kirjaa siitä, onko sääntö suoritettu, ja kaikesta, mitä käyttöjärjestelmässä tapahtuu.

pfSensellä ei ole vain tehokas palomuuri DoS- ja DDoS-hyökkäysten lieventämiseksi ja / tai estämiseksi, mutta sillä on myös edistyksellinen IDS / IPS, kuten Snort ja Suricata, jotka voimme asentaa helposti ja nopeasti käytettävissä olevien pakettien kautta. sen asennusta varten, ja molemmilla meillä on graafinen käyttöliittymä, jolla voidaan määrittää eri rajapinnat, joissa heidän on toimittava, samoin kuin kaikki säännöt, jotka meillä on havaita mahdolliset hyökkäykset. Voimme myös havaita tietovuotoja ja jopa epäilyttävää toimintaa verkossa, jonka voimme estää. Tietenkin meillä on myös mahdollisuus nähdä käyttöjärjestelmän tila reaaliajassa ja jopa asentaa lisäohjelmistoja edistyneiden graafisten raporttien tarkastelemiseksi ja kaiken järjestelmän tapahtumien tuntemiseksi.

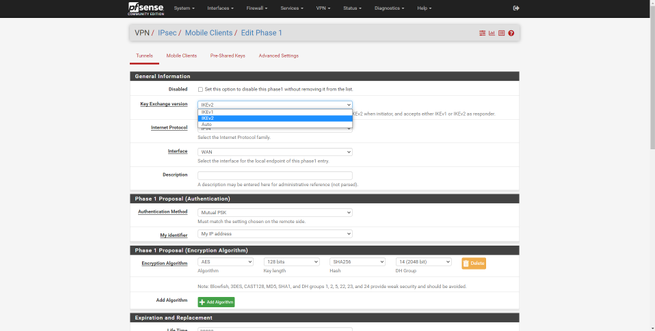

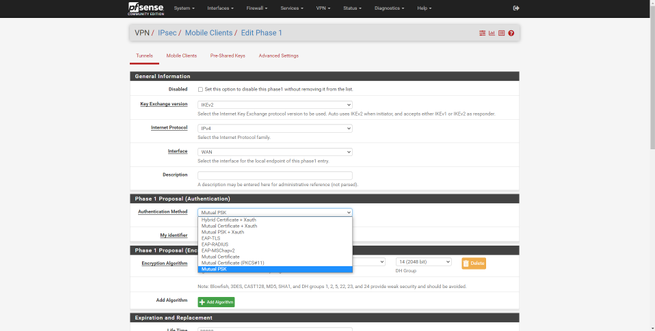

VPN

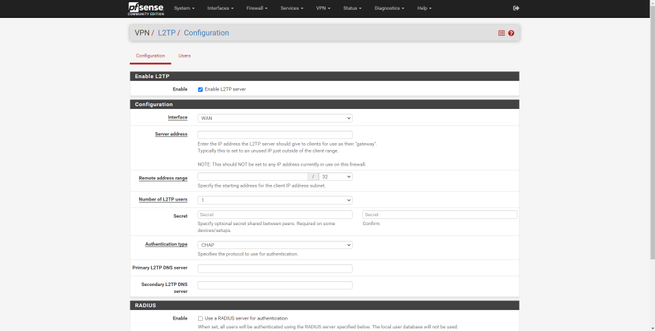

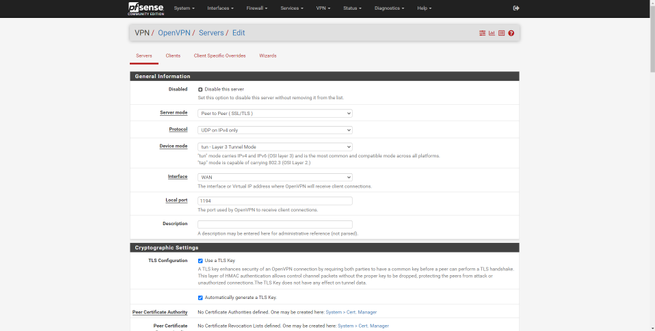

Virtuaaliset yksityisverkot (VPN) sijoitetaan yleensä itse palomuuriin, jotta NAT: n ja muiden palomuurien suodattamisen kanssa ei olisi ongelmia. Ottaa a VPN palvelimen tai VPN-asiakkaan avulla voimme yhdistää etäsijainnit Internetin kautta turvallisesti ja myös yhdistää eri laitteet paikalliseen verkkoon etäkäytön VPN-tilassa. pfSense sisältää erityyppisiä VPN: itä sopeutuakseen täydellisesti käyttäjien tarpeisiin:

- L2TP/IPsec

- IPsec IKEv1 ja IKEv2, erityyppisillä todennuksilla, kuten Mutual-PSK, Mutual-RSA ja jopa Xauth.

- OpenVPN, jossa on todennus digitaalisista varmenteista, käyttäjän tunnistetiedoista ja muusta.

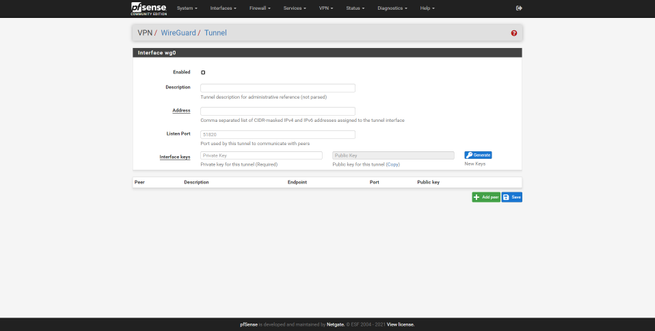

- WireGuard

PfSense 2.5.0: n kohokohta on suositun sisällyttäminen WireGuard Tämän ytimeen integroidun uuden protokollan ansiosta VPN, sekä käyttäjien etäyhteyden muodostamiseksi että sivustojen välisten tunnelien tekemiseksi nopeasti ja helposti, antaa meille erinomaisen suorituskyvyn.

Muita ominaisuuksia

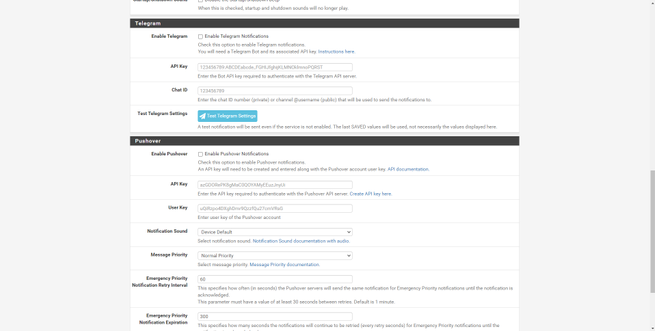

pfSense sisältää valtavan määrän palveluja, samat tai enemmän kuin reitittimet ja muut ammattimaiset palomuurit. Esimerkiksi joitain tärkeimpiä lisäominaisuuksia ovat mahdollisuus määrittää a DNS palvelin, jossa on DNS Resolver, joka on ihanteellinen itse palomuurille kaikkien pyyntöjen ratkaisemiseksi, meillä on myös täydellinen DHCP-palvelin, jossa on kymmeniä lisäasetuksia, NTP-palvelin, joka palvelee aikaa eri laitteille, WoL, QoS erilaisten laitteiden priorisoimiseksi, Traffic Shaper, yhteensopivuus VLAN-verkkojen kanssa, mahdollisuus konfiguroida erilaisia VLAN-verkkoja yhteen tai useampaan rajapintaan, mahdollisuus määrittää QinQ, Bridge ja LAGG eri lisäasetuksilla, voimme käyttää myös dynaamista DNS-palvelinta ja paljon muuta. Emme saa unohtaa, että hyvin edistyneenä käyttöjärjestelmänä voimme nähdä täydellisen kirjan kaikista tapahtumista, ja saamme jopa ilmoituksia email tai sähke olla tietoinen kaikesta, mitä tapahtuu.

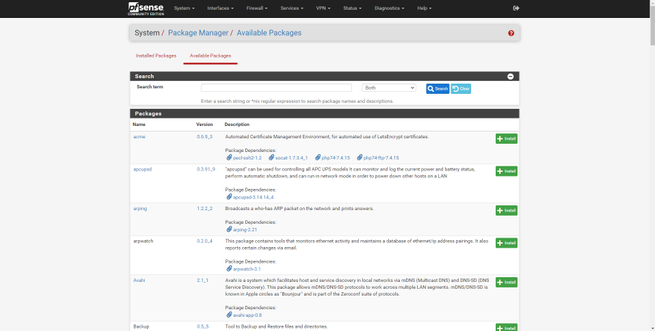

Yksi tärkeimmistä ominaisuuksista on mahdollisuus asentaa lisäpaketteja, jotta toiminnot olisivat vielä enemmän, tämän lisäohjelmiston ansiosta pystymme laajentamaan tämän ammattimaisen palomuurin toimintoja. Jotkut suosituimmista laajennuksista ovat:

- arpwatch ilmoittaa meille sähköpostitse tai sähkeellä, mitkä uudet laitteet ovat yhdistäneet

- bandwidthd nähdäksesi kaaviot kaistanleveydestä

- freeradius3 RADIUS-todennuspalvelimen liittämiseen, ihanteellinen WiFi-tukiasemien määrittämiseen ja WPA2 / WPA3-Enterprise

- iperf mittaa kaistanleveyttä pfSenseen ja takaisin

- nmap portin skannauksen suorittamiseksi

- pfBlocker-ng estää kaikki mainokset sekä haitalliset verkkotunnukset ja IP-osoitteet

- Snort ja Suricata: kaksi IDS / IPS par excellence -ominaisuutta, ne eivät tule oletusarvoisesti, mutta ne voidaan asentaa

- Haproxy tasapainottimelle

- Kalmari välityspalvelimen asentamiseksi.

- mutteri UPS-järjestelmien valvomiseksi

- Zabbix-agentti on helppo integroida valvontajärjestelmään

- Zeek (entinen Bro IDS)

pfSense toimii x86-arkkitehtuurilla ja on yhteensopiva viimeaikaisten 64-bittisten suorittimien kanssa, ja lisäksi se voidaan asentaa melkein mihin tahansa pilvialustaan, kuten Amazon pilvi, Azure ja paljon muuta, on lisäksi pidettävä mielessä, että tänään voimme ostaa Netgate-valmistajan laitteita, joihin on jo valmiiksi asennettu pfSense, ammattilaistason laitteilla.

Lataa ja asenna pfSense

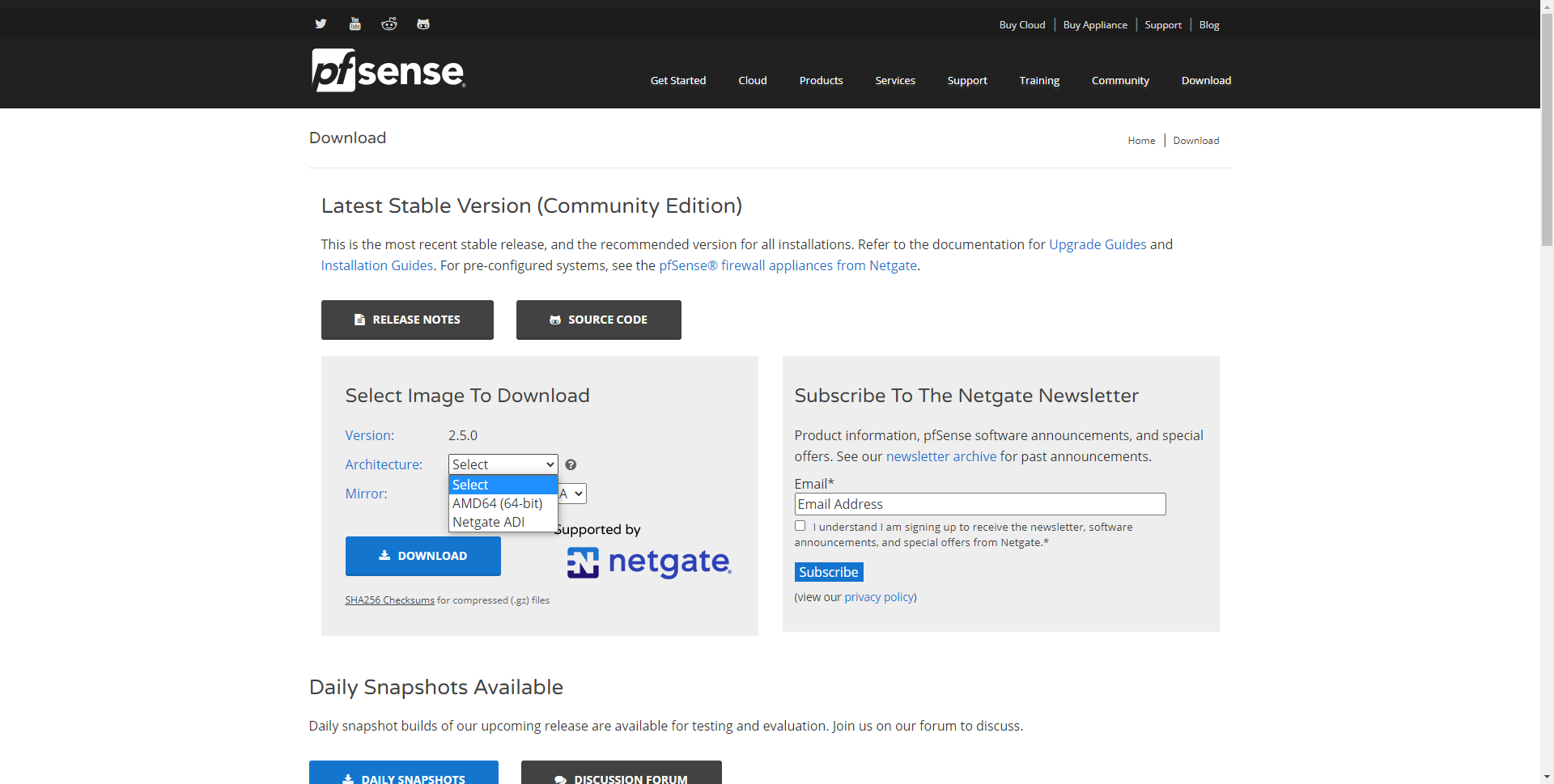

PfSense CE: n lataaminen ja käyttö on täysin ilmaista, mene vain viralliselle verkkosivustolle ja siirry suoraan "Lataa" -välilehdelle.

Kun olemme napsauttaneet «Lataa», näemme osan, jossa valitsemme valitsemamme arkkitehtuurin, valitsemme AMD64.

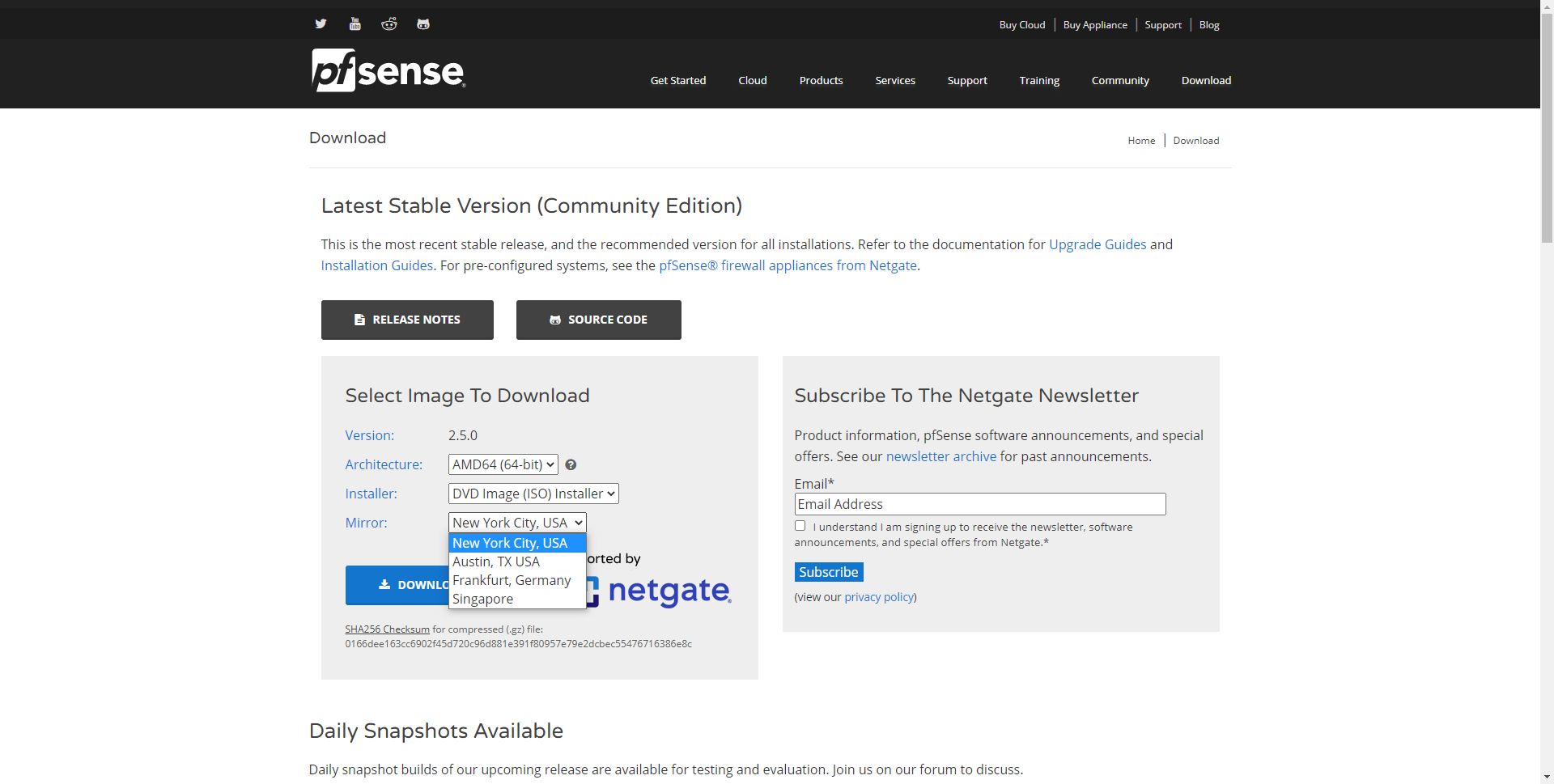

Meidän on myös valittava kuvan tyyppi, jos haluamme ISO-kuvan kopioimisen DVD: lle tai Pendriveen tai suoraan USB-kuvan, olemme valinneet ISO DVD-kuvan. Seuraavaksi meidän on valittava palvelin mistä ladata, on suositeltavaa, että se on aina fyysisesti lähinnä nykyistä sijaintiasi.

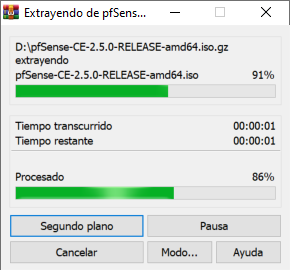

Kun olemme ladanneet kuvan, meidän on purettava se, koska se tulee iso.gz-muodossa, ja meidän on purettava ISO-kuva suoraan.

Kun olemme ladanneet sen, voimme polttaa sen CD-levylle, kopioida sen käynnistettävälle USB: lle Rufus jne. Meidän tapauksessamme aiomme asentaa pfSense virtuaalikoneeseen, jossa on VMware, jotta voit nähdä, kuinka se asennetaan virtuaalisesti ja testata sitä kontrolloidussa testiympäristössä, jotta voit myöhemmin siirtää sen tuotantoon. Opetusohjelmassa aiot nähdä, kuinka luodaan kaksi verkkokorttia, yksi silta-tilassa yhteyden muodostamiseksi todelliseen paikalliseen verkkoon ja toinen vain isäntä -tilassa, jotta pääset käsiksi verkon kautta tietokoneeltamme riippumatta paikallisverkko.

Virtuaalikoneen määritykset VMwaressa

Meidän tapauksessamme aiomme käyttää VMware Workstation 15.5 PRO: ta, mutta mitä tahansa versiota käytettäisiin tämän palomuurisuuntautuneen käyttöjärjestelmän asentamiseen. Ensimmäinen asia, joka meidän on tehtävä avattaessa VMware, on napsauttaa «Luo uusi virtuaalikone», kuten näet seuraavasta näytöstä:

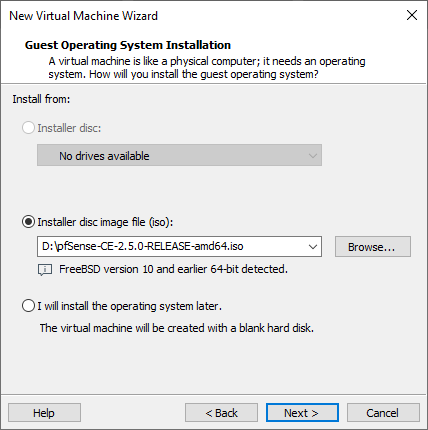

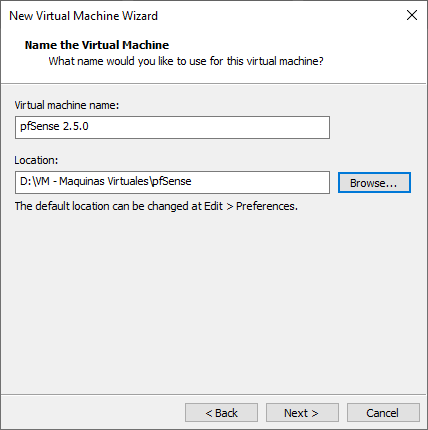

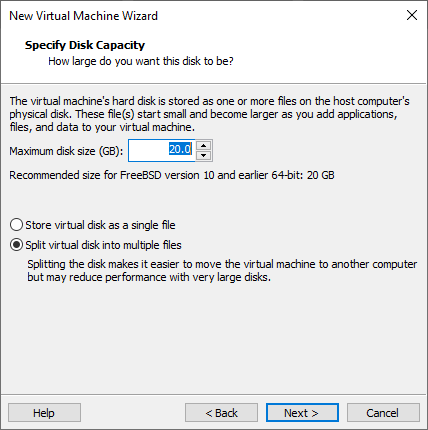

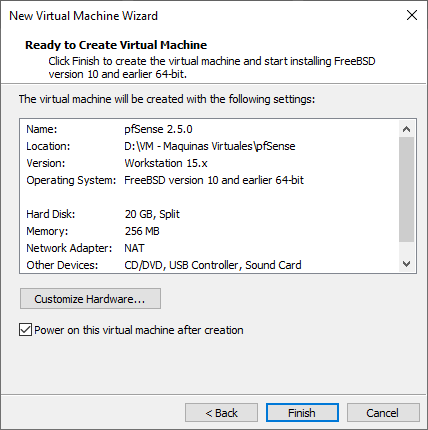

Ohjatussa virtuaalikoneen määritystoiminnossa meidän on valittava «Tyypillinen» luominen, ladattava pfSensen ISO-kuva, se tunnistaa automaattisesti, että sisäisesti tunnistettu käyttöjärjestelmä on FreeBSD 10 (vaikka se onkin viimeisin versio), jatkamme ohjatun toiminnon kanssa kunnes valitsemme yhden virtuaalikoneen polun, jätämme virtuaalikoneelle varatun levyn 20 Gt: ksi ja lopuksi näemme yhteenvedon kaikesta laitteistosta, jonka tällä virtuaalikoneella aiomme luoda.

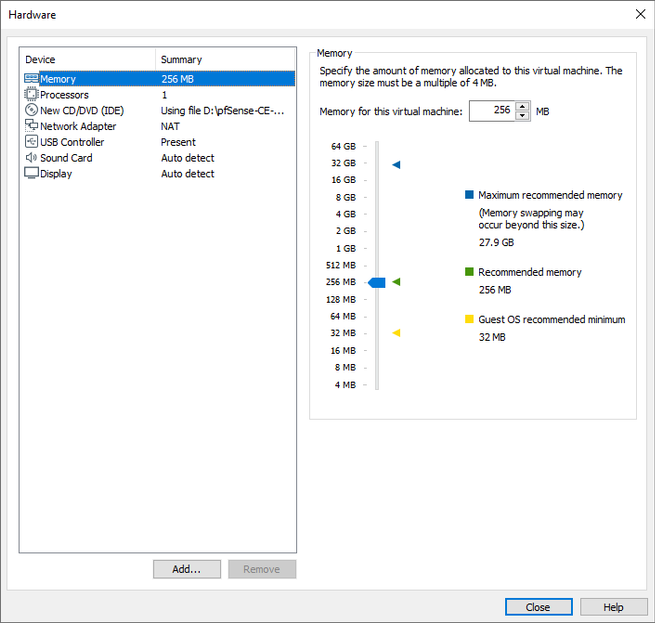

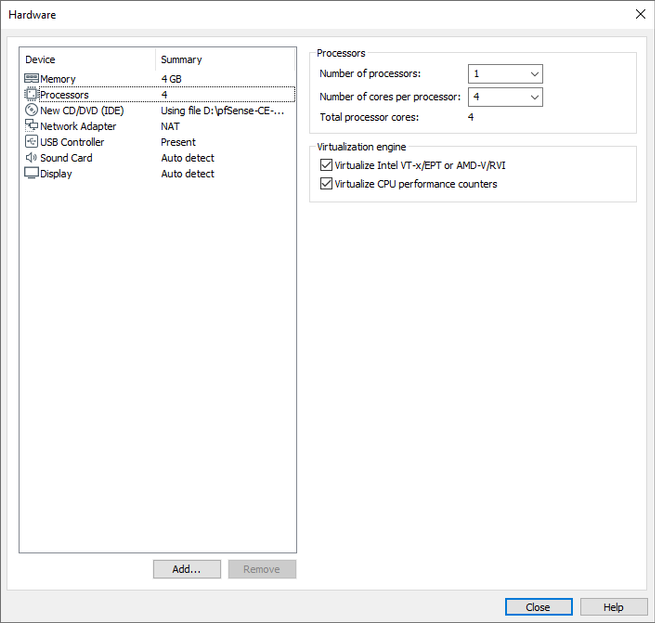

Ennen viimeistelyä meidän on napsautettava Mukauta laitteisto ”Lisätä RAM-muistia 4 Gt: ksi, lisätä suorittimen ytimien määrää, lisätä uuden verkkokortin ja määrittää verkkokortit oikein.

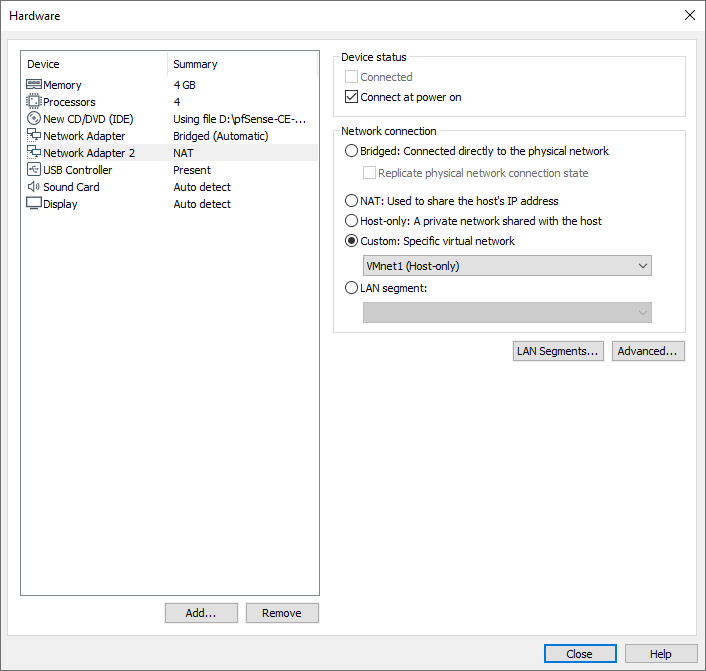

CPU: iden ja ytimien lukumäärästä (suosittelemme yhtä prosessoria ja 1 ydintä) ja RAM-muistista (suosittelemme vähintään 4 Gt) riippumatta meidän on lisättävä toinen verkkokortti, koska meillä on Internet WAN ja LAN. Napsautamme Lisää ja sittenverkko Sovitin ”lisätäksesi sen. Voisimme myös lisätä kortteja, jotta palomuuritasolla olisi enemmän määritysvaihtoehtoja, mutta WAN: n ja LAN: n aloittaminen on hienoa.

Kun olemme lisänneet nämä kaksi, meidän on määritettävä ne seuraavasti:

- Sovitin 1: silta (automaattinen)

- Sovitin 2: mukautettu VMnet1 (vain isäntä)

Seuraavaksi näet, miltä tämä kokoonpano näyttäisi.

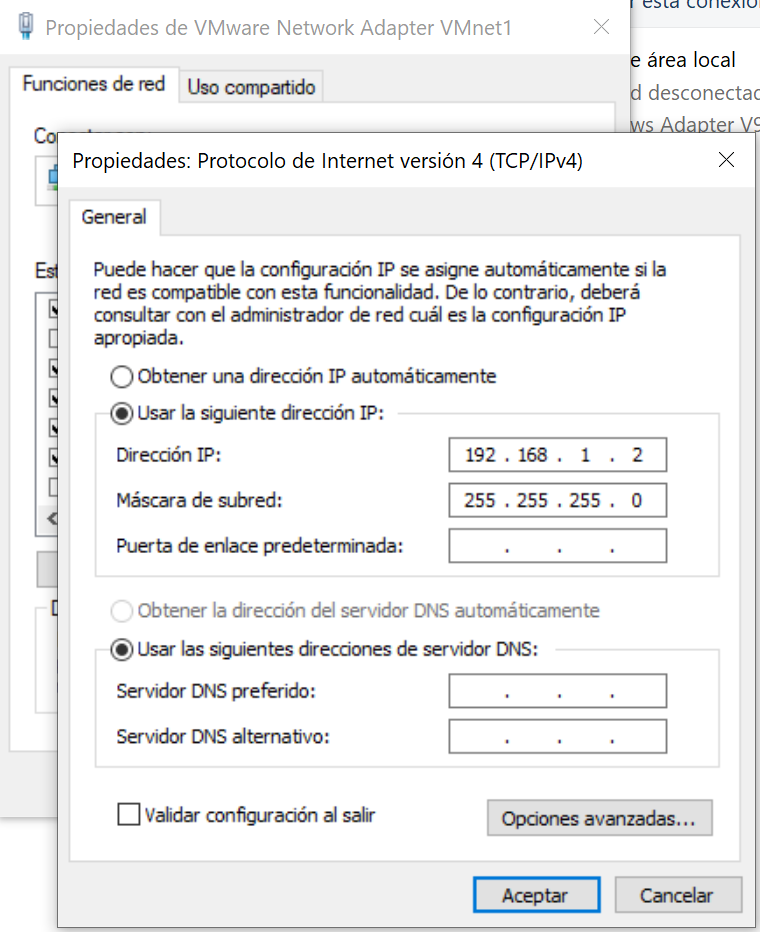

Käyttöjärjestelmän hallintaan pääsemiseksi verkon kautta on määritettävä VMnet1-sovitin. Voit tehdä tämän menemällä " Ohjauspaneeli / Verkko- ja jakamiskeskus / Muuta sovittimen asetuksia ”Ja vaihda IP-osoite sovittimeksi VMware Network Adapter VMnet1 asettamalla IP 192.168.1.2/24 kuten alla näkyy. Kun olet valmis, poistu määritysvalikosta napsauttamalla Hyväksy ja hyväksy.

Kun kaikki on määritetty virtuaalikoneiden tasolla, voimme suorittaa virtuaalikoneen asennuksen aloittamiseksi.

Asenna pfSense VMwarelle

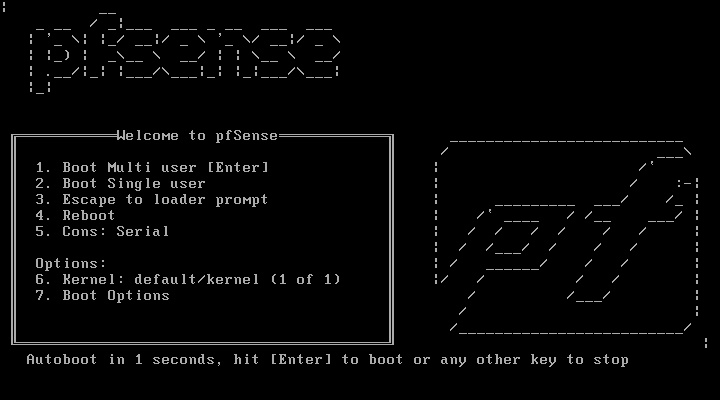

Kun käynnistämme virtuaalikoneen, voimme nähdä valikon, jossa on useita käynnistysvaihtoehtoja, meidän ei pitäisi koskettaa mitään ja odottaa sekuntien kulumista. Myöhemmin se latautuu, ja voimme nähdä eri vaihtoehdot, jotka ISO-kuva antaa meille pfSense-asennukselle.

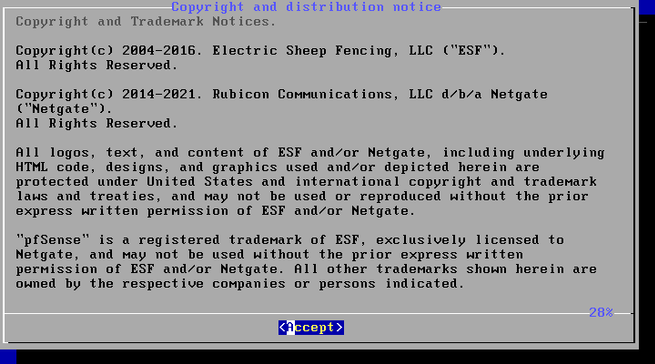

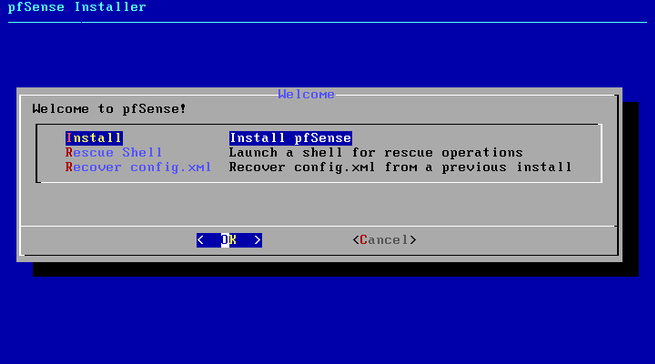

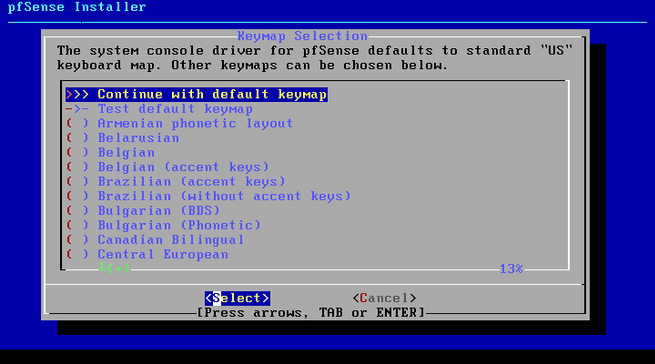

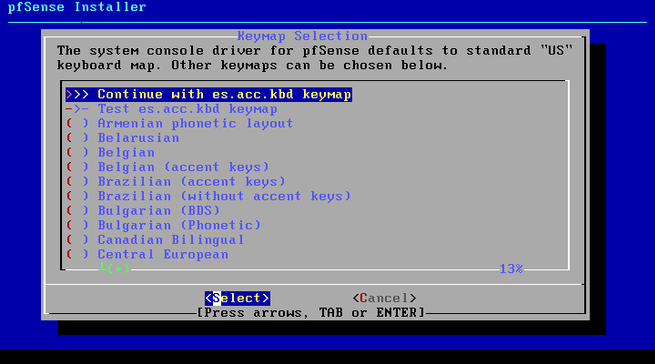

Kun aloitat tämän käyttöjärjestelmän asennuksen, hyväksyt sen meille näyttämät tekijänoikeudet. Seuraavassa valikossa voimme asentaa, palauttaa käyttöjärjestelmän katastrofaalisen vian sattuessa ja palauttaa myös kokoonpanotiedoston config.xml edellisestä asennuksesta. Napsautamme «Asenna» asentaaksemme käyttöjärjestelmän tyhjästä. Seuraavassa valikossa meidän on määritettävä näppäimistö valitsemalla kieli ja näppäimistöasettelu.

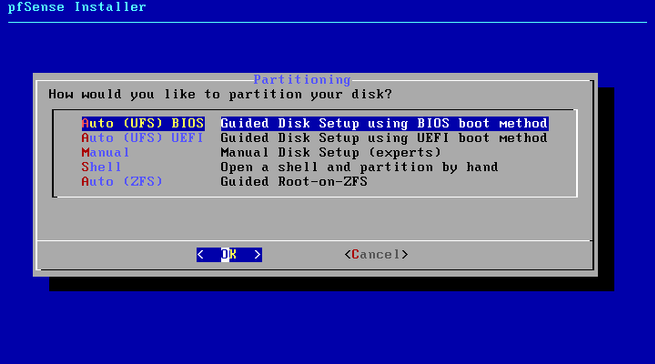

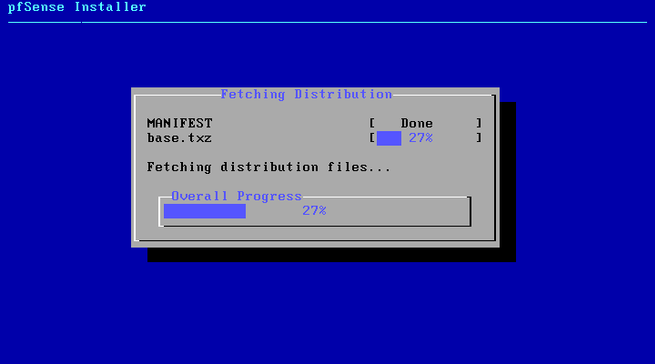

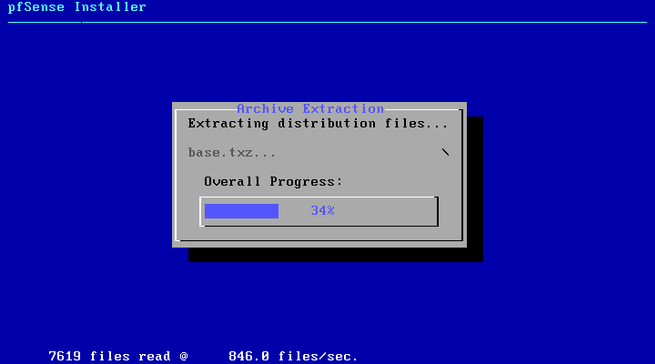

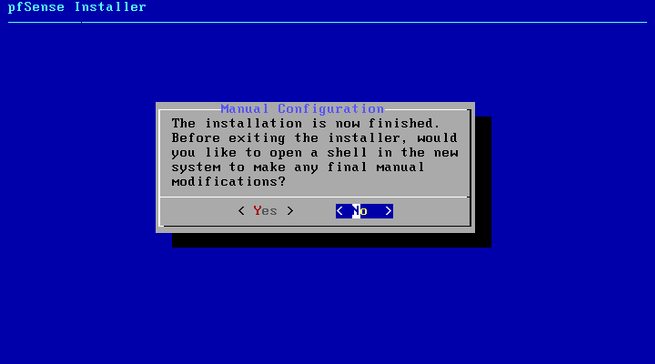

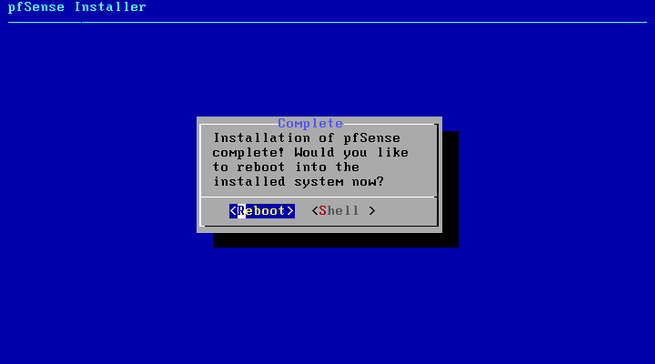

Sitten se kysyy meiltä, kuinka haluamme asentaa käyttöjärjestelmän, jos UFS for BIOS tai UEFI, manuaalisesti asiantuntijoille, avaa konsoli ja tee kaikki manuaalisesti tai käytä ZFS: ää tiedostojärjestelmänä. Meidän tapauksessamme olemme valinneet ensinnäkin Auto (UFS) -BIOS: n ja jatkamme asennusta. Asennus kestää noin minuutin, vaikka se riippuu laitteistostasi, kun se on valmis, se kysyy meiltä, haluammeko käynnistää konsolin tiettyjen kokoonpanojen tekemiseksi, napsautamme Ei ja myöhemmin se kysyy meiltä, haluamme käynnistää käyttöjärjestelmän uudelleen ja hyväksymme sen.

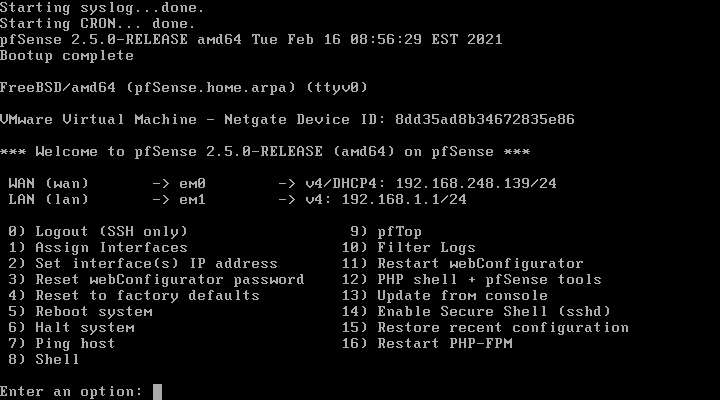

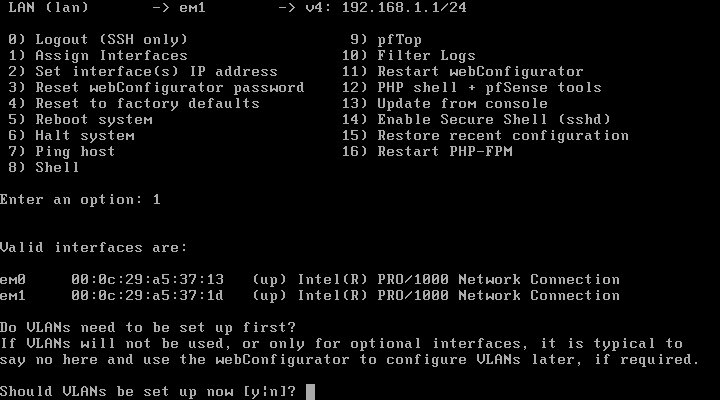

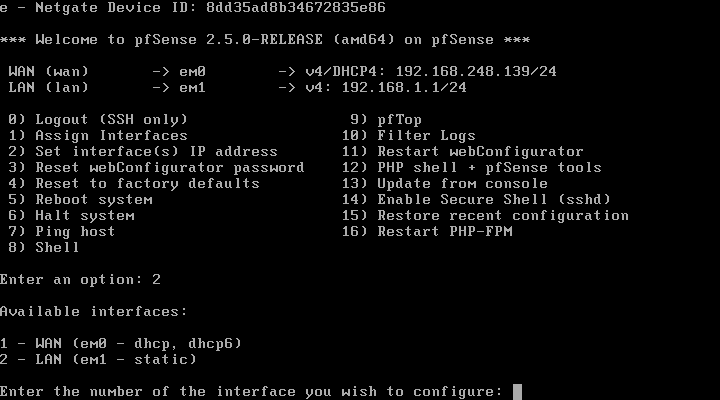

Heti kun pfSense käynnistetään uudelleen, voimme nähdä, että IP on määritetty oikein Internet WAN: lle ja toinen LAN: lle.

Konsolin hallinnointivalikossa voimme suorittaa seuraavat toimet:

- Kirjaudu ulos SSH: lle

- Määritä fyysiset rajapinnat WAN: lle tai LAN: lle, sen avulla voit myös määrittää VLAN: t Internet-yhteydelle ja jopa LAN: lle.

- Määritä aiemmin määritettyjen eri rajapintojen IP-osoitteet

- Palauta järjestelmänvalvojan salasana syöttääksesi verkon kautta

- Palauta pfSense tehdasasetuksiin

- Käynnistä käyttöjärjestelmä uudelleen

- Sammuta käyttöjärjestelmä

- Ping isäntä

- Käynnistä konsoli edistyneisiin komentopohjaisiin hallintatehtäviin

- Käynnistä pfTop nähdäksesi kaikki nykyiset yhteydet

- Näytä suodattavat käyttöjärjestelmän lokit

- Käynnistä verkkopalvelin uudelleen

- Käynnistä konsoli pfSense-apuohjelmilla nopeita asetuksia varten

- Päivitys konsolista

- Ota SSH käyttöön käyttöjärjestelmässä

- Palauta viimeaikainen kokoonpano

- Käynnistä PHP-FPM uudelleen, jos meillä on vaikeuksia päästä käyttöjärjestelmään verkon kautta.

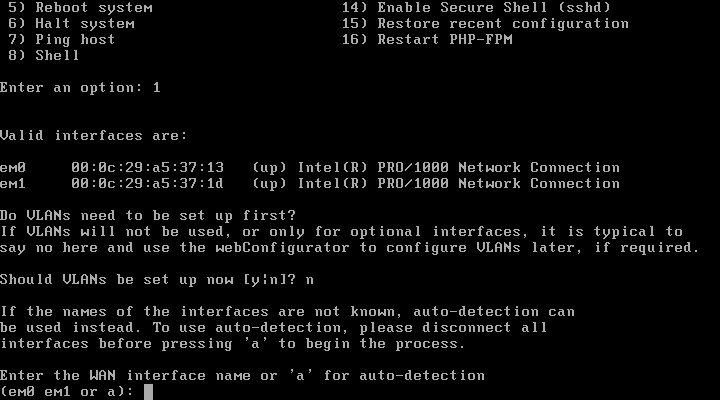

Jos haluat määrittää fyysiset käyttöliittymät konsolin kautta, voimme tehdä sen ennen verkkoon kirjautumista helposti ja jopa määrittää vastaavat VLAN-verkot:

Tietenkin meidän on suoritettava kokoonpano alusta alkaen, määrittelemällä vastaava liitäntä WAN: lle ja LAN: lle:

Lopuksi voimme määrittää liitännät IP-tasolla, sekä WAN- että LAN-verkossa. Tämä kokoonpano on kuitenkin hyvin yksinkertainen, voit nähdä kaikki käytettävissä olevat vaihtoehdot verkon kautta.

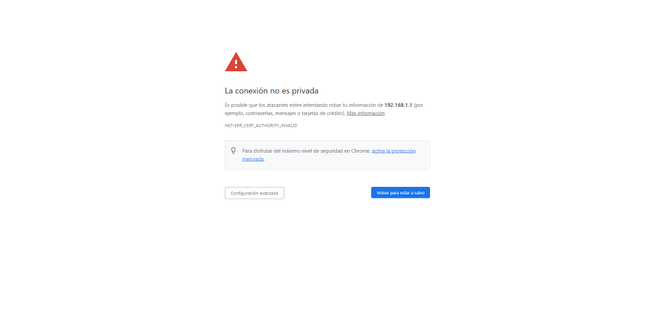

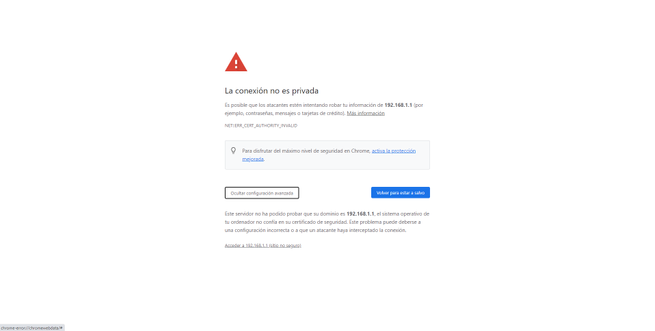

Tuolloin pääsemme pfSense-määrityksiin verkon kautta https://192.168.1.1 kautta käyttäjätunnuksella "admin" ja salasanalla "pfsense".

Ohjattu PfSense-määritystoiminto

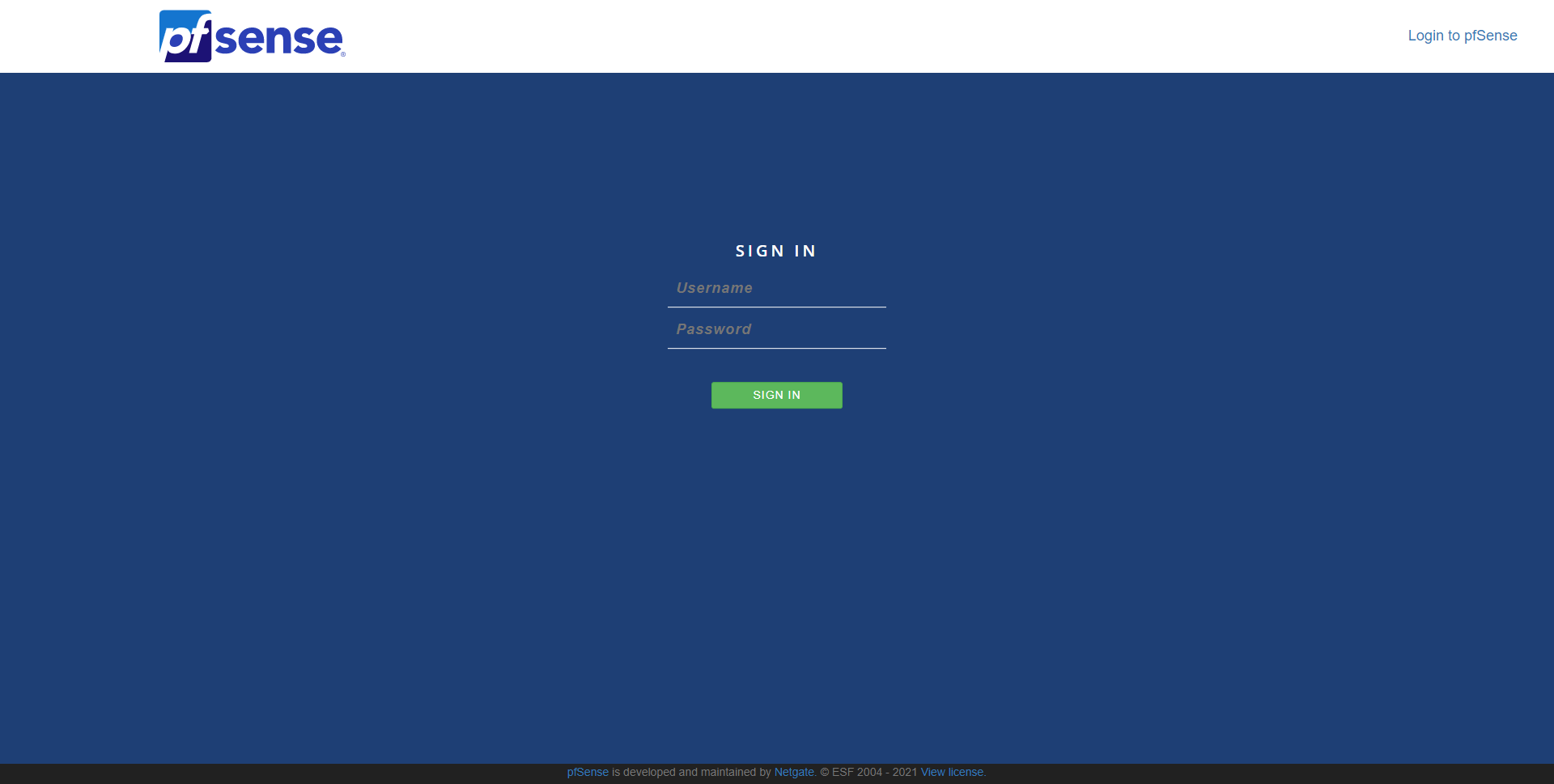

Jotta pääsemme pfSense-käyttöjärjestelmään verkon kautta, joudumme syöttämään URL-osoitteen https://192.168.1.1 käyttäjätunnuksella “admin” ja salasanalla “pfsense”, portti on oletusarvoisesti HTTPS: lle 443, sitä ei tarvita käyttää tiettyä porttia.

Kun olemme hyväksyneet pfSensen itse allekirjoittaman SSL / TLS-varmenteen, näkyviin tulee kirjautumisvalikko, kuten näet täältä:

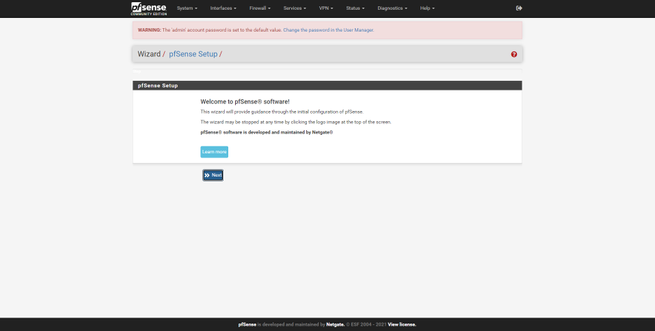

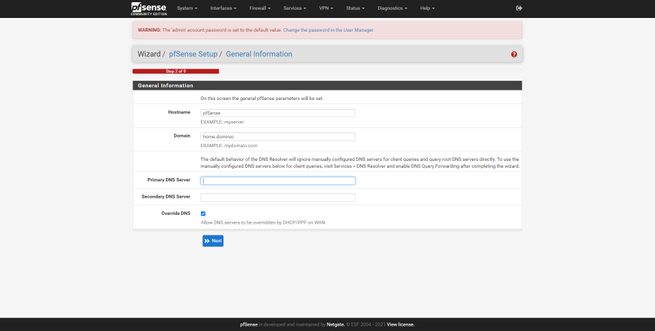

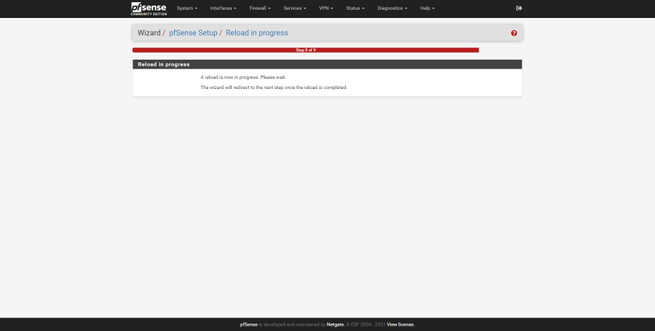

pfSense tarjoaa meille vaiheittaisen ohjatun asennustoiminnon verkon päämääritysten suorittamiseksi. Meillä on mahdollisuus olla tekemättä sitä, mutta on suositeltavaa noudattaa sitä, jos käytämme sitä ensimmäistä kertaa.

Ensimmäinen asia, jonka näemme tässä ohjatussa toiminnossa, on tervetullut, ja se osoittaa, että voimme ostaa Netgate-tukitilauksen auttamaan meitä tekemään erilaisia kokoonpanoja. Meidän on muistettava, että vuosia sitten Netgate tehtiin pfSense-ohjelmalla jatkaakseen sen kehittämistä, sekä sekä omille tiimeilleen että yhteisölle. Versiossa 2.5.0 meillä on jako molempien projektien välillä, joka kerta, kun ne haarautuvat enemmän (pfSense CE vs. pfSense Plus).

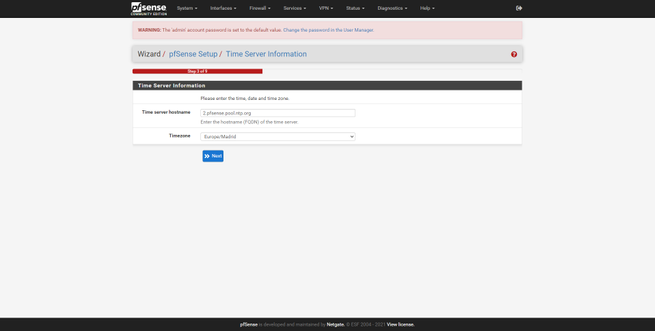

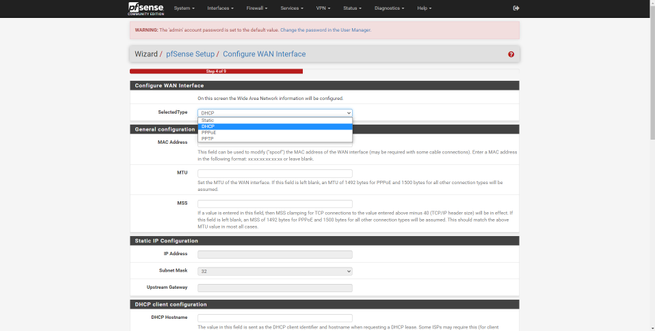

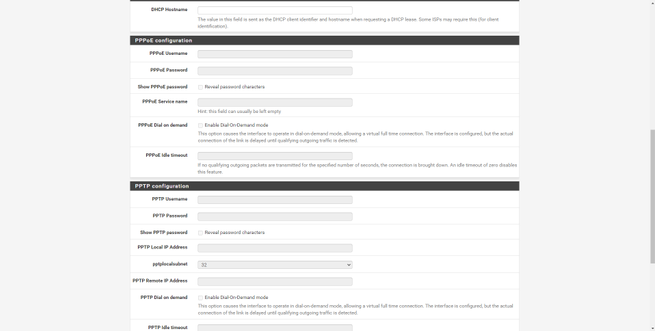

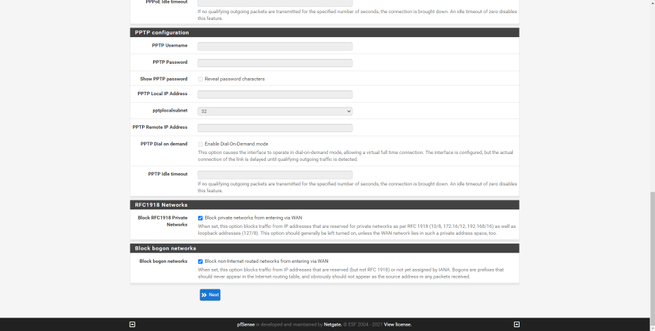

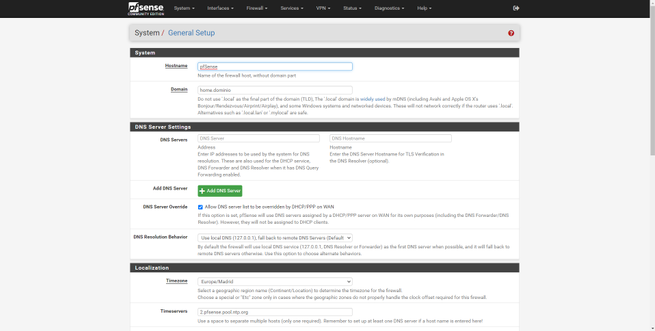

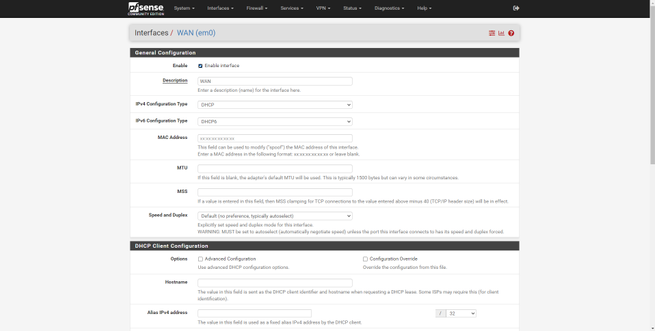

Seuraavaksi voimme nähdä ja määrittää isännän, verkkotunnuksen ja DNS-palvelinten nimen, jos haluamme laittaa muita, jotka eivät ole operaattorimme. Voimme myös määrittää NTP-palvelimen synkronoimaan ajan ja jopa aikavyöhykkeen. Tämä ohjattu pfSense-toiminto auttaa meitä määrittämään Internet-WAN-käyttöliittymän, meillä on neljä mahdollista kokoonpanoa: Staattinen, DHCP, PPPoE ja PPTP, ja lisäksi se tukee VLAN ID: tä sitä tarvitseville operaattoreille. Tässä valikossa voimme kloonata MAC: n, konfiguroida MTU: n ja MSS: n, tehdä erityisiä määrityksiä yhteyden tyypistä riippuen ja voimme jopa sisällyttää automaattiset säännöt palomuuriin verkkohyökkäysten välttämiseksi.

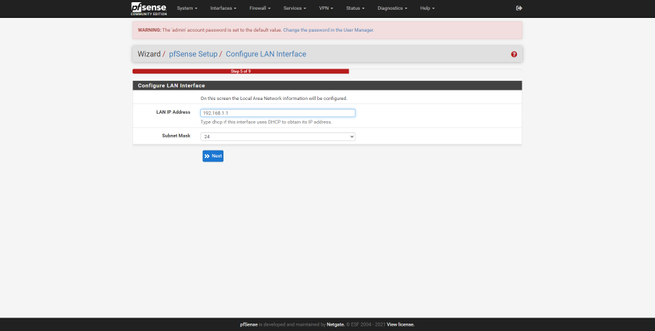

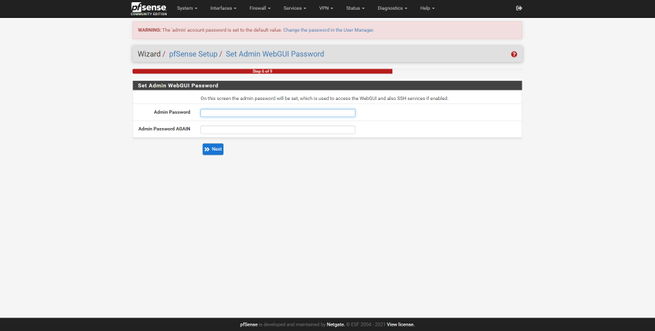

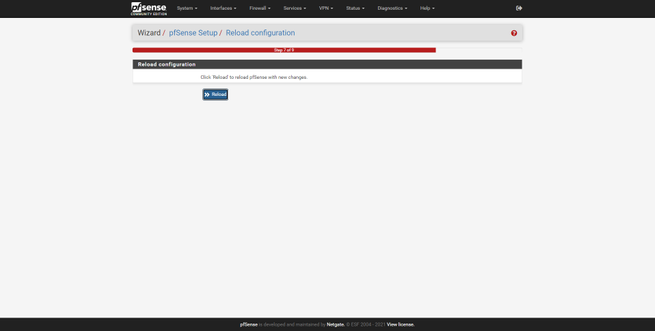

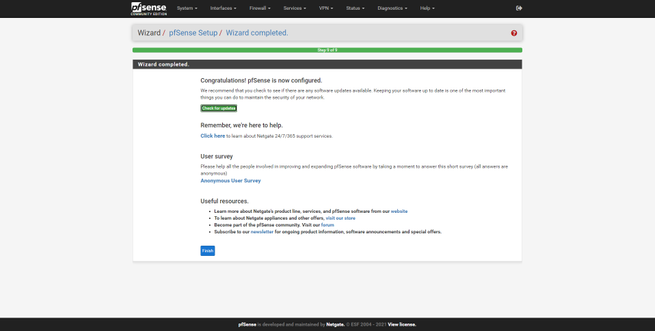

Voimme myös määrittää LAN-liitännän, oletuksena käytämme 192.168.1.1, mutta voimme valita haluamasi, lisäksi voimme myös määrittää aliverkon peitteen. Toinen erittäin tärkeä vaihtoehto on muuttaa oletussalasana, pfSense kutsuu meitä vaihtamaan sen suojattavaksi. Kun olet muuttanut, jatka ohjattua määritystoimintoa napsauttamalla ”Lataa uudelleen” ja lopeta se. Se antaa meille onnittelut ja voimme aloittaa tämän kokonaisen palomuurin määrittämisen edistyneellä tavalla.

Kun olemme nähneet ohjatun web-määritystoiminnon yksityiskohtaisesti, aiomme syöttää kaikki sen määritysvaihtoehdot.

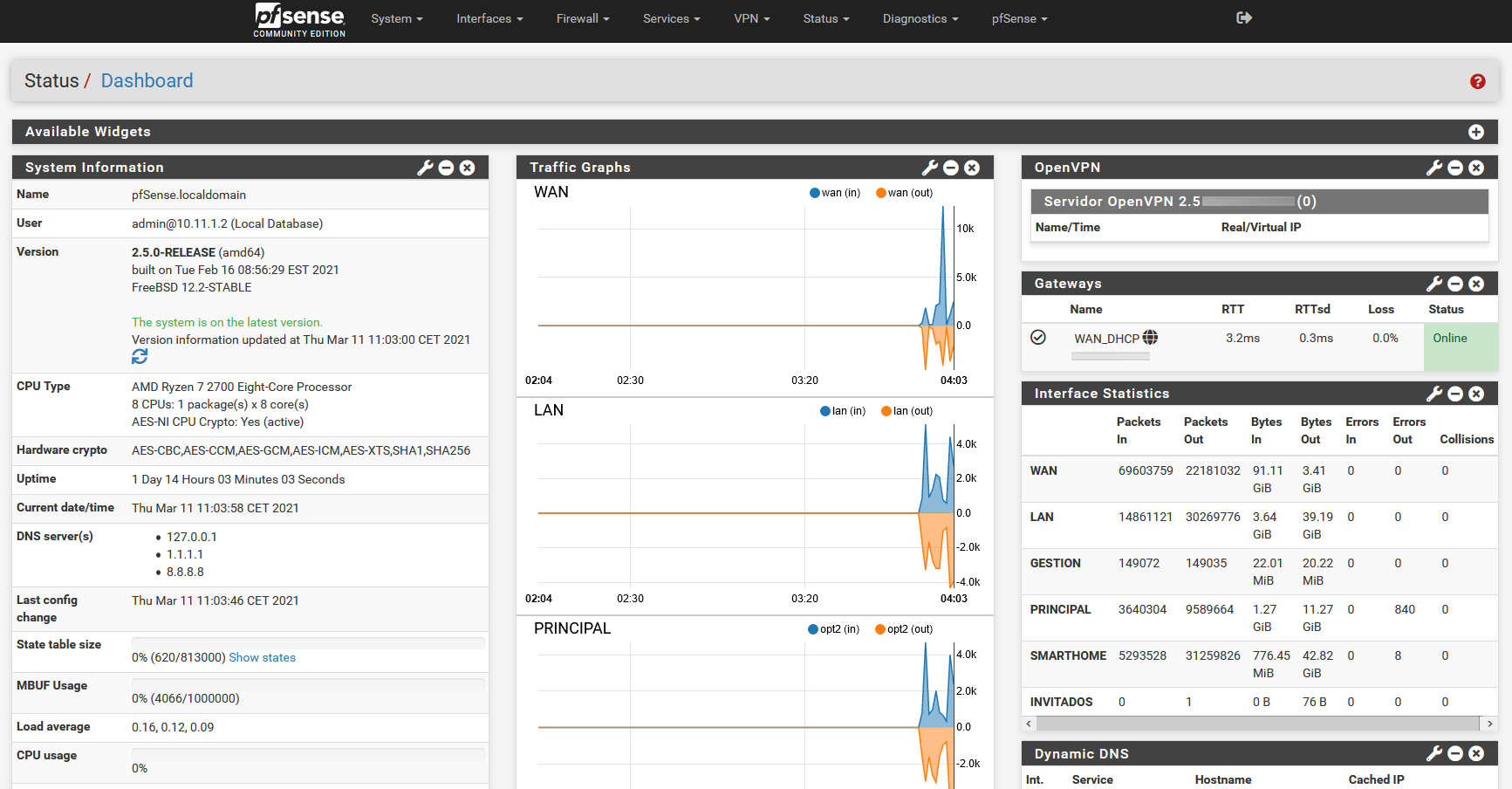

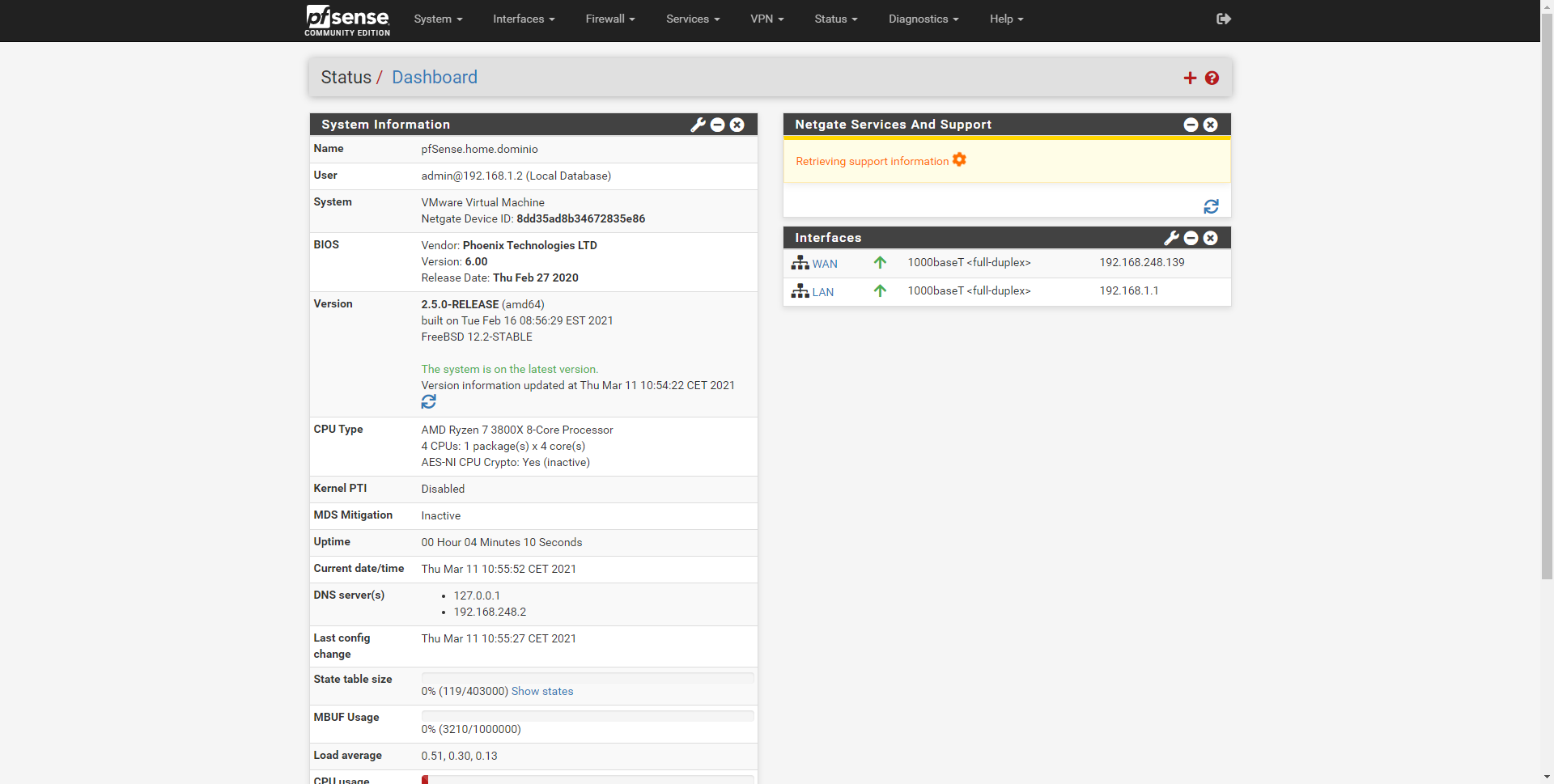

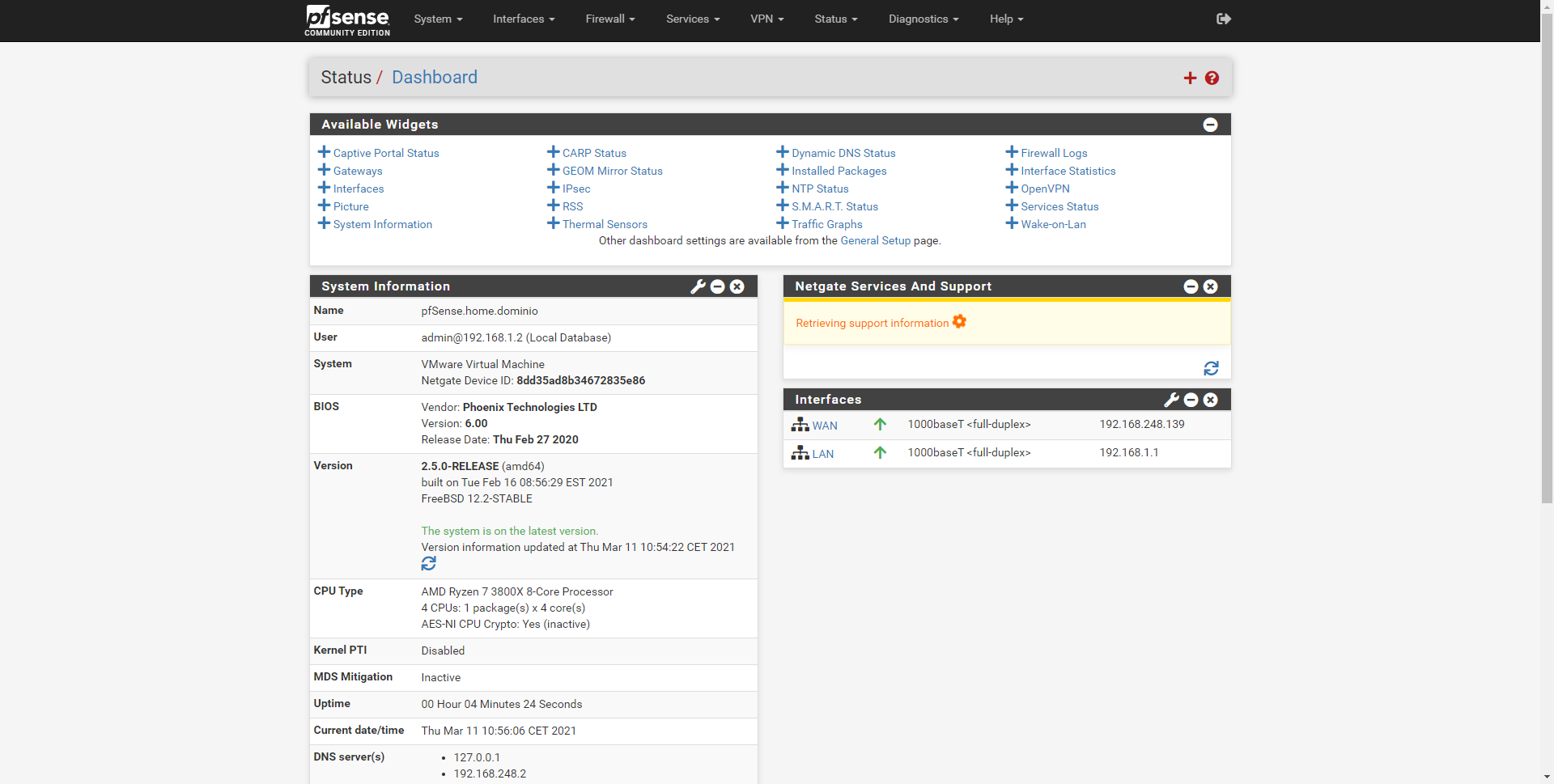

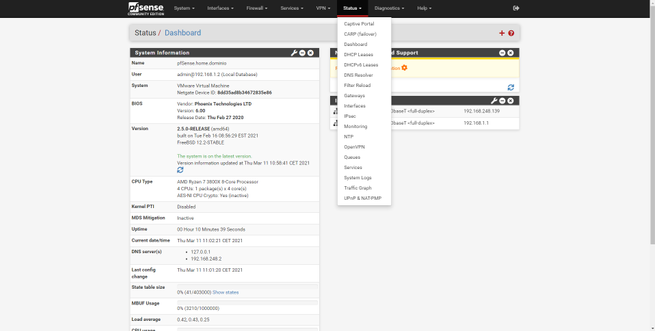

PfSense-hallintavaihtoehdot

PfSense-päävalikossa näemme järjestelmätiedot, pfSense-nimen, kirjautuneen käyttäjän, järjestelmän, käytetyn laitteiston ja jopa pfSense-version tarkan version ja minkä version meillä on peruskäyttöjärjestelmästä (FreeBSD) , voimme myös tarkastella käyttöaikaa, nykyistä aikaa, DNS-palvelimia ja tallennustilan tilaa, prosessoria ja RAM-muistia. Tietenkin oikealla puolella näemme konfiguroimiemme verkkoliitäntöjen tilan.

Tämä päävalikko on hyvin konfiguroitavissa, jotta koko pfSense-tila olisi yhdellä silmäyksellä, voimme lisätä widgetejä, kuten verkkoliitäntöjen, OpenVPN: n ja IPsec: n todellisen tilan, palomuurilokit ja monet muut. Tämä valikko on erittäin muokattavissa mukautumaan verkon tarpeisiin ja nähdä kaikki kerralla.

Kun olemme nähneet päävalikon, aiomme nähdä pfSense-käyttöjärjestelmän osittain ilman, että menemme paljon yksityiskohtiin kaikissa kokoonpanoissa, koska meillä on satoja mahdollisuuksia.

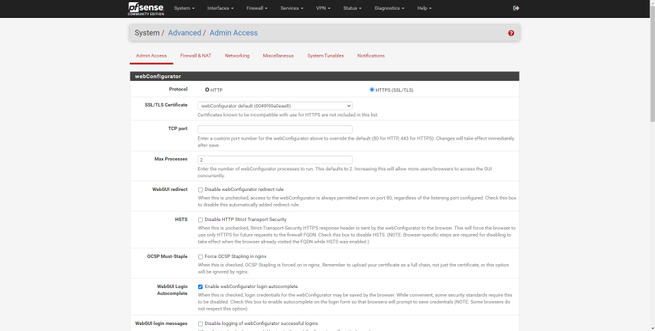

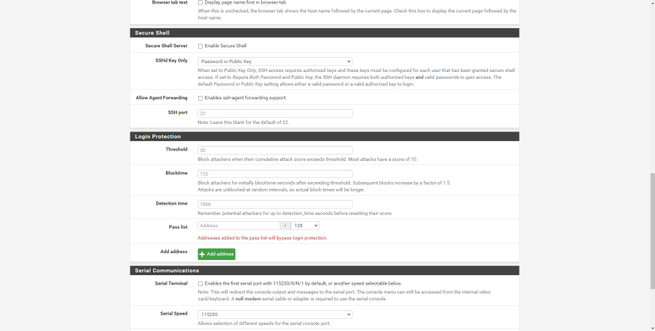

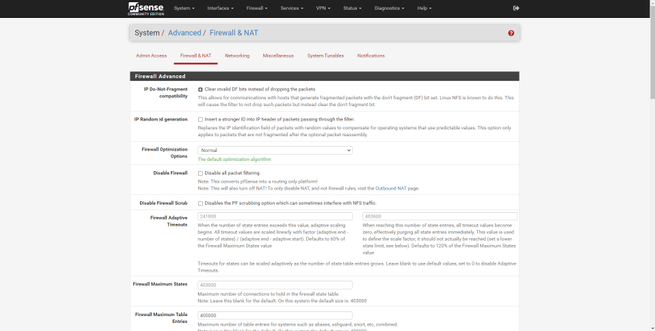

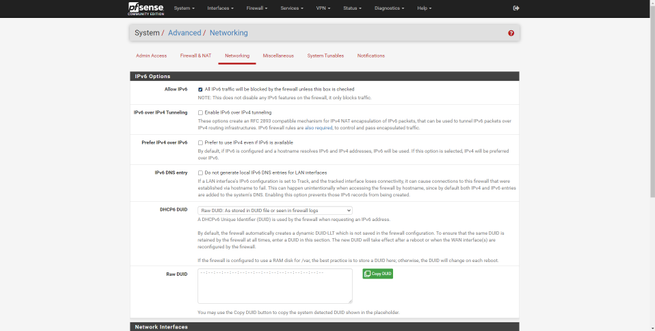

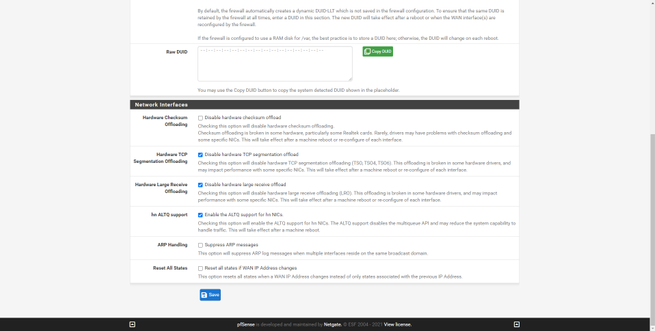

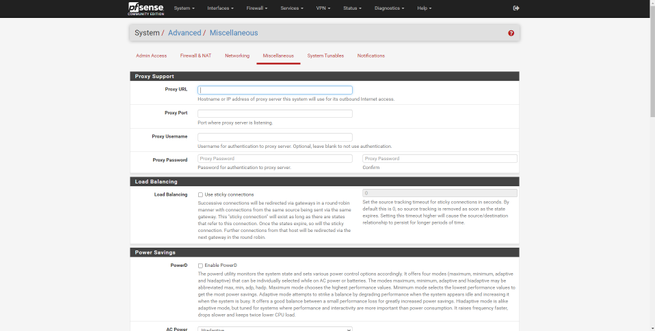

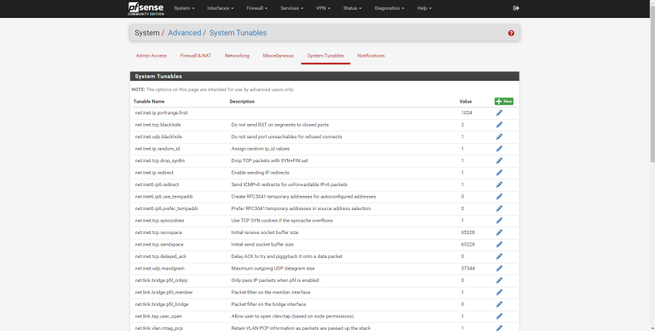

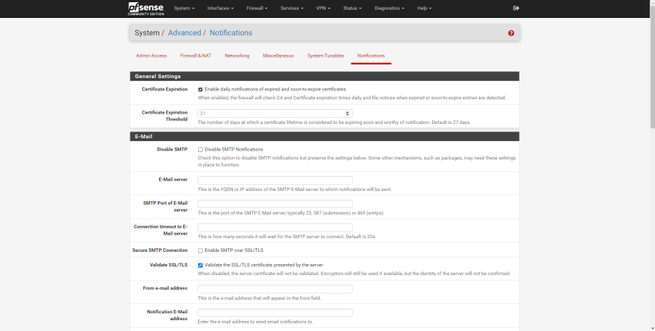

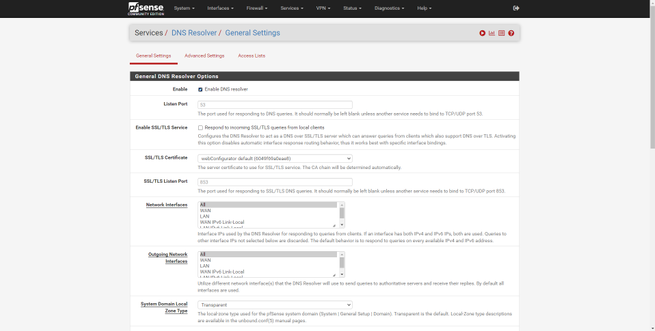

järjestelmä

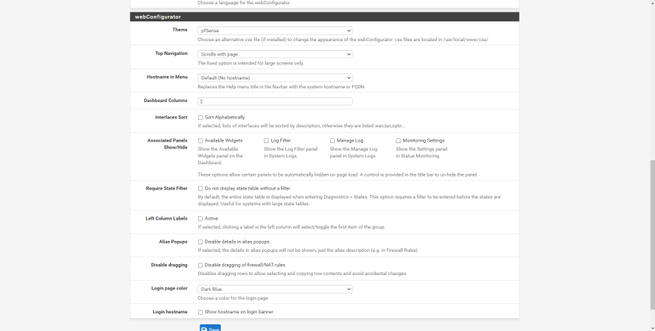

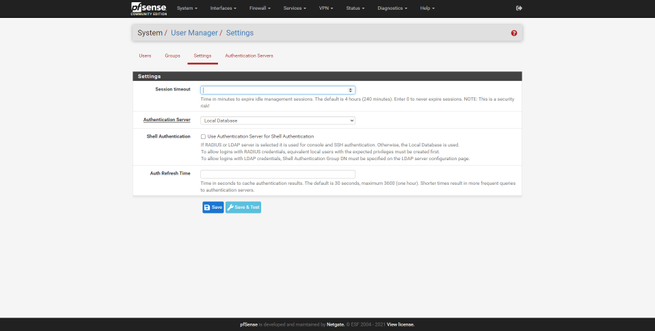

"Järjestelmä" -osiossa voimme määrittää pfSensen oman verkkopalvelimen, aktivoida HTTPS- ja SSH-protokollat, määrittää käyttöoikeuden ja sisäänkirjautumisen suojauksen yksityiskohtaisesti. Voimme myös määrittää palomuurin ja NAT: n globaalit parametrit, voimme myös määrittää globaalit parametrit verkkotasolla, sekä IPv6 että verkkoliitännät. Tärkeä yksityiskohta on, että voimme aktivoida tai deaktivoida "purkamisen" suorituskyvyn nopeuttamiseksi, jos laitteisto tukee sitä . Muita määritysvaihtoehtoja ovat välityspalvelimen, kuormituksen tasaamisen ja virransäästöominaisuuksien määrittäminen. Lopuksi voimme määrittää peruskäyttöjärjestelmän parametrit matalalla tasolla ja määrittää ilmoitukset sähköpostitse ja sähkeellä (uutuus uusimmassa pfSense 2.5 -versiossa).

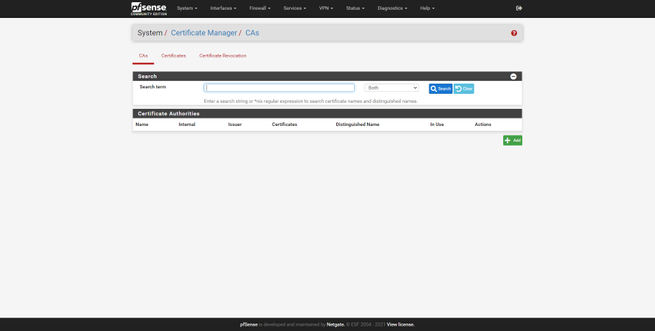

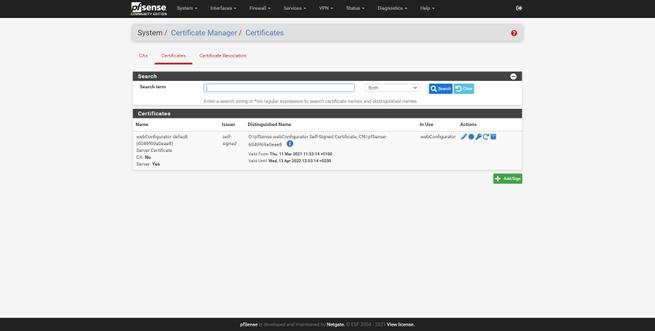

Tässä «Järjestelmän» osassa meillä on myös digitaalinen varmenteiden hallinta, voimme luoda varmentajan sekä palvelin- ja asiakassertifikaatit helposti ja nopeasti tavoitteenaan myöhemmin käyttää niitä VPN-palvelimilla, kuten IPsec tai OpenVPN, sekä palvelin RADIUS Freeradius, jonka voimme asentaa lisävarusteena. Tämän varmenteenhallinnan avulla voimme luoda sertifikaatteja RSA: n ja myös EC: n perusteella erilaisilla algoritmeilla.

"Yleiset asetukset" -osiossa voimme muuttaa tietokoneen nimen, toimialueen, konfiguroitavat DNS-palvelimet, jotta asiakkaat voivat käyttää niitä myöhemmin, sijainnin (aikavyöhyke ja NTP-palvelin), ja voimme myös määrittää ulkoasun pfSense-ohjelmasta käyttämällä erilaisia aiheita. Tämä viimeinen osa on mielenkiintoista muokata graafista käyttöliittymää tummalla pfSense-ohjelmalla tai suoraan muilla haluamillamme teemalla. Voimme myös määrittää HA: n käytettäväksi ja jopa asentaa suuren määrän lisäohjelmistoja, koska "Pakettien hallinta" -osiossa on paljon laajennuksia pfSense-toiminnon laajentamiseksi.

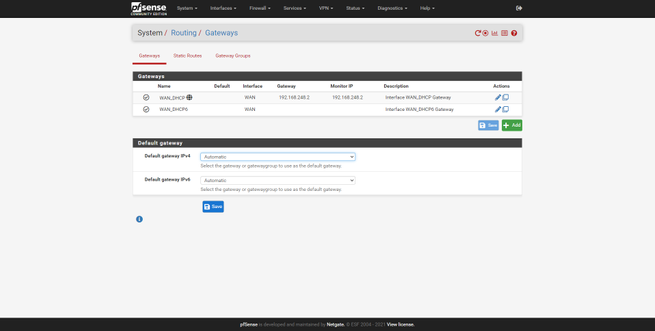

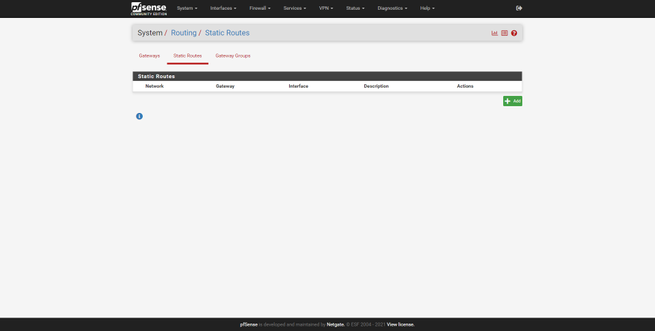

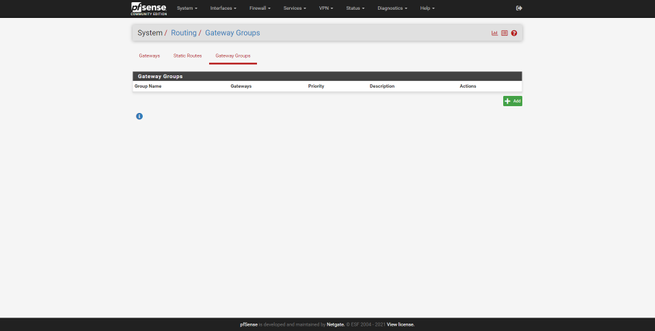

Reititys-osiossa näemme rekisteröidyt eri yhdyskäytävät, mahdollisuuden määrittää staattiset reitit muihin verkkoihin ja jopa luoda ryhmä yhdyskäytäviä.

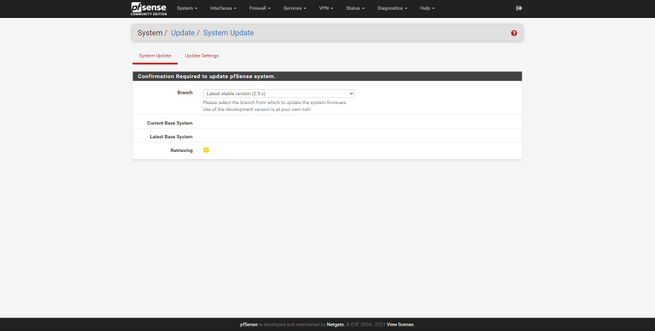

pfSense sallii päivityksen itse käyttöjärjestelmän kautta, heti kun se havaitsee uuden version, voimme päivittää sen graafisen käyttöliittymän kautta tarvitsematta ladata ISO-kuvaa ja suorittaa päivitystä manuaalisesti.

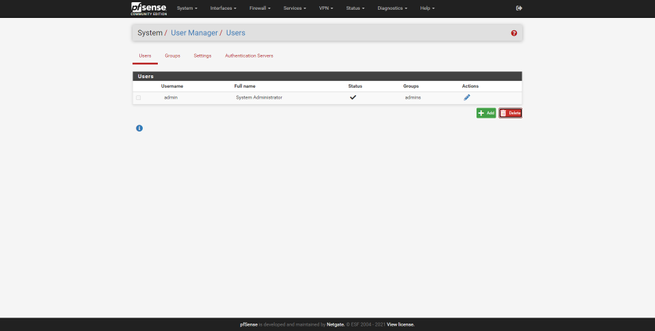

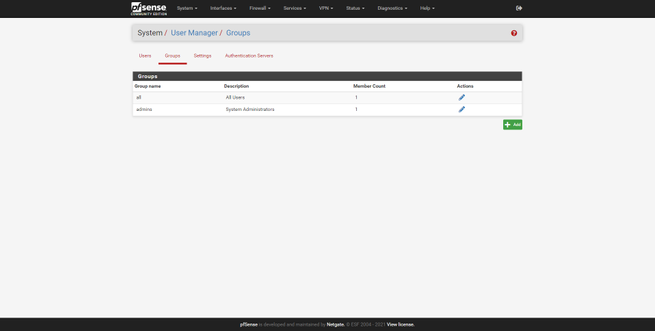

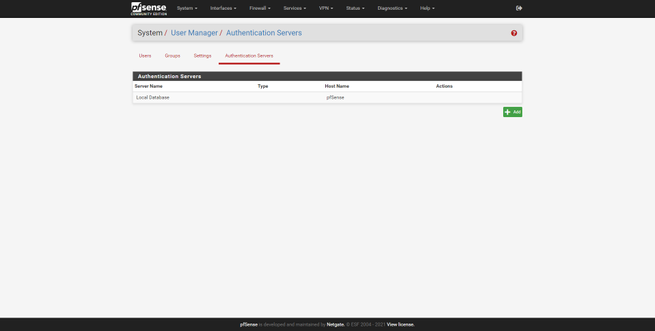

Koska olemme erittäin kattava käyttöjärjestelmä, voimme luoda erilaisia käyttäjiä ja ryhmiä, joilla on erilaiset käyttöoikeudet. Voimme esimerkiksi luoda luettelon paikallisista käyttäjistä todentamaan järjestelmän SSH: n kautta tai käyttämään tiettyä VPN: ää. Voimme myös määrittää todennuspalvelimen RADIUS- tai LDAP-palvelimella käyttämään niitä käyttäjiä, jotka meillä on.

Kun olemme nähneet "Järjestelmä" -osion, aiomme siirtyä "Liitännät" nähdäksesi kaiken mitä voimme tehdä.

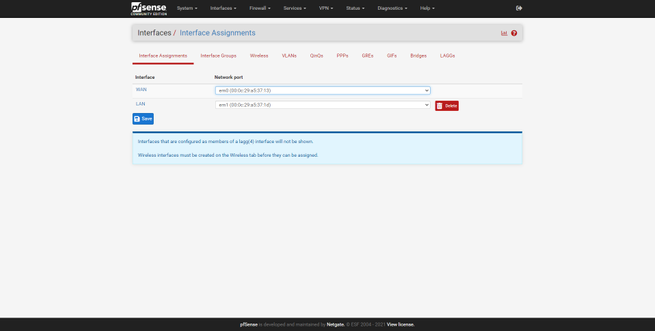

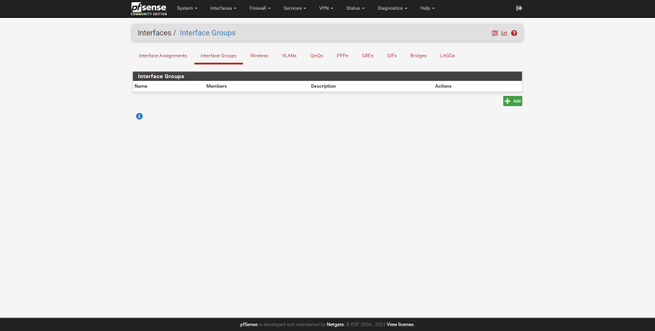

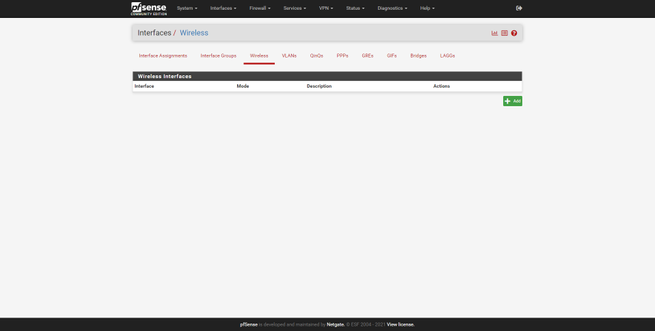

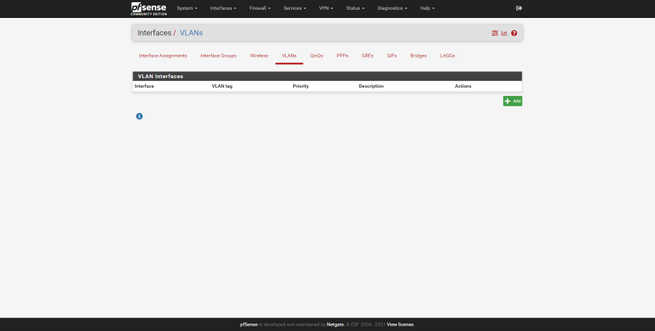

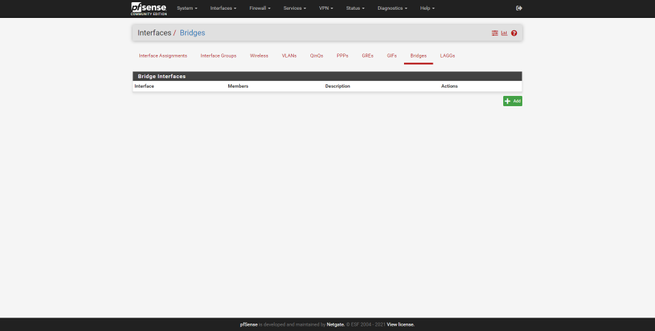

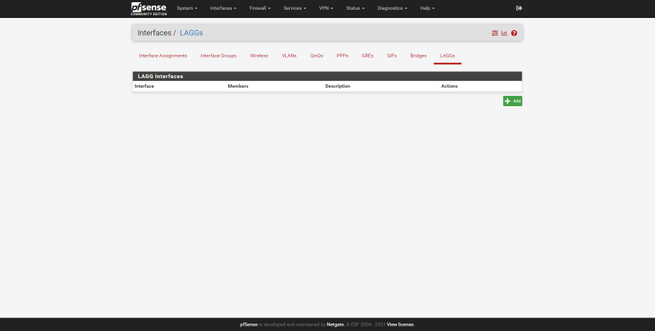

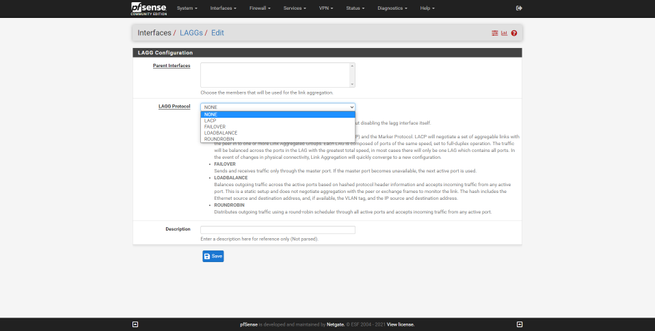

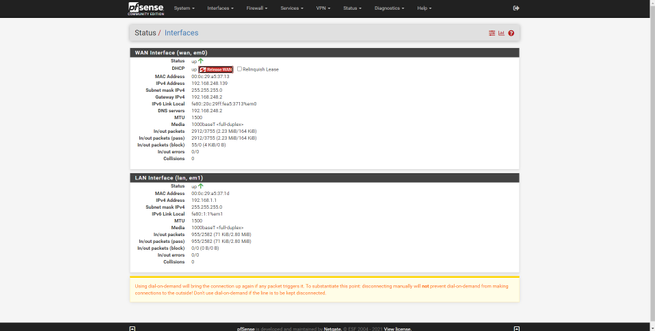

Liitännät

”Liitännät” -osiossa näemme WAN: n ja LAN: n määrityksen erilaisilla fyysisillä rajapinnoilla, täältä voimme helposti määrittää erilaiset fyysiset ja loogiset rajapinnat, koska voimme määrittää VLAN: t ja määrittää sen myöhemmin virtuaaliselle käyttöliittymälle. Muita kokoonpanovaihtoehtoja, joita voimme tehdä, ovat ryhmien luominen rajapinnoille, konfigurointi WiFi, QinQ, PPP, GIF, sillat tai sillat, ja voimme jopa luoda LAGG: n erilaisilla algoritmeilla (LACP, Failover, LoadBalance ja Roundrobin).

Kuvitellaan, että operaattorimme käyttää VLAN ID 6: ta tarjotakseen meille Internetin, koska nykyinen WAN-kokoonpano ei toimi. Meidän on luotava VLAN ID 6 ja sovellettava se myöhemmin Internet WAN -verkkoon. Jos ammattimaisessa lähiverkossa meillä on erilaisia VLAN-verkkoja ja haluamme olla yhteydessä toisiinsa, voimme tehdä sen myös pfSense-palvelimella, rekisteröimällä eri VLAN-tunnukset ja myöhemmin luomalla virtuaalisia rajapintoja, jotka "roikkuvat" lähiverkossa.

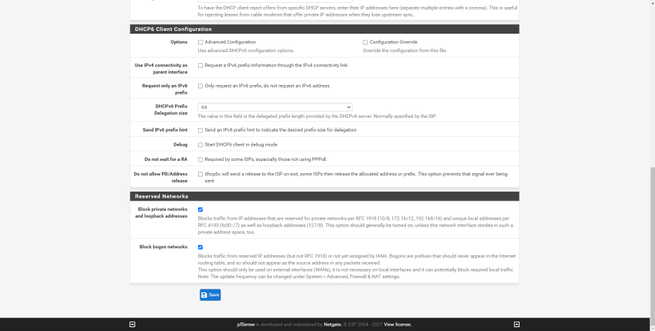

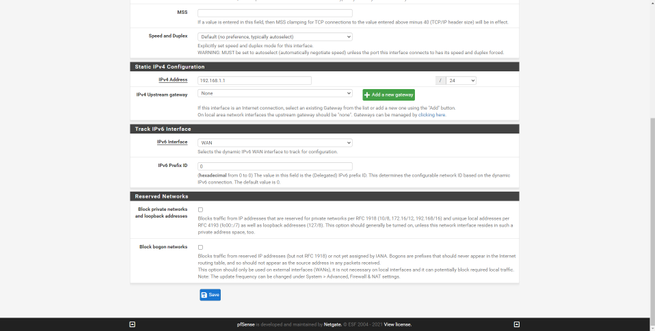

Jos siirrymme WAN- tai LAN-kokoonpanoon, voimme nähdä kokoonpanon, joka on tehty ohjatussa asennustoiminnossa, jonka näimme aiemmin. WAN-valikossa meillä on erityyppisiä määrityksiä yhteydelle, sama tapahtuu IPv6: n kanssa, ja voimme jopa laittaa haluamasi MAC-osoitteen. Voimme myös määrittää MTU: n ja MSS: n DHCP-asiakkaan edistyneiden parametrien lisäksi.

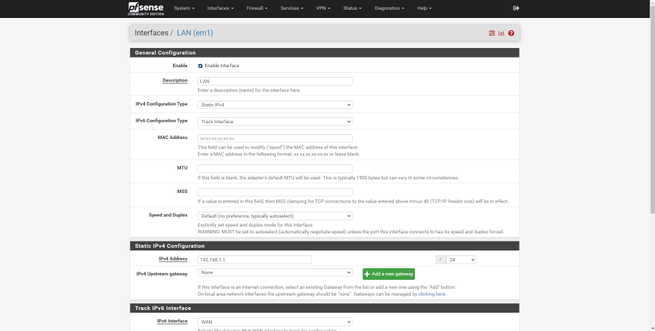

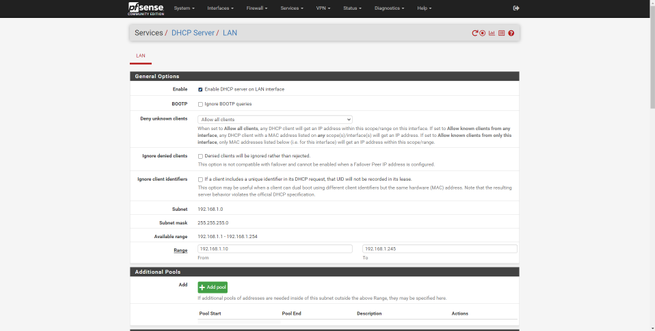

Lähiverkon osalta on normaalia, että asetuksilla on "Static IPv4" ja myöhemmin aktivoidaan DHCP-palvelin, tietysti tässä on myös määritettävä yhdyskäytävä yhdistyville asiakkaille, joka on itse IP-osoite.

Kun olemme nähneet kaikki "Liitännät" -asetukset, näemme lyhyesti palomuuriasetukset.

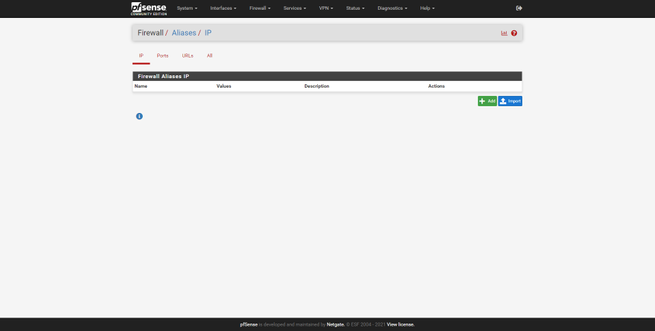

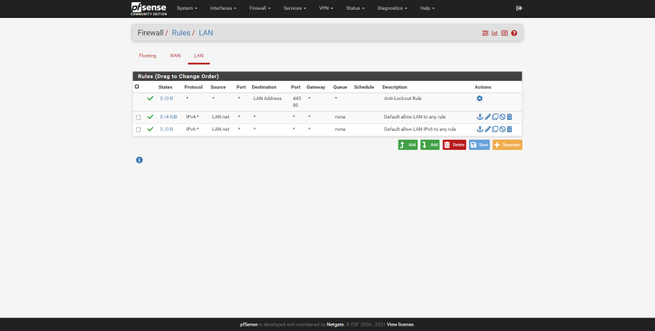

palomuuri

Palomuuri-osiossa meidän on määritettävä kaikki palomuurisäännöt. Alias-osiossa voimme luoda aliaksen, jolla sääntöä sovelletaan IP-osoitteiden, porttien ja myös URL-osoitteiden joukkoon. Tämä on ihanteellista, kun säännöt on järjestetty hyvin palomuuriin, ja on erittäin tärkeää, että sinulla on tietty järjestys, jotta saavutetaan paras mahdollinen suorituskyky (eniten käytetyt säännöt yläosassa ja vähiten käytetyt alareunassa), lisäksi Tarkempien sääntöjen tulisi olla ylhäällä ja yleisempien sääntöjen alareunassa moitteettoman toiminnan varmistamiseksi.

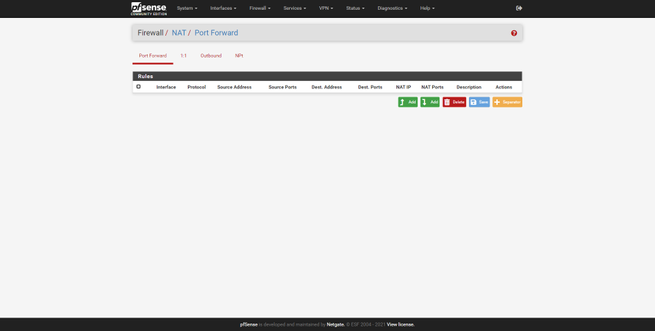

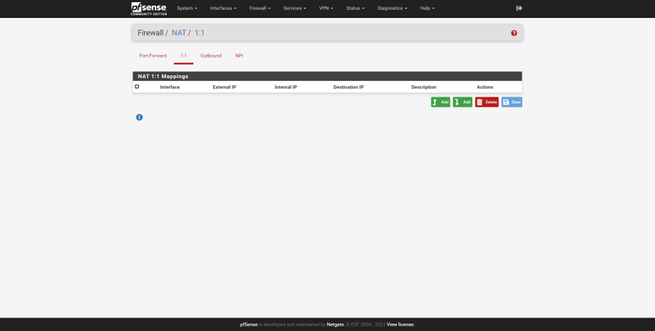

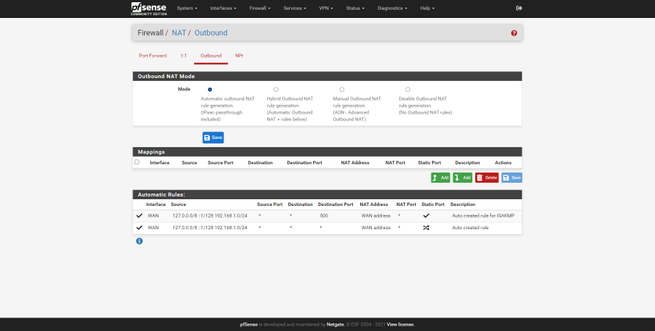

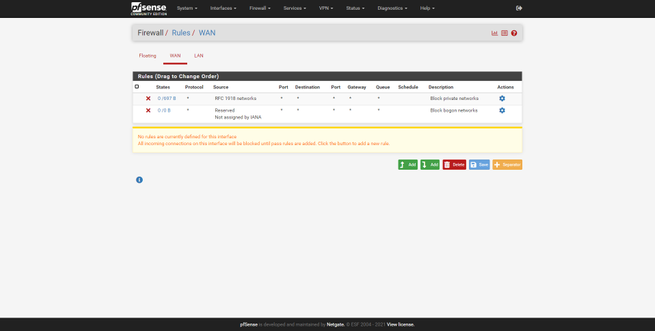

Meillä on mahdollisuus määrittää NAT-säännöt Port Forwardissa, voimme määrittää myös 1: 1 NAT: n, lähtevän NAT: n säännöt ja jopa NPt: n IPv6: lle. "Säännöt" -osiossa luomme erilaiset sallimis- tai estämissäännöt eri verkkoliitännöissä, jotka meillä on pfSense-järjestelmässä. Luomme nämä säännöt graafisen käyttöliittymän kautta, ja voimme määrittää kymmeniä edistyneitä parametreja ja käyttämällä erilaisia protokollia, voimme vetää sääntöjen siirtämistä paikasta toiseen ja jopa lisätä erottimia, jotta voimme tunnistaa joukon sääntöjä.

Oletusarvoisesti pfSense-palvelussa alhaalla on epäsuorasti "kieltää kaikki", joten liikenteen saamiseksi tarvitset ainakin yhden sallimissäännön.

Muita mielenkiintoisia ominaisuuksia ovat mahdollisuus luoda «kelluvia sääntöjä» eri käyttöliittymissä helposti, saada toistuvat säännöt hyvin järjestetyksi ja jopa väliaikaiset säännöt, jotka ovat aktiivisia tiettynä ajankohtana, ja mahdollisuus määrittää «virtuaaliset IP: t» käyttää. esimerkiksi pfBlocker-ng. Lopuksi meillä on myös "Traffic Shaper" -liitäntää, jonoa kohden, voimme määrittää kaistanleveyden rajoitimet ja jopa suorittaa ohjatun määritystoiminnon.

Palvelut

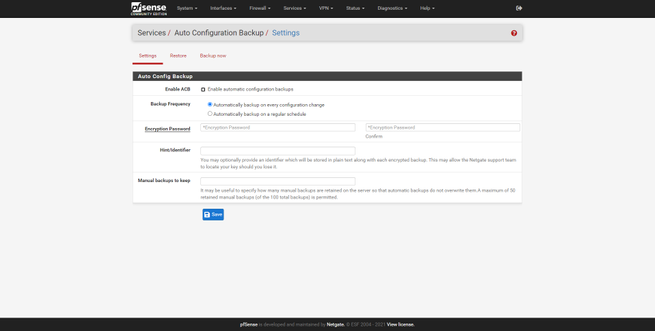

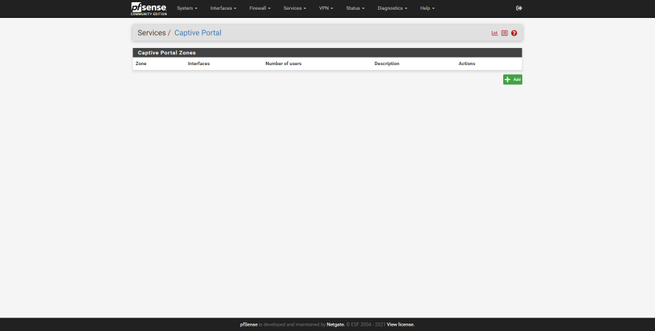

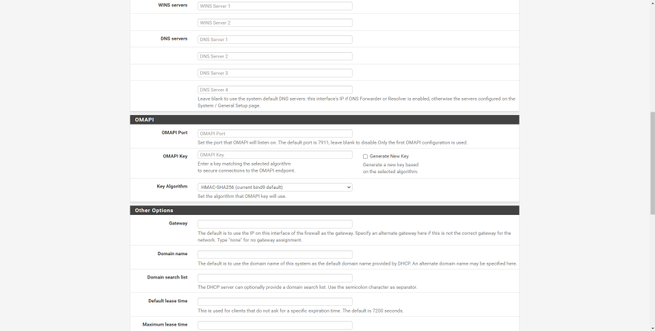

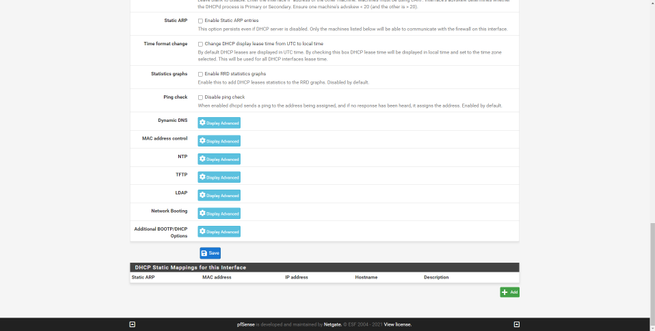

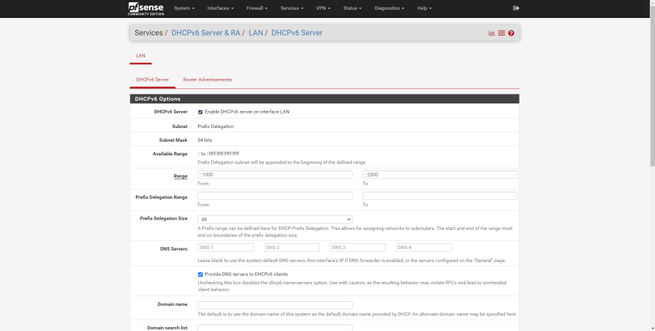

Palvelut-osiossa meillä on käytettävissä kaikki pfSense-palvelussa oletusarvoisesti tulevat palvelut ja jopa pakettienhallinnan kautta asentamamme palvelut. Tässä osiossa on työkalu, jolla varmuuskopiot voidaan tehdä automaattisesti, määrittää pfSense-palvelun portaali, määrittää DHCP- ja DHCPv6-palvelimet lähiverkolle.

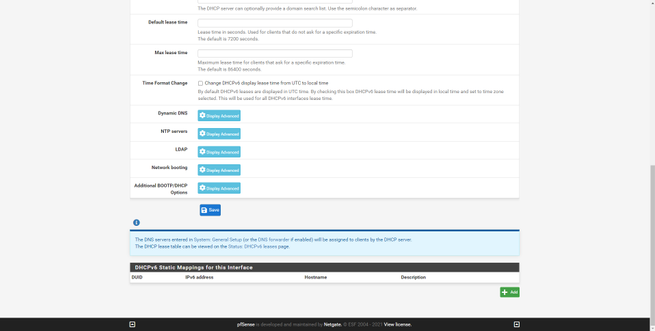

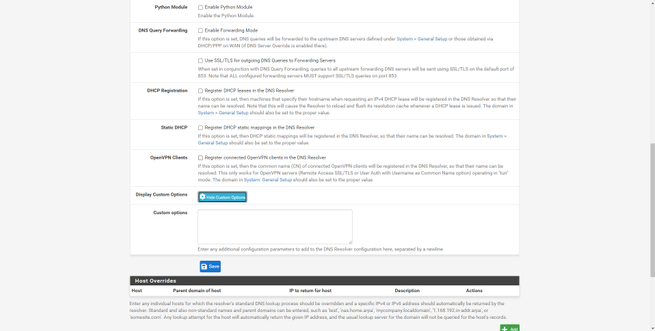

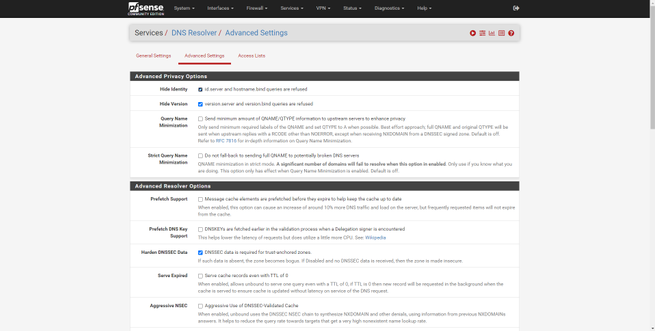

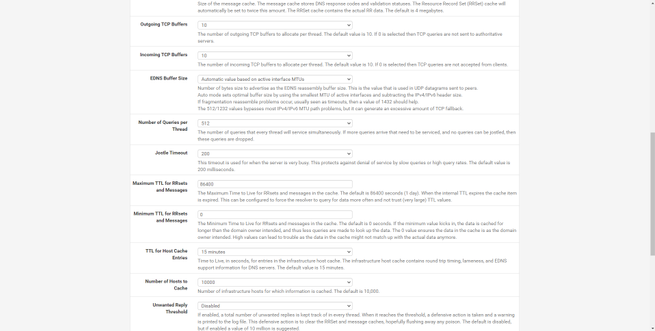

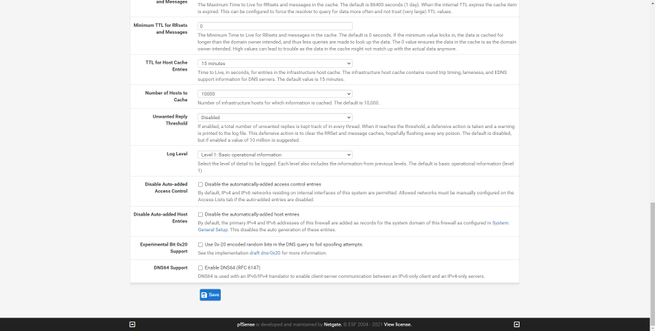

Yksi merkittävimmistä palveluista on DNS-resolveri, joka on itse pfSense-palvelimen DNS-palvelin ja jonka voimme määrittää DNS: llä TLS: n kautta ja jolla on hyvin erityiset säännöt asiakkaille, voimme tehdä edistyneitä kokoonpanoja, kuten määritellä eri DNS-palvelimet eri sääntöjen mukaisesti.

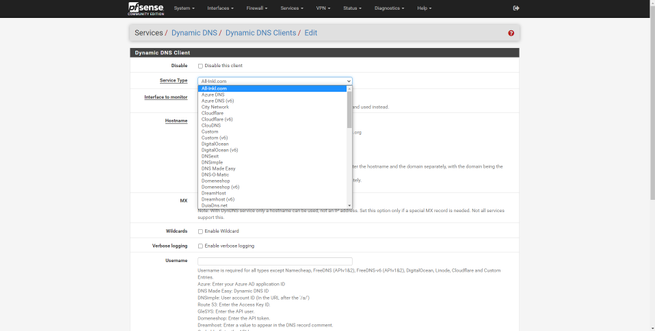

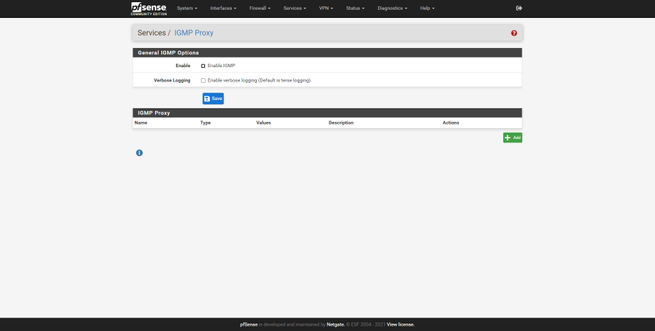

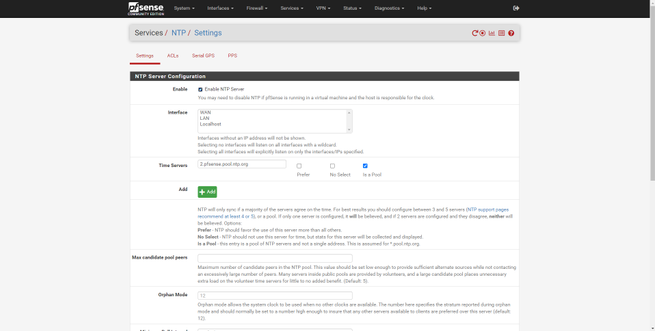

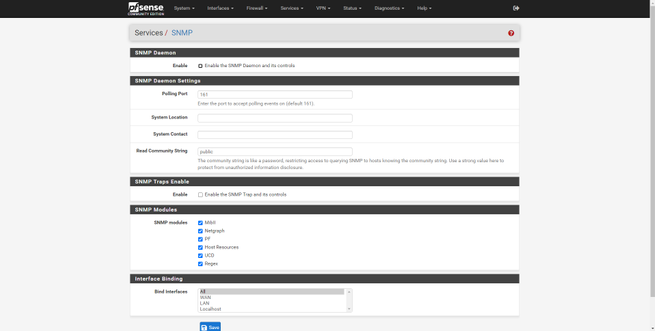

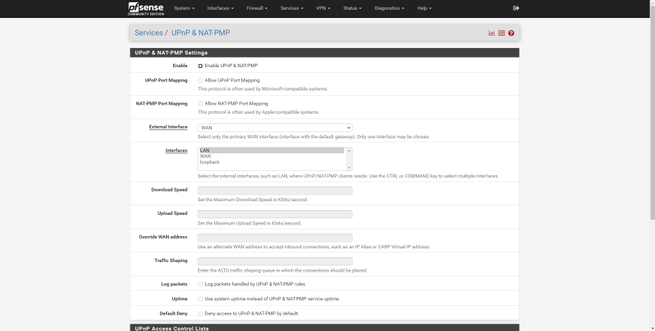

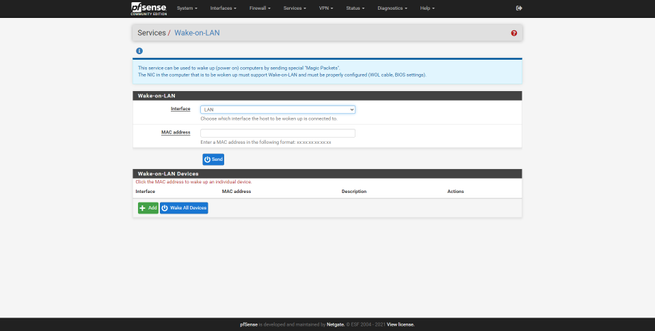

Muita tässä osiossa käytettävissä olevia palveluita ovat dynaaminen DNS-palvelu, IGMP-välityspalvelin, NTP-palvelin, joka tarjoaa aikaa eri tietokoneille, PPPoE-palvelin, SNMP-protokolla tämän palomuurin etävalvonnalle ja jopa UPnP / NAT-PMP-protokolla. porttien avaamiseksi automaattisesti ja dynaamisesti, Wake-on-LAN (WoL) herättää tietokoneet lähiverkossa.

Kun olemme nähneet useita palveluja, jotka on sisällytetty pfSenseen, menemme suoraan VPN-osioon.

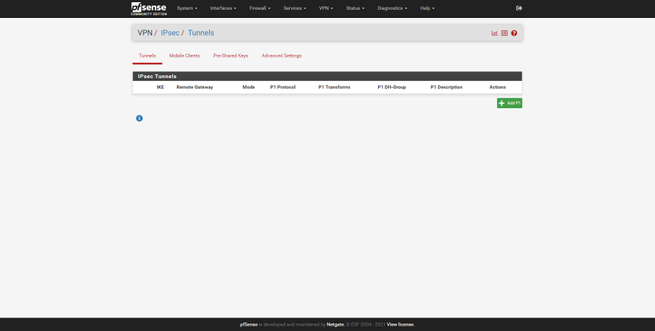

VPN

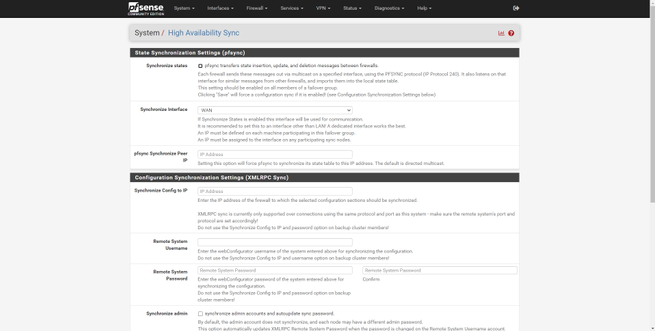

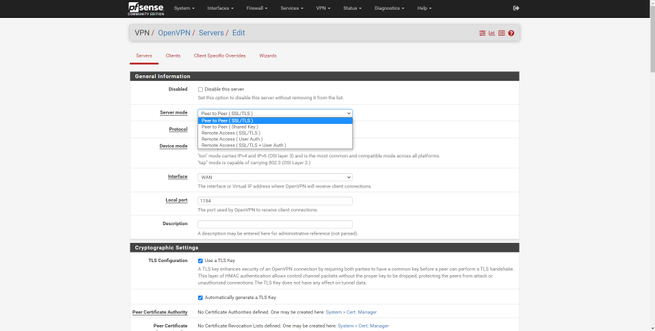

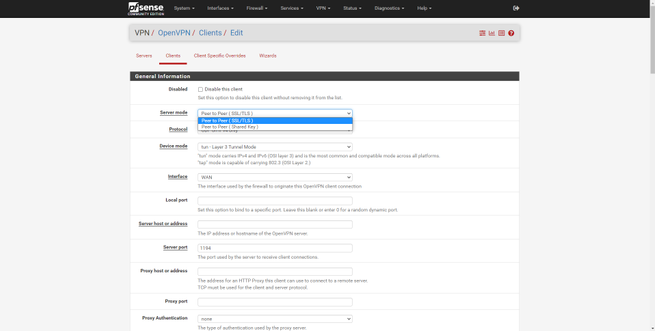

Tämä palomuurisuuntautunut käyttöjärjestelmä tukee suurinta osaa nykyisistä VPN-protokollista, meillä on L2TP / IPsec, IPsec, OpenVPN ja myös WireGuard. Ottaen huomioon, että se on tarkoitettu ammattikäyttöön, meillä on kaikki käytettävissä olevat määritysvaihtoehdot ja olemassa olevat todennustyypit. Voimme luoda etäkäyttötyyppisiä VPN-verkkoja ja myös sivusto-sivusto.

Käyttäjien ja yrityksen tarpeista riippuen on suositeltavaa konfiguroida ja rakentaa tunneli tietyntyyppisillä protokollilla, pfSense 2.5.0: n uudesta versiosta eteenpäin on WireGuardin sisällyttäminen natiivisti, vaikka myös aiemmissa versioissa se tuettiin tekemällä "manuaalinen" asennus. WireGuardin ja uusimpien OpenVPN-versioiden ansiosta meillä on kaikki viimeisimmät parannukset turvallisuuteen ja suorituskykyyn.

Mitä pidämme eniten pfSense-palvelusta, on se, että voimme määrittää VPN: n tyhjästä tarvitsematta muokata monimutkaisia määritystekstitiedostoja. Kaikki voidaan tehdä graafisen käyttöliittymän kautta.

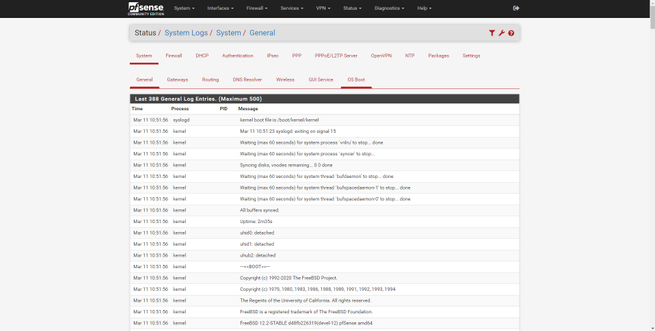

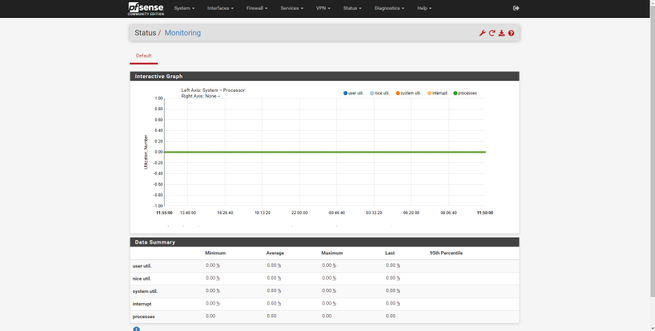

Tila

"Tila" -osiossa voimme nähdä palomuurin yleisen tilan, nähdä käyttöjärjestelmän eri alueiden lokit, nähdä rajapintojen tilan, liikenteen tilan, suorittimen ja RAM-muistin käytön sekä kaikkien palvelut, joita käytämme käyttöjärjestelmässä. Jotain, mistä pidämme paljon pfSense-palvelussa, on se, että joudumme hyvin harvoin syöttämään SSH: n tai konsolin kautta nähdäksesi lokit, kaikki löytyy itse graafisesta käyttöliittymästä verkon kautta.

Tässä valikossa voimme nähdä vangitun portaalin, CARP: n, pääkojelaudan, DHCP: n ja DHCPv6: n tilan, DNS-resolverin, yhdyskäytävän, rajapintojen, Ipsec- ja OpenVPN-VPN-tunnelien tilan, eri rajapintojen, palveluiden valvonnan ja jopa tarkastella reaaliaikainen kaavio liikenteestä muiden vaihtoehtojen joukossa. Asennetusta lisäohjelmistosta riippuen nämä vaihtoehdot eri palveluiden tilan näyttämiseksi voivat lisääntyä.

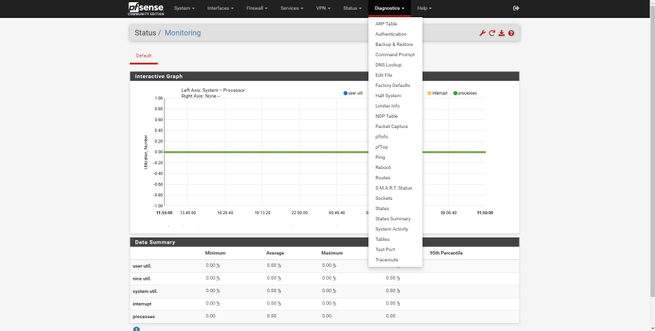

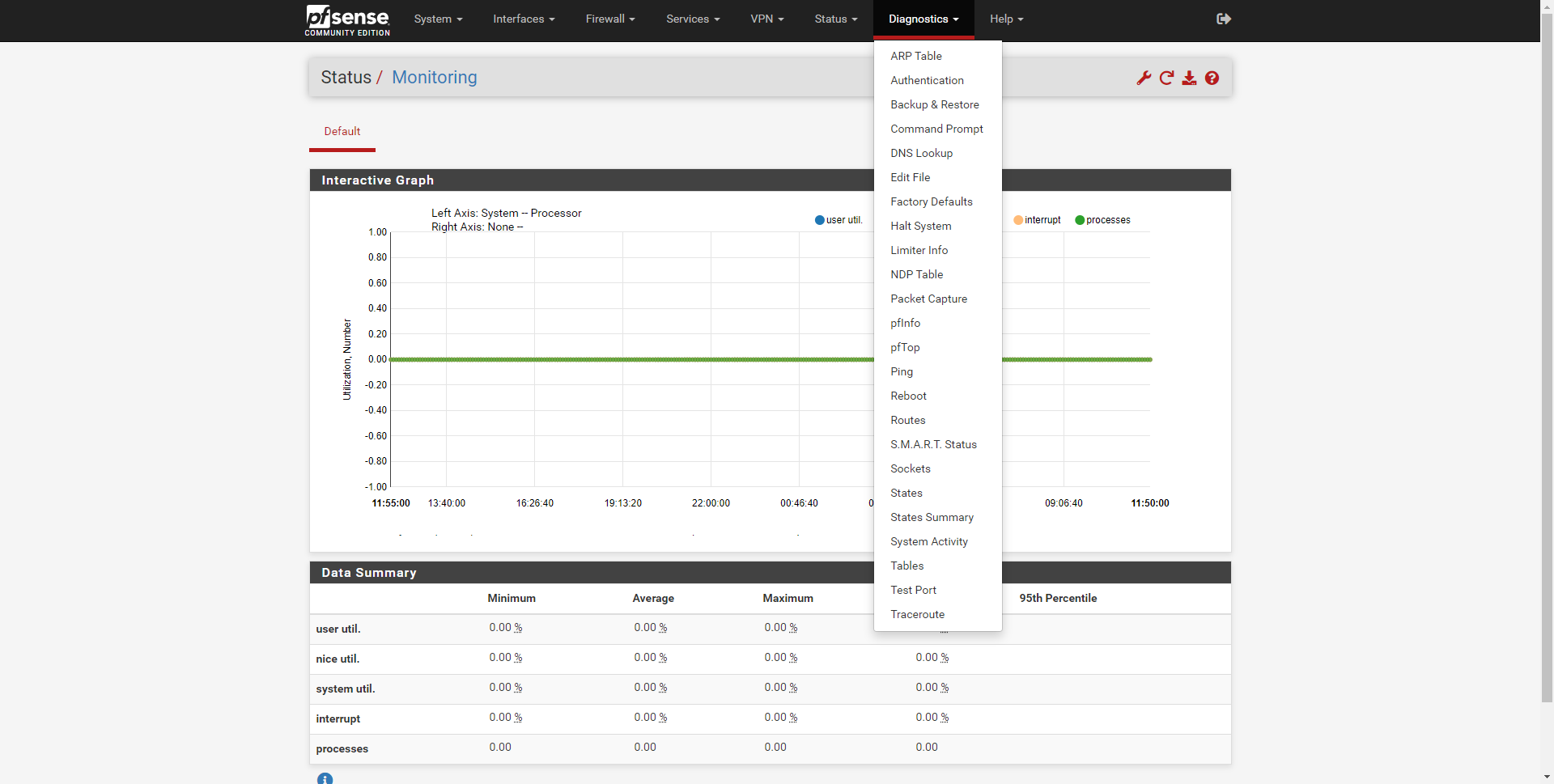

Diagnostiikka

Kohdassa «Diagnostiikka» voimme nähdä ARP-taulukon, todennuksen, varmuuskopioinnin ja palautuksen, tehdä DNS-haun, muokata tiedostoja manuaalisesti, palauttaa käyttöjärjestelmän tehdasasetuksiin, sammuttaa ja käynnistää järjestelmän uudelleen, katso NDP-taulukkoa, suorittaa liikenteen kaappaaja ongelmien havaitsemiseksi, suorita pfInfo ja pfTop, jotta voit tarkastella nykyisiä yhteyksiä, pingiä ja jäljitystä, tarkastella SMART-tilaa, suorittaa porttitesti ja paljon muuta.

Kuten olet nähnyt, pfSense on käyttöjärjestelmä, jota voimme käyttää palomuurina ja pääreitittimenä, sekä kotimaisella tasolla, kun meillä on laajaa tietoa, että ammattimaisella tasolla pienissä ja keskisuurissa yrityksissä. Kiitos käyttöjärjestelmän suuresta vakaudesta ja suuresta määrästä lisäohjelmistoja, jotka voimme asentaa, tästä järjestelmästä tulee yksi parhaimmista palomuurina / reitittimenä.