Palomuurit ovat tärkeä työkalu, joka suojaa sekä tietokoneitamme, reititintä että koko verkkoa ulkoisilta tunkeutumisilta. Palomuurit antavat meille mahdollisuuden hallita liikennettä määränpäähän ja takaisin, sisältäen erilaisia sääntöjä. Jos vastaanotettu tai lähetetty paketti noudattaa määritettyä sääntöä, suoritetaan yksi kolmesta palomuurin tyypillisestä toiminnasta: sallia paketti (ACCEPT), kieltää paketti ja poistaa se (DROP), käynnistää hylkäysviesti (hylätä). Tieto kuinka konfiguroida a palomuurijoko komentorivin kautta tai graafisessa käyttöliittymässä on yhtä tärkeää kuin hyvien käytäntöjen tunteminen. Tänään annamme tässä artikkelissa sarjan suosituksia palomuurin oikeaan määritykseen.

Estä liikenne implisiittisesti (oletus)

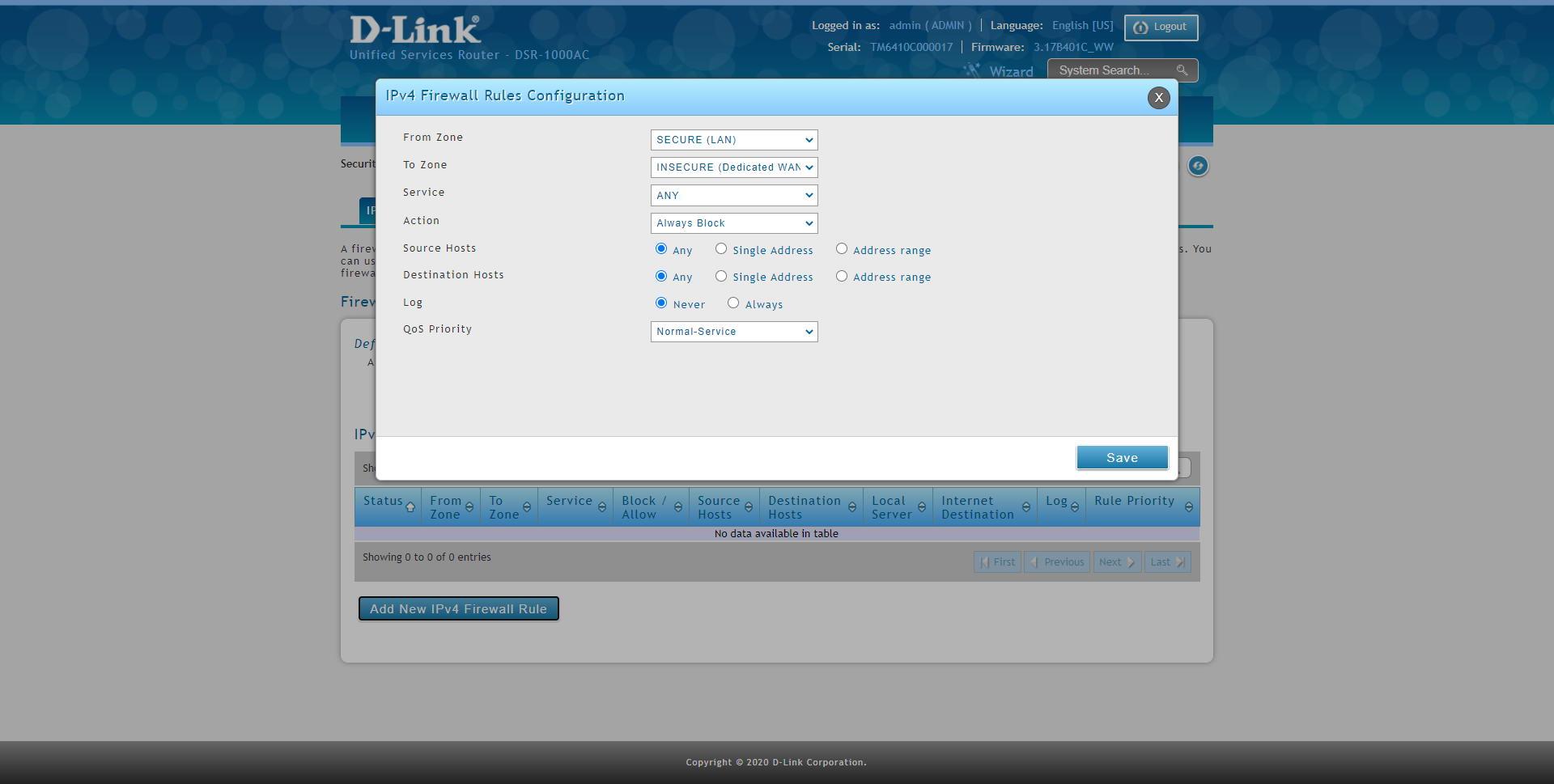

Palomuurit sallivat kahden tyyppisen käytännön liikenteen sallimisessa tai estämisessä. Rajoittavan käytännön määritteleminen tulevan ja menevän verkkoliikenteen kanssa on jotain täysin perustavaa suojaamaan tietokoneita ja myös verkkoa riittävästi. Palomuurit voidaan määrittää kahdella eri tavalla:

- Sallivaa politiikkaa : kaikenlainen liikenne mistä tahansa IP-osoitteesta ja käyttöliittymästä on sallittua, vain se, mikä on palomuurissa nimenomaan estetty, estetään.

- Rajoittava käytäntö : liikennettä mistä tahansa IP-osoitteesta tai käyttöliittymästä ei sallita, vain palomuurissa nimenomaisesti sallittu liikenne sallitaan.

Turvallisuutta, meidän tulisi aina määrittää palomuurikäytäntö "rajoittavaksi" Itse asiassa monet oletuspalomuuriohjelmistot on jo määritetty tämän käytännön kanssa, jopa ammattilaiset reitittimet ja palomuurit, ts. meillä on lopussa implisiittinen sääntö, joka osoittaa "kieltää kaikki", kuten Cisco-reitittimissä tai palomuureissa. suuntautuneet käyttöjärjestelmät, kuten pfSense. Siksi, jos meillä ei ole "sallia jotain" -sääntöä, koko liikenne estetään automaattisesti oletusarvoisesti parhaan mahdollisen turvallisuuden takaamiseksi.

Järjestelmän ja verkon järjestelmänvalvojien tulisi aina määrittää palomuuri sallimaan vain järjestelmän moitteettoman toiminnan kannalta välttämätön vähimmäisliikenne ja estää kaikki muut tarpeettomat liikennetiedot. Tällä tavoin valtaosa palomuurissa olevista säännöistä on "sallia" eikä "kieltää", koska meillä on implisiittinen kielto luettelon lopussa.

Optimoi luodut säännöt ja tilaa ne

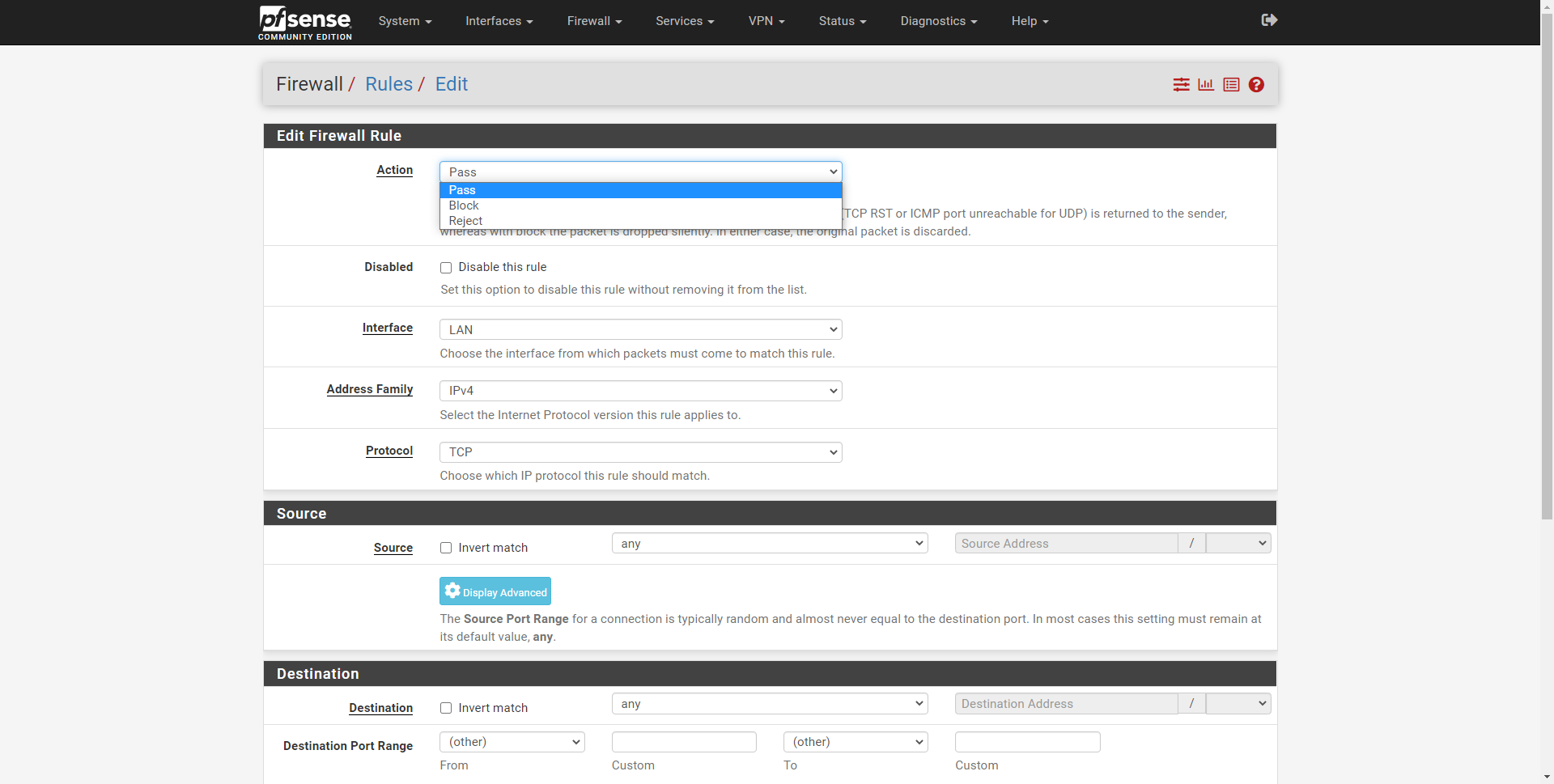

Toinen erittäin tärkeä näkökohta on, että kaikki palomuurit arvioivat erilaisia sääntöjä peräkkäin, ylhäältä alas, joten meidän on noudatettava joitain suosituksia, jotta säännöt toimivat oikein:

- Tarkempien sääntöjen pitäisi mennä päälle , yleisten sääntöjen yläpuolella. Kuvitellaan esimerkiksi, että haluamme sallia tietyn IP: n, mutta estää muut tietokoneet samassa verkossa. Ensin meidän on asetettava "salli IP" ja sitten "estä aliverkko". Jos asetamme yleisimmän säännön ensin (estä aliverkko), tiukinta sääntöä (salli IP) ei koskaan noudateta.

- Yleisimpien sääntöjen tulisi mennä tarkempien sääntöjen alapuolelle .

Toinen suositus palomuurin määrityksessä on sääntöjen järjestys , sääntöjen, jotka on "tarkistettava" eniten, pitäisi mennä mahdollisimman korkealle ja vähiten "tarkastettujen" sääntöjen alareunaan, jotta optimoida suorituskyky. palomuurin , koska käyttöjärjestelmän on tarkistettava kaikki ylhäältä alas.

- Säännöt, jotka täytetään eniten kertaa, asettavat ne mahdollisimman korkealle.

- Säännöt, joita noudatetaan vähiten, alla.

Käyttöjärjestelmästä ja palomuurista riippuen meillä voi olla erilaisia palomuurikäytäntöjä eri rajapinnoissa. Esimerkiksi ammattimaisessa pfSense-käyttöjärjestelmässä Internet WAN -rajapinnalla on epäsuora kielto, mutta kaikki lähiverkosta lähtevät ovat oletusarvoisesti sallittuja. Voimme tehdä samoin myös Linux-pohjaiset järjestelmät, kuten Debian iptablesin tai nftable: n kautta, määrittämällä oletuskäytäntö eri taulukoissa ja ketjuissa.

Luettelo säännöistä mahdollisimman lyhyt

Kun määritämme palomuurin, on erittäin suositeltavaa, että luettelo säännöistä, jotka aiomme sisällyttää, on mahdollisimman lyhyt, jotta voimme hallita ja ylläpitää niitä oikein. Jos meillä on yhteensä 10 sääntöä, jotka voisimme "tiivistää" vain yhdellä säännöllä, hyödyntämällä "aliaksia" tai IP- ja porttijoukkoja, paljon parempi. Sääntöjen suositteleminen on aina suositeltavaa useista syistä:

- Viat voidaan havaita nopeammin.

- Sääntöjen hallinta on helpompaa, kun sinulla on vain vähän sääntöjä.

- Palomuurin suorituskyky, järjestelmän ei tarvitse tarkistaa 100 sääntöä, vaan vain 5, joten suorituskyky kasvaa ja suorittimen kulutus vähenee.

Tarkista, että säännöt ovat edelleen voimassa verkossa

On erittäin suositeltavaa tarkistaa palomuurisäännöt jossain määrin sen varmistamiseksi, että haluamasi liikenteen sallimista tai kieltämistä koskevat vaatimukset täyttyvät edelleen. Jos olemme staattisessa ympäristössä, jossa ei ole tapahtunut muutoksia, näitä sääntöjä ei tarvitse pitää yllä säännöllisesti, mutta muuttuvissa verkoissa meidän on huolehdittava siitä.

Jos aiomme tietyssä verkossa eliminoida palvelimen tai PC: n ja se on suodatetussa palomuurissa, meidän on tarkistettava, haluammeko jatkaa kyseisen liikenteen sallimista tai estämistä, eli pitää palomuuri päivitettynä verkosta riippuen.

Dokumentoi kaikki "kuvaus" -kentän säännöt

Kaikissa palomuurissa luomissäännöissä on ehdottoman välttämätöntä kirjoittaa kuvauskenttään, mitä kyseinen sääntö tekee. Kun menemme määrittämään palomuuria, tiedämme täydellisesti, mitä haluamme sallia tai kieltää, mutta 2 tai 3 kuukauden kuluttua, ja vaikka joku muu hallitsisi sitä, olemme yleensä unohtaneet tai emme tiedä kovin hyvin, mikä se on. sallit tai kieltäydyt, ja sinun on "vedettävä" ketju "arvata" mitä kyseinen sääntö tekee.

Kun tarkastelemme palomuurimäärityksiä tulevaisuudessa, arvostamme näiden kuvausten sisällyttämistä palomuuriin tai määritysdokumentaatioon, miksi ne ovat välttämättömiä ja miksi olemme luoneet ne tällä tavalla. Tietenkin on ehdottoman välttämätöntä pitää tämä palomuurin määritysasiakirja ajan tasalla ja suorittaa säännöllisiä määritystarkastuksia. Aina päivitämme dokumentaatiota, meidän on tehtävä vastaavat muutokset.

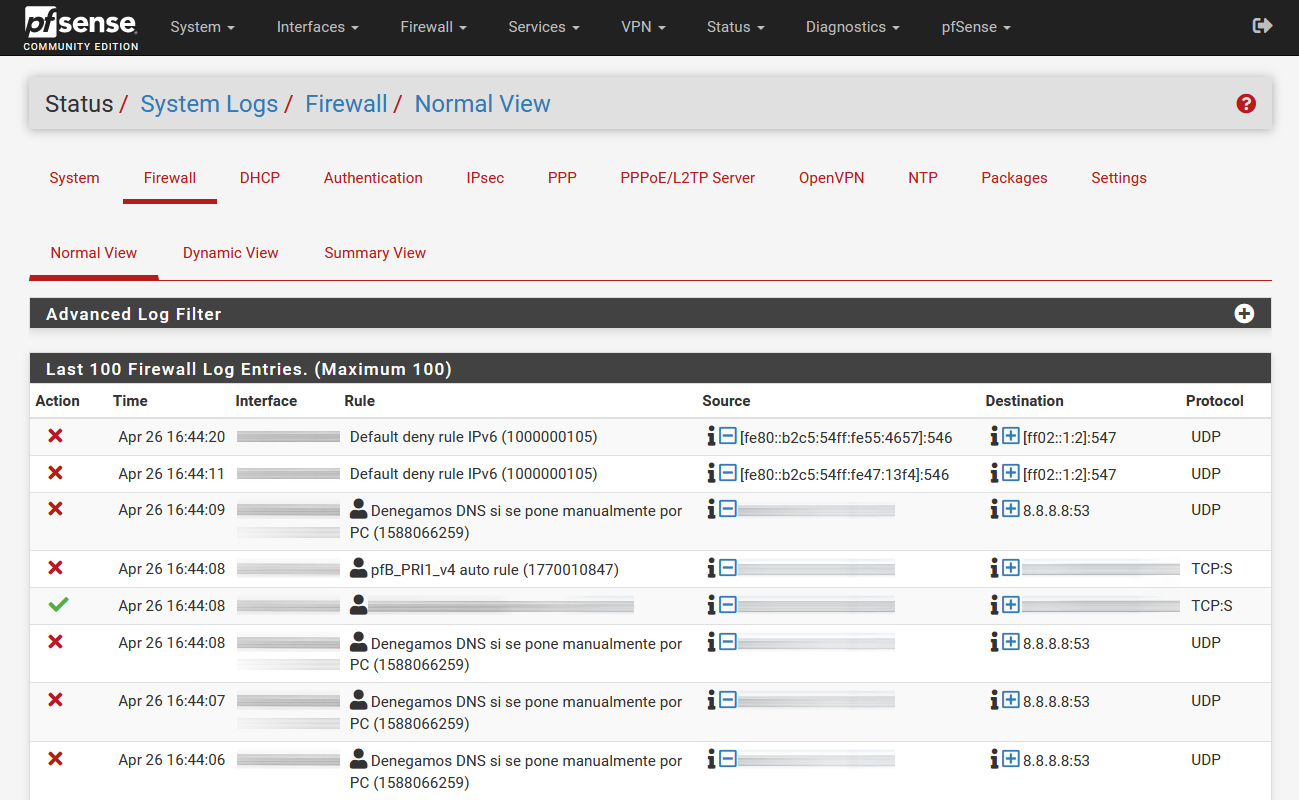

Kirjaa vain tarvitsemamme liikenne

Kaikkien palomuurien avulla tietystä säännöstä riippuen voimme tallentaa palomuurissa sallitun tai estetyn verkkoliikenteen (lähde- ja kohde-IP-osoite, lähde- ja kohdeportti ja aika), tällä tavalla voimme nähdä pääsyyritykset, sallitut tai evätty liikenne ja paljon muuta. Aluksi voimme ajatella, että kaiken verkkoliikenteen tallentaminen on hyvä idea, mutta ei. On suositeltavaa tallentaa vain liikenne, joka todella kiinnostaa meitä virheenkorjaustehtävissä, tai tarkistaa, hyökkäävätkö meitä.

Jos tallennamme suuren määrän liikennettä, näissä tietueissa on paljon "melua", toisin sanoen tietueita, jotka eivät palvele meitä, ja meidän on aloitettava suodattamalla valtavia määriä lokeja, jotta pääsemme todelliseen lokiin. kiinnostaa meitä. Esimerkiksi tietokoneet, joissa on Windows or Mac Lähetä ja vastaanota jatkuvasti tietoja Internetistä, ratkaise useita verkkotunnuksia satoja kertoja ja paljon muuta. Siksi varmista, että haluat todella kirjata tämän verkkoselailuliikenteen. Lisäksi, jos käytät verkossasi dynaamisia reititysprotokollia, kuten RIP tai OSPF, ja sinulla on palomuuri välillä, vastaanotat jatkuvasti liikennettä näistä protokollista, sama jos sinulla on HSRP tai VRRP reitittimien redundanssia varten.

Katso tarkkaan tietyn liikenteen lokit

Jos kirjaat WAN-liikenteen, sinun on pidettävä mielessä, että meillä on täydellinen kirjaus kaikista Internet-yhteyksistä, tavallisinta on tallentaa pakettimme, jotka on suunnattu VPN tai SSH-palvelin mahdollisten epäilyttävien toimintojen havaitsemiseksi, ei Web-navigointia. On myös suositeltavaa tarkastella usein mitä rekisterissä näkyy, kuinka usein tämä erityinen rekisteri näkyy? Pitäisikö sen lähteä 30 minuutin vai 60 minuutin välein?

Lopuksi toinen huomioitava seikka on, että meidän on kirjattava pysähtyvä liikenne paitsi nähdäksesi kuka hyökkää, myös sallitun liikenteen. Pitäisikö tämän sallitun liikenteen todella kulkea vai pitäisikö meidän estää se?

Toivomme, että näiden yleisten suositusten avulla voit määrittää palomuurisi oikein, olipa kyseessä sitten reititin, palomuuri, kuten pfSense, ja jopa käyttöjärjestelmässä, kuten Windows tai Linux, koska kaikki palomuurit toimivat täsmälleen samalla tavalla.