Es gibt viele Arten von Computerangriffen, die Ihre Sicherheit gefährden können, wenn Sie im Internet surfen oder ein beliebiges Gerät verwenden. In diesem Artikel werden wir über einen von ihnen sprechen. Wir werden erklären, was a Trojan ist, was es tut und natürlich, was wir tun können, um diese Art von Malware zu vermeiden. Wir geben einige Tipps, damit die Sicherheit immer vorhanden ist und Sie keine Probleme haben.

was ist ein trojaner

Zunächst werden wir erklären genau das, was ein Trojaner ist . Sein Name kommt vom Trojanischen Pferd, da es sich in diesem Fall um Schadsoftware handelt, die als legitime Datei getarnt ist. Es kann ein Textdokument, ein Bild, ein Programm… alles sein, was vorgibt, etwas Sicheres zu sein, aber in Wirklichkeit ein Sicherheitsproblem darstellt.

Obwohl die Basis eines Trojaners dieselbe ist (das Verstecken von Malware in einer Datei, die legitim erscheint), haben sie in Wahrheit nicht alle das gleiche Ziel. Typischerweise versucht ein Angreifer dies die Kontrolle übernehmen eines Teams in gewisser Weise. Auf diese Weise können Sie Daten stehlen oder sogar andere Bedrohungen einschleichen.

Ein Trojaner kann sowohl Computer als auch Mobilgeräte befallen. Darüber hinaus gibt es für verschiedene Betriebssysteme. Es ist ein Art der Malware die im Laufe der Zeit angepasst wurde, um Cyberkriminelle dazu zu bringen, ihre Ziele in Bezug auf den Diebstahl von Informationen oder die Übernahme der Kontrolle über Systeme zu erreichen.

Einige Beispiele für wichtige Trojaner sind Zeus, Emotet, Petya oder WannaCry. Sie haben zahlreiche Unternehmen und auch Privatanwender in Gefahr gebracht. Denken Sie daran, dass diese Art von Angriff nicht nur Privatanwender betrifft, sondern auch auf wichtige Organisationen abzielt.

Welche Funktion hat sie und wie wirkt sie sich aus?

Trojaner können unterschiedliche Funktionen und Eigenschaften haben. Nicht alle verhalten sich gleich und nicht alle sind gleich gefährlich. Wir werden erklären, was seine Hauptfunktionen sind und wie er die Sicherheit sowohl von Heimanwendern als auch von infizierten Unternehmen und Organisationen beeinflusst.

Erstellen Sie eine Hintertür

Das erste Ziel eines Trojaners ist es, eine Hintertür zu erstellen. Es ist einer der häufigsten Angriffe, die auftreten können. Diese Tür ermöglicht es dem Angreifer, etwas zu gewinnen Kontrolle oder Zugriff auf das Gerät . Beispielsweise kann es Daten, bösartige Dateien, die Informationen erhalten, usw. durchsickern lassen.

Normalerweise wird das Opfer nicht schnell auf das Problem aufmerksam gemacht. Das heißt, es treten zunächst keine erkennbaren Symptome als Fehlfunktion auf. Dies bedeutet, dass ein Angreifer lange Zeit Zugriff auf ein System haben kann, bis es entdeckt wird, sodass er Raum zum Sammeln von Daten hat.

versteckte Downloads

Es gibt auch Download-Trojaner. Sein Ziel wird es sein Inhalt herunterladen auf den Computer ohne Erlaubnis des Opfers. Dies geschieht auf verborgene Weise durch Befehle, die zuvor programmiert wurden, um bestimmte Aktionen auszuführen, sobald sie in das Gerät eintreten.

Normalerweise sind diese versteckten Downloads mit weiterer Malware verknüpft. Sie können Viren und andere Arten von Malware herunterladen, die die Sicherheit und den Datenschutz beeinträchtigen. Beispielsweise könnten sie einen Keylogger herunterladen, der dafür verantwortlich ist, die Passwörter zu stehlen, die das Opfer auf dem Computer ablegt.

Informationen stehlen

Eine weitere klare Funktion besteht darin, Informationen von dem infizierten Computer zu stehlen. Sie können personenbezogene Daten erheben vom Opfer ausspionieren, Daten im Zusammenhang mit dem Surfen, von Ihnen verwendeten Programmen, Dateien auf diesem Computer usw. sammeln. Es kann alle Arten von Daten stehlen.

Diese Daten können für verschiedene Zwecke verwendet werden. Sie könnten beispielsweise dazu verwendet werden, personalisierte Phishing-Angriffe durchzuführen, vertrauliche Daten eines Unternehmens oder einer Organisation zu stehlen und diese dann an die Konkurrenz zu verkaufen oder sogar mit diesen Daten Geld zu erpressen und mit der Veröffentlichung zu drohen.

Fernzugriff

Ein weiteres Ziel von Trojanern ist es oft, einen Angreifer zu überlisten Vollständiger Fernzugriff . Grundsätzlich können Sie sich so verhalten, als ob Sie physisch vor dem Team stünden. Sie können das System steuern, Anwendungen installieren oder deinstallieren, Dateien löschen, Dokumente ändern usw.

Dies ermöglicht auch die Skalierung von Angriffen, da der vollständige Fernzugriff auf ein System Cyberkriminellen vielfältige Möglichkeiten eröffnet. Sie können ohne Erlaubnis Daten stehlen oder Anwendungen installieren.

DDoS-Angriffe

Andererseits sind auch DDoS-Attacken oder Distributed Denial of Service zu nennen. Ein Trojaner kann Angriffe dieser Art starten einen Server überfordern damit es nicht auf legitime Anfragen eines anderen Benutzers reagieren und feststellen kann, dass es nicht funktioniert.

Zu diesem Zweck können Trojaner konzipiert sein, deren Ziel es ist, beispielsweise das reibungslose Funktionieren eines Unternehmens zu beeinträchtigen. Sie können dazu dienen, Angriffe zu starten, die Computer gefährden, indem mehrere Anfragen gestartet werden.

Tipps zur Vermeidung dieser Art von Malware

Wie Sie gesehen haben, ist ein Trojaner eine große Sicherheitsbedrohung. Es ist wichtig, Maßnahmen zu ergreifen, um zu vermeiden, Opfer dieser Angriffe zu werden. Aus diesem Grund werden wir einige wichtige Ratschläge geben, damit unsere Geräte richtig geschützt sind und keine Probleme auftreten.

Verwenden Sie Sicherheitssoftware

Etwas sehr Wichtiges, um die Sicherheit aufrechtzuerhalten und Trojaner und andere Bedrohungen zu vermeiden, ist eine gutes Antivirusprogramm . Es gibt viele Möglichkeiten. Eines der am häufigsten verwendeten ist Windows Defender selbst, das Antivirenprogramm, das mitgeliefert wird Microsoft Systeme. Es gibt jedoch viele kostenlose und kostenpflichtige Optionen. Alternativen sind zum Beispiel Avast oder Bitdefender.

Aber neben einem Antivirus können Sie sich auch auf einen verlassen Firewall . Es ist ein weiteres Tool, das Internetverbindungen schützt und Angriffe verhindert. Darüber hinaus können Sie jederzeit Browser-Plugins verwenden, um Sie zu warnen, wenn Sie auf eine bösartige Website zugreifen oder eine gefährliche Datei herunterladen.

Halten Sie alles auf dem neuesten Stand

Natürlich ist es unerlässlich um alles aktuell zu haben . Tatsächlich können Cyberkriminelle eine Schwachstelle ausnutzen, um einen Trojaner zu schleichen. Sie könnten einen Fehler in Windows oder in einem von Ihnen verwendeten Programm ausnutzen, um bösartige Software einzuschleusen, ohne dass Sie es merken, und das Gerät steuern können.

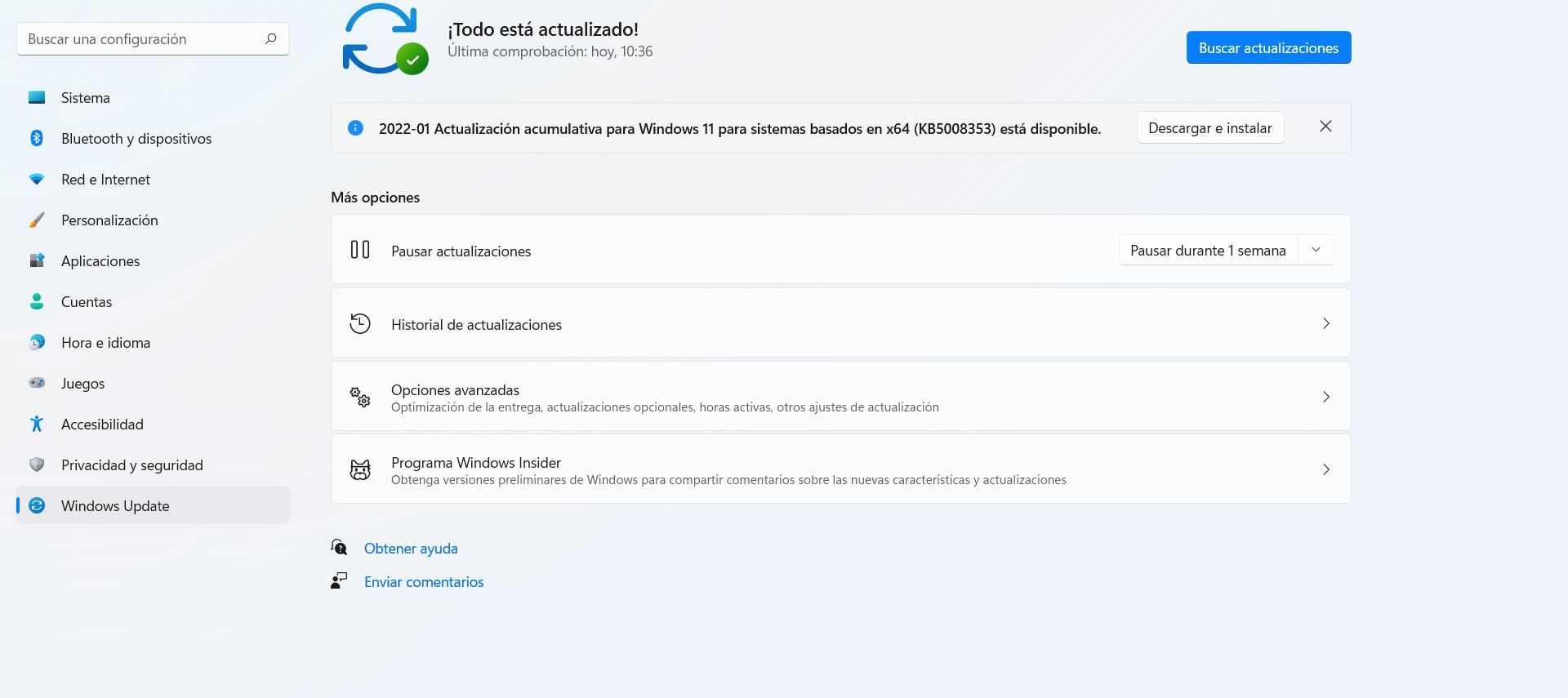

Im Fall von Windows müssen Sie zum Aktualisieren des Systems zu Start gehen, Einstellungen und Zugriff eingeben Windows Update . Es zeigt Ihnen automatisch mögliche ausstehende Updates an und Sie müssen sie hinzufügen, um alles bereit und geschützt zu haben, um die beste Leistung zu erzielen und auch Probleme zu vermeiden.

Nur offizielle Apps installieren

Etwas sehr Wichtiges, das nicht immer berücksichtigt wird, ist nur die Installation offizielle Anträge . Es stimmt, dass es für fast alles viele Möglichkeiten gibt, aber das Ideal ist, nur Programme zu verwenden, die zuverlässig und sicher sind und die nicht böswillig modifiziert wurden, um Daten zu stehlen oder in diesem Fall Trojaner einzuschleusen.

Um dies zu erreichen, ist es wichtig, Programme nur von offiziellen Quellen herunterzuladen. Besuchen Sie beispielsweise die offizielle Website der Anwendung oder verwenden Sie sichere Speicher wie z Google Play. Auf diese Weise haben wir mehr Garantien, dass dieses Programm nicht von Dritten modifiziert wurde, um Informationen zu stehlen.

Gesunder Menschenverstand

Aber ohne Zweifel ist das Wichtigste der gesunde Menschenverstand. Bei den meisten Cyber-Angriffen wird der Hacker uns brauchen, um einen zu machen Fehler . Zum Beispiel das Klicken auf einen gefährlichen Link, das Herunterladen einer unsicheren Datei usw. Daher ist es wichtig, auf Ihre Navigation zu achten und keine Fehler zu machen.

Sie sollten beispielsweise darauf achten, dass Sie keine Anhänge herunterladen, die Sie per erhalten E-Mail wenn Sie die Quelle nicht wirklich kennen und nicht sicher sind, ob es sich um eine Bedrohung handeln könnte oder nicht. Dasselbe gilt, wenn Sie sich anmelden oder einen Link öffnen. Sie sollten immer prüfen, ob es sich um etwas Zuverlässiges handelt und kein Problem darstellt.

Kurz gesagt, wie Sie gesehen haben, sind Trojaner eine Sicherheitsbedrohung, die Ihre persönlichen Daten oder das Funktionieren des Systems gefährden kann. Es kann verschiedene Funktionen haben und Sie sollten die Ausrüstung immer geschützt halten. Sie konnten eine Reihe von wichtigen Tipps sehen, um Probleme zu vermeiden.