Jede Schwachstelle, die erkannt und rechtzeitig erkannt werden kann, ermöglicht ein hohes Maß an Sicherheit für Webserver. Es ist wichtig, dass wir einen sicheren Webserver haben, da unsere Website dann wie erwartet funktionieren kann. Bei dieser Gelegenheit erklären wir Ihnen alles, was Sie über die Sicherheit von Webservern wissen müssen und welche bewährten Methoden Sie dafür ausführen können.

Wenn wir einen Webserver härten wollen, ist es sehr wichtig, dass wir drei Punkte beantworten können. Diese haben mit der Sicherheit eines oder mehrerer Webserver zu tun, die Sie derzeit ausführen:

- Überprüfen Sie, ob unser Webserver anfällig ist. Grundsätzlich erfahren Sie hier, ob die Server Schwachstellen erkannt haben oder nicht. Eine der effektivsten Möglichkeiten, dies zu tun, besteht darin, einen Schwachstellenscanner zu haben und ihn regelmäßig auszuführen. Die Frequenz ist wichtig, da es mehrere gibt Zero-Day Sicherheitslücken, die auftreten können. Es wird außerdem empfohlen, eine WAF (Webanwendungs-Firewall) zu verwenden, um mögliche böswillige Abfragen zu filtern. Dies kann auch über die Software auf dem Webserver selbst erfolgen, indem erweiterte Regeln konfiguriert werden.

- Wird unser Webserver angegriffen? Wenn Sie Unregelmäßigkeiten feststellen, ist es am besten, Anforderungen direkt an den Webserver testen zu können. Wenn Sie nicht oder nicht wie erwartet reagieren, ist die Wahrscheinlichkeit hoch, dass Sie Opfer eines Angriffs geworden sind. Es ist wichtig, dass Sie die Protokolle überprüfen, um festzustellen, was gerade passiert. Natürlich wird immer empfohlen, ein Serverstatusüberwachungssystem sowie ein SIEM zu haben, um Ereignisse zu korrelieren und mögliche Angriffe zu erkennen.

- Erkennen Sie eine beschädigte Änderung. Zusätzlich zu den Sicherheitslücken müssen wir jede Art von Änderung prüfen, die in einer Datei aufgetreten ist, oder im schlimmsten Fall, dass eine oder mehrere Dateien gelöscht wurden.

Maßnahmen zur Verhinderung zukünftiger Webserverangriffe

Wie wir oben sehen, werden die drei Punkte, die wir erwähnt haben, als die wichtigsten angesehen, wenn eine Sicherheitsstrategie für Webserver durchgeführt wird. Diese Aktivitäten sind jedoch etwas reaktiver. Wir müssen etwas mehr Proaktivität hinzufügen, damit wir mit der Erhöhung der Kapazität zur Verhinderung von Angriffen rechnen können.

Das Wichtigste hat ohne Zweifel damit zu tun Aktuelles . Alle von uns verwendete Software wird mit einer bestimmten Häufigkeit aktualisiert. Einer der Gründe für die Aktualisierung sind die Verbesserungen in Bezug auf die Sicherheit. Diese Sicherheitsupdates fungieren als Patches, die Webserver widerstandsfähiger gegen verschiedene Arten von Cyberangriffen machen. Außerdem müssen wir die Updates so schnell wie möglich anwenden. Denken Sie daran, dass einer der Gründe, warum Cyber-Angriffe möglich sind, die Verwendung veralteter Software ist.

Zudem hat auch Frau Schwachstellenscanner müssen auch aktualisiert werden. Dies gilt umso mehr, wenn diese Scanner Schwachstellen erkennen können und / oder Zero-Day Exploits. Letztere sind allein viel schwieriger zu erkennen. Wenn wir für Webanwendungen verantwortlich sind, müssen wir auch deren Firewalls mit den neuesten Patches und Sicherheitsfunktionen aktualisieren.

Angriffe, Eindringlinge und Infektionen

Angriffe auf den Webserver sind möglich, indem ein Angreifer oder eine nicht autorisierte Person auf seine Ressourcen zugreifen kann. Auch wenn sie Sicherheitsmaßnahmen getroffen haben. Wir bekräftigen noch einmal das, was wir oben besprochen haben: Aktualisierungen auf dem neuesten Stand zu halten, insbesondere Sicherheitsupdates. Benutzt du Linux Server ? Schauen Sie sich diesen umfassenden Leitfaden an Härten von Linux-Servern um sie viel sicherer zu machen.

Wenn das Risiko eines Eindringens und / oder eines Datenverletzungsereignisses erkannt wird, empfehlen wir die folgenden Maßnahmen:

- Überwachen Sie Dateisysteme auf neue verdächtig aussehende Dateien

- Haben Sie das Netzwerk unter Kontrolle, um es zu identifizieren böswillige IP-Adressen Dies wäre verantwortlich für ungewöhnliche Aktivitäten wie Brute-Force-Angriffe oder wenn festgestellt wird, dass zu unkonventionellen Zeiten zu viel Verkehr herrscht

- Überwachen Sie Anmeldungen sowie Anmeldeversuche. Denken Sie daran, dass es sich um einen Angriffsversuch handeln kann, wenn wir viele Anmeldeversuche zu Zeiten bemerken, in denen keine Nachrichten vorliegen sollten.

- Steuern Sie, welche vertraulichen Dateien unregelmäßig geändert wurden.

- Überprüfen Sie das Vorhandensein von Prozessen im System, die die Leistung, Sicherheit oder Integrität des Webservers selbst beeinträchtigen könnten.

Das Nichtbeachten der Kontrolle über einen dieser Aspekte kann ein oder mehrere Ereignisse bedeuten, bei denen der Webserver infiziert ist. Folglich reagieren Ihre Anwendungen oder Websites nicht auf Benutzer.

Identifizieren Sie die verschiedenen Statuscodes von Webservern

Bei der Analyse von Ereignisprotokollen von Webservern empfiehlt es sich, die HTTP-Statuscodes zu kennen. Wir zitieren sie unten:

- 1xx (informativ): Die Anforderungsinformationen wurden empfangen und werden verarbeitet.

- 2xx (Erfolg): Die Aktionen wurden erfolgreich ausgeführt, sodass sie akzeptiert und verstanden werden.

- 3xx (Umleitung): Es müssen Aktionen ausgeführt werden, die als Bedingungen dienen, damit die HTTP-Anforderung abgeschlossen werden kann.

- 4xx (Client-Fehler) - Client-HTTP-Anforderung mit falscher oder nicht vollständiger Syntax.

- 5xx (Serverfehler): Der Server kann die Anforderung aufgrund eines Fehlers nicht verarbeiten.

Es wird empfohlen, die Arten von Antworten auf HTTP-Anforderungen von der Clientseite zu bestimmen. Dies mit Hilfe der Statuscodes. Sie müssen berücksichtigen, dass Sie die Anforderungen berücksichtigen müssen, die an vertrauliche Dateien auf dem Server gestellt werden. Sie können potenzielle Eindringversuche bedeuten, die zu potenziellen Cyberangriffen führen.

Sicherheitswarnungen für Webserver

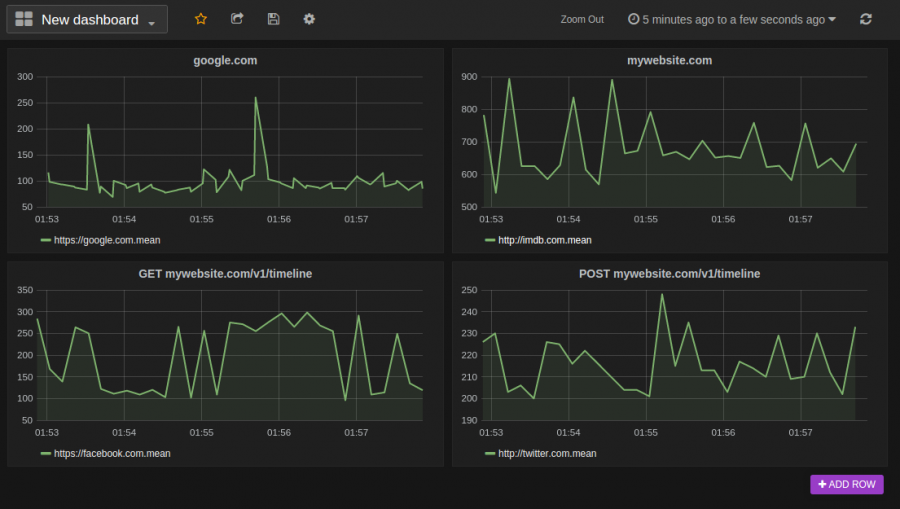

Wir haben den Akt der Überwachung mehr als einmal erwähnt. Nichts ist wichtiger und effektiver als die Überwachung, damit Ihr Webserver über einen robusten Schutzschild gegen mehrere Sicherheitsbedrohungen verfügt. Es gibt Tools, die bei der Ausgabe und Erfassung verschiedener Arten von Warnungen helfen können. Sie gelten als weitere wichtige Instrumente zur Verhinderung von Angriffen.

- Betriebszeit (Betriebszeit): Stellen Sie sicher, dass die Zeit, zu der der Webserver aktiv ist, den Anforderungen von Benutzern entspricht, die Anwendungen und Websites verwenden.

- Ladegeschwindigkeit: Ein Aspekt, der den Erfolg einer Anwendung oder Website definiert, ist die Zeit, die zum Laden benötigt wird. Die Notwendigkeit der Unmittelbarkeit für den Zugriff auf eine Webressource ist zu einer Anforderung geworden.

- Unterscheiden Sie zwischen echten Benutzern und Bots: Ein Aspekt, der zur Unterschätzung verwendet wird, ist die Anzahl der Besuche, die Ihre Anwendung oder Website erhält. Sowohl echte als auch nicht reale Benutzer sollten überwacht werden. Insbesondere solche, die Bots sind, da sie möglicherweise böswillige Aktionen wie SQL-Injection in Kontakt- oder Anforderungsformularen oder mehrere Anforderungen an den Webdienst ausführen können, die zu Angriffen wie DDoS führen.

Ein Programm, das wir gefunden haben, das kostenlos und Open Source ist. Es heißt StatusOK und es hat die Funktionalität, Warnmeldungen zu generieren und diese in Anwendungen wie Slack und SMTP zu integrieren E-Mail Kunden. Diese Warnungen enthalten Informationen, die sich beispielsweise darauf beziehen, ob Ihr Webserver nicht mehr funktioniert oder die Antwortzeit für Webanforderungen höher als erwartet ist. Das Interessante ist, dass seine Open-Source-Natur die Erstellung von Integrationen mit mehr Programmen ermöglicht. Wie greife ich auf dieses Tool zu? Sie können seine eingeben offizielles Repository on Github Dort finden Sie alle erforderlichen Informationen, um mit der Implementierung zu beginnen, und wenn Sie Unterstützung benötigen, verfügen Sie über viele zusätzliche Informationen, um häufig auftretende Probleme zu lösen.