Es gibt viele Betrüger, die Internet-Schwachstellen ausnutzen möglichst viele Menschen zu betreffen. Je mehr Menschen sie schaden, desto mehr Vorteile haben sie. Unternehmen versuchen immer, ihre Software auf die neueste Version zu aktualisieren. Es gibt jedoch Leute, die vergessen das und das ist, wo Cyberkriminelle nutzen den Vorteil um ihre Cyberangriffe durchzuführen.

Der Atlas VPN Dienst hat durchgeführt a Studie zu den am stärksten gefährdeten Produkten von zwei großen Unternehmen wie Microsoft und Google in den ersten sechs Monaten dieses Jahres.

Google und Microsoft, am stärksten betroffen

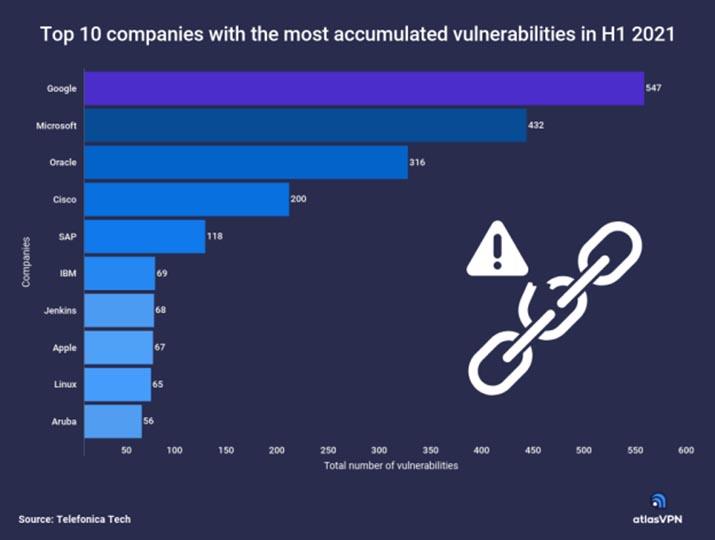

Cyberkriminelle konnten schweren, wenn auch nicht kritischen Schaden anrichten. Der Atlas VPN-Bericht basiert auf mobile Sicherheit und die häufigsten Schwächen in der Cybersicherheit heute. Diese Grafik zeigt die Unternehmen, die die meisten Cyberangriffe erlitten haben.

Im Fall von Google , das Unternehmen hatte bis zu 547 Schwachstellen im ersten Halbjahr. Das am häufigsten von Hackern ausgenutzte Produkt war Chrome. Dies ist eines der beliebtesten Produkte von Google, da es der Browser ist, der von Millionen von Menschen auf der ganzen Welt verwendet wird. Durch die Verwendung so vieler Leute können viele dieser Leute, die es verwenden, Opfer eines Betrugs werden.

Microsoft insgesamt erlitten 432 Schwachstellen . Insbesondere Microsoft Exchange Server war der Dienst mit den meisten Ransomware-Angriffen. Oracle auch aufgezeichnet bis 316 Schwachstellen in Summe. Die meisten Angriffe fanden auf Oracle WebLogic Server statt, einer Plattform für die Entwicklung, Bereitstellung und Ausführung von Java-basierten Geschäftsanwendungen. Fehler können dazu führen, dass Cyberkriminelle Remote-Angriffe durchführen.

Auf der anderen Seite das Netzwerk-Hardware-Unternehmen Cisco hatte bis zu 200 Schwachstellen. Schließlich hatte der Hersteller von Software für das Management von Geschäftsprozessen SAP insgesamt 118 Schwachstellen.

Angriffe mit unterschiedlicher Gefahrenstufe

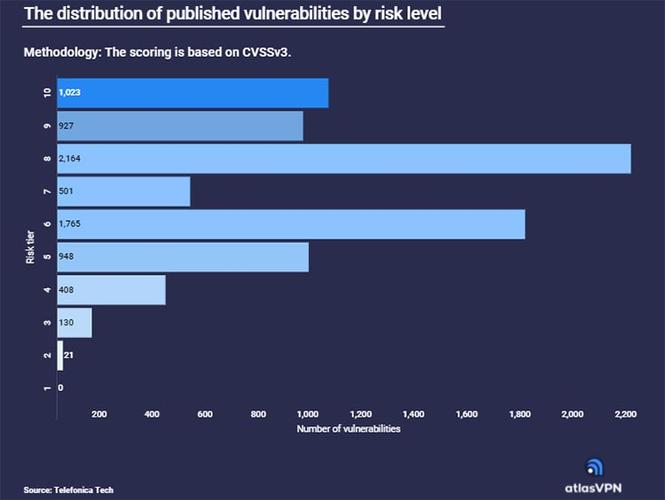

All diese Angriffe müssen nicht kritisch wirken auf das Geschäft, aber die meisten zeichnen sich durch ihre Relevanz oder Gefahr aus. Schwachstellen, die zu einem schwerwiegenden Angriff werden können, erhalten von Hackern und Unternehmen erhöhte Aufmerksamkeit, um den Angriff in kürzester Zeit zu beheben. In der folgenden Abbildung sehen Sie die verschiedenen Angriffe entsprechend ihrer Gefahrenstufe.

Von allen im ersten Halbjahr 2021 gefundenen Schwachstellen wurden insgesamt 1,023 hatte eine Risikostufe von 10. Die Schwachstelle wurde in den Diensten F5, BIG-IP und BIG-IQ des Sicherheitsunternehmens gefunden. Mit dem Angriff wurde die vollständige Kontrolle über das System erlangt.

Die National Vulnerability Database gefunden 927 Angriffe der Stufe 9. Die Schwachstelle wurde in der Firmware des Gasdetektors Draeger X-Dock gefunden, die für die Speicherung verschlüsselter Embedded Credentials verantwortlich ist. Mit der Extraktion und Verwendung der Anmeldeinformationen könnte ein Hacker beliebigen Code auf dem System ausführen.

Die höchste Anzahl erkannter Schwachstellen wäre Stufe 8, mit 2164. Der Fehler wurde gefunden in Windows Defender, der tatsächlich seit 12 Jahren nicht entdeckt wurde, also angegriffen wurde. Durch einen Angriff auf dieses Programm könnte ein Cyberkrimineller die Privilegien eines anderen Benutzers als eines Administrators erlangen.

Endlich waren da 501 Sicherheitslücken der Stufe 7 und 1,765 Stufe 6 Schwachstellen. Letztere haben ein zu geringes Gefahrenniveau.

Cyberangriffe auf Google- oder Microsoft-Produkte ermöglichen es Cyberkriminellen, Millionen von Systemen verfolgen. Große Unternehmen arbeiten jedoch weiterhin daran, die bestmöglichen Sicherheitssysteme zu haben, die es ermöglichen, dass diese Cyberangriffe vergebens bleiben.