Twitter ist eines der sozialen Netzwerke, die wir täglich nutzen, um allerlei Inhalte öffentlich zu schreiben, Fotos hochzuladen, Videos zu teilen oder private Nachrichten zu schreiben und Gespräche mit Freunden oder Bekannten zu führen. Aber woher wissen wir, wer Ihr Twitter betreten hat? Wenn Sie sich Sorgen um den Datenschutz oder die Sicherheit des sozialen Netzwerks machen, Wir erklären, wie wir es von Ihrem Konto aus überprüfen können.

Wir können uns vor allem zwei Fragen stellen wer unser Twitter betreten hat. Oder zwei Zugriffsmöglichkeiten. Wer betritt Ihr Twitter, um Sie zu lesen oder Ihre Inhalte zu sehen? Oder auch, wer betritt Ihr Twitter oder greift auf Ihr Konto zu, um es zu hacken? Hat jemand Ihre Daten oder Ihr Passwort gestohlen? In jedem Fall erklären wir, wie wir das herausfinden und was wir tun können, um es zu vermeiden.

Wer sieht Ihr Profil?

Weder Twitter noch andere soziale Netzwerke haben die Möglichkeit zu erfahren, wer uns liest, wer Ihr Profil im sozialen Netzwerk oder in der Anwendung sieht oder in jedem anderen verfügbaren Client. Wir können es nicht wissen, obwohl viele Anwendungen oder Websites uns dies versprechen, aber es handelt sich größtenteils um Betrügereien, die auf unser Konto oder unsere Daten zugreifen wollen und uns nicht das erwartete Ergebnis liefern.

Die einzige Möglichkeit zu kontrollieren, wer Ihr Profil auf Twitter sieht, besteht darin, es privat zu machen, damit Ihnen niemand ohne Ihre Erlaubnis folgen kann. Aber das einzige, was wir erreichen werden, ist zu entscheiden, wer Sie lesen kann und wer nicht, aber wir können nicht wissen, wer sich beispielsweise zu einem bestimmten Zeitpunkt in unser Konto begeben hat, um unsere Tweets zu lesen, oder wer uns liest oder uns nicht liest. Es gibt keine Möglichkeit, es zu bekommen.

Wer hat auf Ihr Konto zugegriffen?

Die Schritte sind einfach und wir greifen über die Einstellungen zu:

- Wir öffnen die Twitter-Einstellungen

- Kommen wir zu den drei Punkten „Mehr Möglichkeiten“ im Web

- Ein Dropdown-Menü wird geöffnet

- Wir wählen „Einstellungen und Datenschutz“

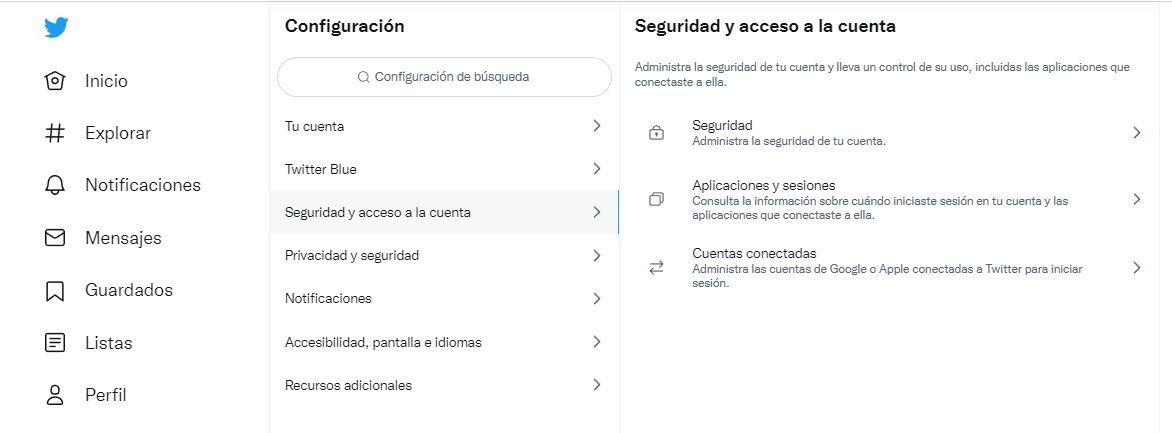

- Suchen Sie in den Einstellungen nach „Sicherheit und Zugriff auf das Konto“.

- Es werden drei Optionen angezeigt

- Sicherheit

- Anwendungen und Sitzungen

- Verbundene Konten

- Wählen Sie den letzten Abschnitt „Verbundene Konten“

Hier haben wir vier Abschnitte, die wir in den folgenden Abschnitten erläutern werden: Verbundene Anwendungen, Sitzungen, Verlauf des Kontozugriffs und Geräte und Anwendungen, die sich angemeldet haben. Diese vier Abschnitte oder Abschnitte ermöglichen uns zu wissen, wer Ihr Twitter-Konto betreten hat oder ob jemand hat versucht, von Ihnen zu stehlen.

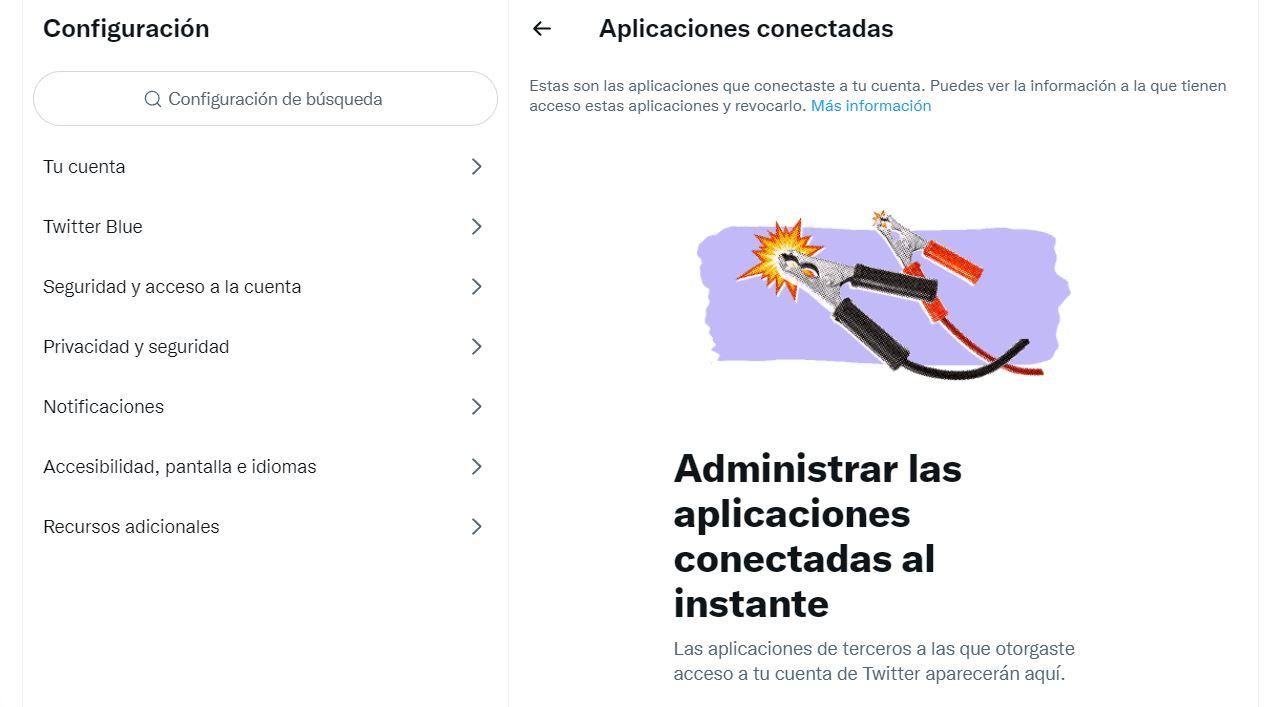

verbundene Apps

Im ersten Abschnitt des Sicherheitsabschnitts sehen wir die verbundenen Anwendungen oder Anwendungen von Drittanbietern, denen Sie Zugriff auf Ihr Twitter-Konto gewährt haben. Es ist wichtig, dass Sie diesen Abschnitt regelmäßig überprüfen um sicherzustellen, dass niemand in unserem Namen von unserem Konto aus twittern kann oder dass wir Bewerbungen nicht versehentlich die Erlaubnis erteilt haben. Wenn wir es geben, erscheinen sie hier in einer Liste und wir können den Zugriff widerrufen, wann immer Sie wollen.

Wir können nacheinander suchen und den Zugriff widerrufen, bis keine Anwendung mehr Zugriff auf Ihre personenbezogenen Daten hat.

Aktive Sitzungen auf Twitter

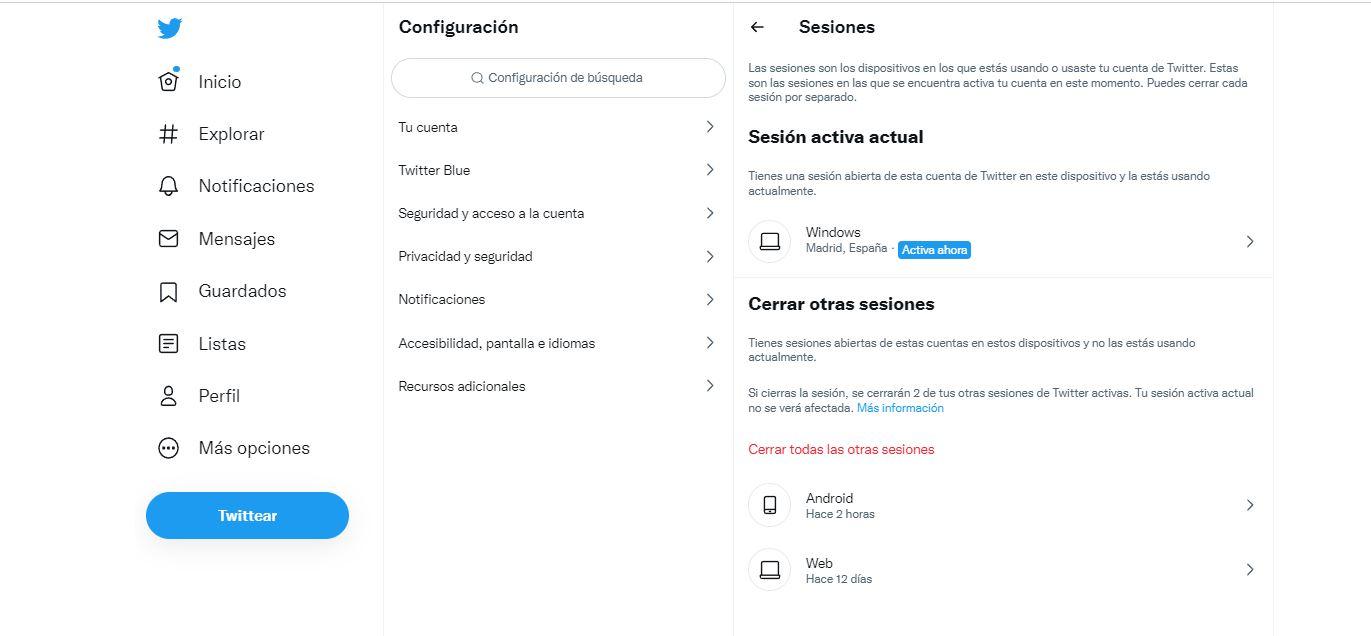

Das zweite, was wir auf Twitter sehen können, sind die aktiven Sitzungen, die wir haben. Das heißt, auf welchen Computern oder Geräten die Anwendung geöffnet ist oder die Sitzung in unserem Konto angemeldet ist. Zum Beispiel, wenn Sie den Computer eines Freundes benutzt haben oder wenn Sie den Bibliotheks- oder Universitätscomputer benutzt haben. So können wir sicher gehen dass wir nichts offen gelassen haben aber wir können auch wissen, wer unser Twitter-Konto betreten hat oder ob es jemanden gibt, der versucht, unsere Nachrichten zu lesen oder auf unsere Daten zuzugreifen, um sie darin zu veröffentlichen.

Oben sehen wir die aktuell aktive Sitzung, aus der Sie die Anfrage stellen. „Sie sind auf diesem Gerät bei diesem Twitter-Konto angemeldet und verwenden es gerade.“ Sie sehen den Gerätetyp (Computer, Mobilgerät, Betriebssystem…) und seinen Standort. Klicken Sie darauf und Sie können weitere Details sehen, z. B. von wo aus darauf zugegriffen wird. Im Fall des Beispiels sehen Sie im Bild unten, von der Chrome Browser.

Am Ende von „Sitzungen“ sehen wir andere offene Sitzungen, die kürzlich verwendet wurden, obwohl sie derzeit nicht verwendet werden. Sie werden die verschiedenen Sitzungen auf allen Arten von Geräten sehen. Zum Beispiel, wie wir sehen können, im "Android“ oder in „Web“ und die Tage oder Stunden der letzten Verwendung.

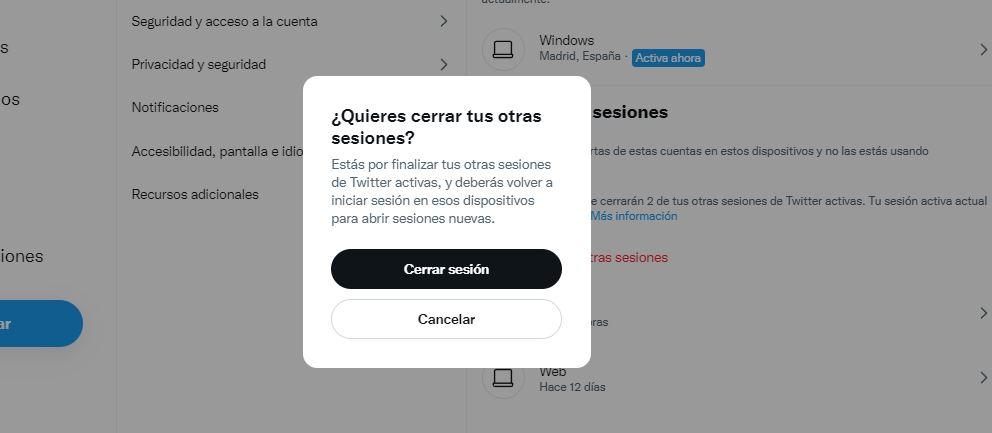

Wenn Sie alle schließen möchten, um Hacks oder Eindringlinge in Ihr Konto zu vermeiden, gehen Sie einfach zum Abschnitt „Andere Sitzungen schließen“ und klicken Sie auf die roten Buchstaben, die „Alle anderen Sitzungen schließen“ anzeigen. Es erscheint ein Popup-Fenster, in dem wir bestätigen müssen, ob wir sie schließen oder den Vorgang abbrechen möchten.

Kontozugriffsverlauf

Wenn wir wissen möchten, wer wann eingetreten ist, können wir auf den Kontozugriffsverlauf zugreifen. Von allen Tools, die uns das soziale Netzwerk oder die Anwendung zur Verfügung stellt, ist dieser Abschnitt derjenige, der uns am besten Auskunft darüber gibt, ob jemand unser Konto betreten hat oder nicht. Wir werden die sehen Datum , die Uhrzeit, der Gerätetyp (Android, iOS…) und wir sehen die IP-Adresse, von der aus auf das Konto zugegriffen wurde.

Damit können wir sicherstellen, ob wir es waren oder nicht, wir können wissen, wer unser Twitter-Konto betreten hat und von welchem Gerät aus zu welcher Zeit. Die Zeit wird endgültige Informationen sein, um zu wissen, ob wir es waren oder nicht, da wir es sein werden sicher wissen können wenn wir in diesem Moment auf das soziale Netzwerk des kleinen Vogels zugreifen würden. Wenn nicht, können wir Daten wie die IP-Adresse oder ihre ungefähre Geolokalisierung verwenden, die uns sagen, wer es gewesen sein könnte.

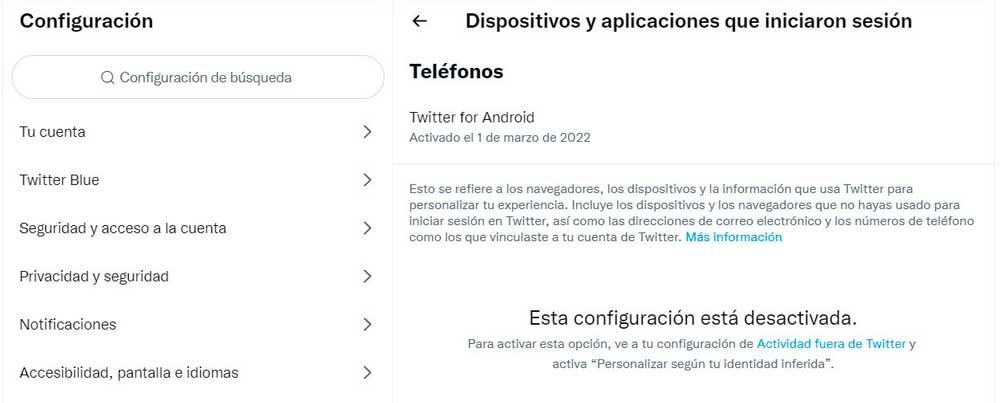

Angemeldete Geräte und Apps

Schließlich können wir die Geräte sehen, die sich angemeldet haben, aber wir können sie konfigurieren diese Option erscheinen oder nicht. Die Schritte sind die gleichen wie die vorherigen und wir müssen einfach zur Konfiguration und Sicherheit gehen, um auf diesen Abschnitt zuzugreifen, der uns die Details zu den Geräten gibt, die zum Öffnen von Twitter verwendet werden.

Wie sie aus den Einstellungen selbst erklären, „Dies bezieht sich auf die Browser, Geräte und Informationen, die Twitter verwendet um Ihr Erlebnis zu personalisieren. Schließen Sie auch Geräte und Browser ein, mit denen Sie sich nicht bei Twitter angemeldet haben E-Mail Adressen und Telefonnummern wie die, die Sie mit Ihrem Twitter-Konto verknüpft haben.