Eine neue Ladung bösartiger Android Apps sich als Dateimanager ausgeben gemanagt haben den Play Store App Store zu infiltrieren, viele Benutzer mit dem Banking-Trojaner Sharkbot infiziert.

Um einer Erkennung zu entgehen und somit im Android App Store erscheinen zu können, tragen sie zum Zeitpunkt der Installation keine bösartige Nutzlast, sondern rufen sie später über eine Remote-Ressource ab. Obwohl sie im Moment bereits entdeckt wurden und sind nicht im App Store, Sie könnten eine auf Ihrem Handy installiert haben, daher ist es wichtig, dass Sie überprüfen, ob Sie sie nicht haben. Darüber hinaus sind sie noch in Geschäften von Drittanbietern.

Sharkbot greift wieder an

Haibot is gefährliche Malware, die versucht, Online-Bankkonten zu stehlen durch das Anzeigen gefälschter Login-Formulare. Wenn Sie versuchen, sich mit einem dieser Formulare bei Ihrer Bank anzumelden, stehlen sie Ihre Bankdaten und verwenden sie, um an Ihr Geld oder was auch immer sie wollen zu kommen.

Da sich bösartige Apps als Dateimanager tarnen, erregen sie nicht so viel Verdacht, wenn nach gefährlichen Berechtigungen fragen wie sie es tun, um die bekannte Sharkbot-Malware zu laden. Daher kommt die ganze Täuschung, denn sobald die App installiert und die Berechtigungen akzeptiert wurden, wurden die Opfer mit diesem Virus infiziert.

Dieser Virus hat sich im Laufe der Zeit erheblich weiterentwickelt und ist aufgetaucht in verschiedenen Verkleidungen oder von verschiedenen infizierten Apps , beispielsweise indem sie sich als gefälschte Antiviren- oder Reinigungstools ausgeben, um mehr Vertrauen bei potenziellen Opfern zu wecken. Es ist in Form neuer Apps zurückgekehrt, und wir sagen Ihnen, welche das sind.

Hüten Sie sich vor diesen 4 Dateiverwaltungs-Apps

Im neuen Bitdefender-Bericht wurden diese neuen Apps im Formular entdeckt von Dateimanagern und schließlich hat Google sie entfernt aus dem App-Store. In jedem Fall könnten die Personen, die sie installiert haben, sie noch auf ihrem Handy haben, also vergewissern Sie sich, dass Sie keins haben, deinstalliere es und kümmere dich um dein Bankkonto.

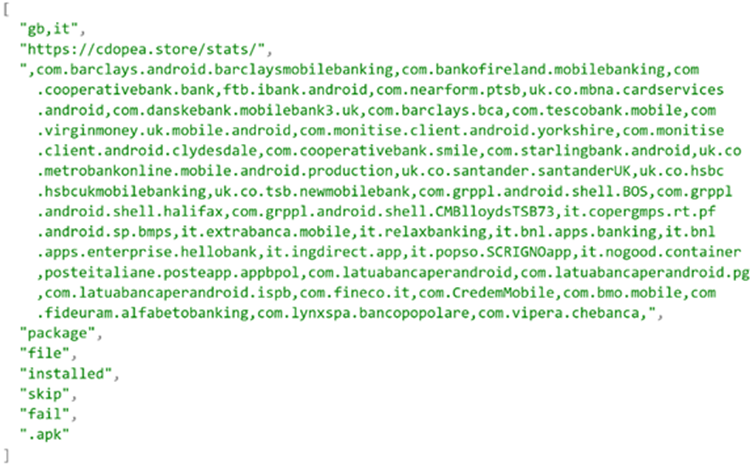

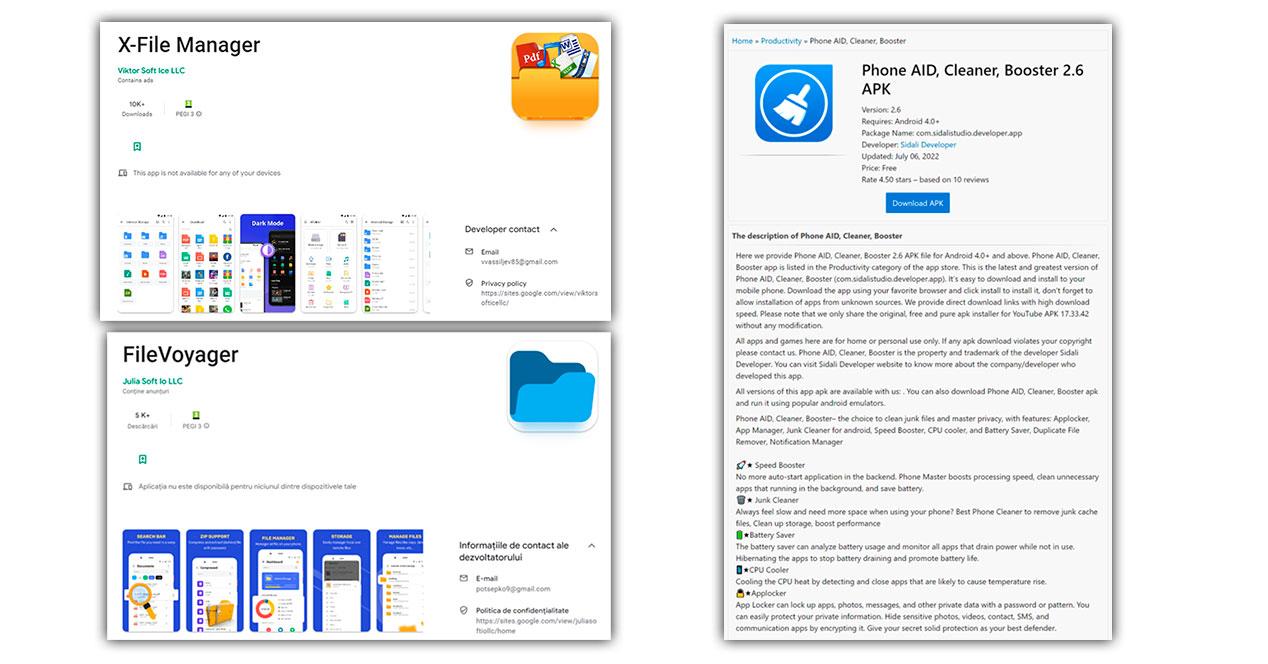

Eine dieser schädlichen Apps ist X-Dateimanager , von Victor Soft Ice LLC (com.victorsoftice.llc), das 10,000 Mal im Play Store App Store heruntergeladen wurde. Dieser hat auch viele negative Bewertungen. Eine weitere bösartige App, die mehr als 5,000 Mal heruntergeladen wurde, ist DateiVoyager von Julia Soft Io LLC (com.potsepko9.FileManagerApp).

Mit mehr als 1,000 Downloads ist LiteCleaner M' (com.ltdevelopergroups.litecleaner.m), jetzt nur noch in App-Stores von Drittanbietern wie APKSOS verfügbar; in dem es auch gibt Telefon AID, Reiniger, Booster 2.6′ (com.sidalistudio.developer.app).

Wie die anderen führen alle Anti-Emulationsprüfungen durch der Erkennung entgehen und lädt nur die Malware auf Britische oder italienische SIM-Karte Karten vorerst im Rahmen einer gezielten Kampagne. Grundsätzlich befinden sich die meisten Opfer im Vereinigten Königreich, in Italien, im Iran und in Deutschland.

Sobald es installiert ist, Es fordert Sie auf, riskante Berechtigungen zu akzeptieren B. das Installieren neuer Pakete, das Lesen und Schreiben des internen Speichers, der Zugriff auf Kontodaten usw., die zwar in dieser Art von App normal wären, aber sehr gefährlich sind, da es sich nicht um legitime Anwendungen handelt. Der Punkt, an dem Sharbot-Malware erhalten wird, ist durch ein Fake-Update denen die Benutzer zustimmen.

Denken Sie daran, dies sind:

- X-Dateimanager

- DateiVoyager

- LiteCleaner M'

- Phone AID Cleaner Booster 2.6‘

Wenn Sie diese App oder eine andere infizierte App installiert haben, ist es wichtig, dass Sie entfernen es so schnell wie möglich und ändern die Passwörter Ihres Online-Bankkontos, um zu verhindern, dass sie darauf zugreifen und es verwenden. Denken Sie daran, Play Protect zu aktivieren, wenn Sie dies noch nicht getan haben, und es schadet nicht, ein Antivirenprogramm auszuprobieren.

Auf welche mobilen Banking-Apps zielt der Angriff ab?

Beachten Sie, dass, obwohl mehrere Mobile-Banking-Apps entdeckt wurden, die von Malware betroffen sind, die Liste mit neuen Apps aktualisiert werden kann. Bisher sind folgende bekannt:

| Paketnamen | Bankwesen |

| com.barclays.android.barclaysmobilebanking | Barclays |

| com.bankofireland.mobilebanking | Mobiles Banking der Bank of Ireland |

| com.genossenschaftsbank.bank | Die Genossenschaftsbank |

| ftb.ibank.android | AIB (NI) Mobil |

| com.nearform.ptsb | permanent tsb |

| uk.co.mbna.cardservices.android | Mobile MBNA-App |

| com.danskebank.mobilebank3.uk | Mobile Bank UK – Danske Bank |

| com.barclays.bca | Barclay-Karte |

| com.tescobank.mobile | Tesco Bank und Clubcard Pay+ |

| com.virginmoney.uk.mobile.android | Mobiles Banking von Virgin Money |

| com.genossenschaftsbank.smile | „smile – die Internetbank“ |

| com.starlingbank.android | Starling Bank – Mobiles Banking |

| uk.co.metrobankonline.mobile.android.produktion | U-Bahn-Bank |

| uk.co.santander.santanderUK | Santander Mobile-Banking |

| uk.co.hsbc.hsbcukmobilebanking | HSBC UK Mobile Banking |

| uk.co.tsb.newmobilebank | TSB Mobile-Banking |

| com.grppl.android.shell.BOS | Mobile App der Bank of Scotland |

| com.grppl.android.shell.halifax | Halifax Mobile Banking |

| com.grppl.android.shell.CMBlloydsTSB73 | Mobiles Banking der Lloyds Bank |

| it.copergmps.rt.pf.android.sp.bmps | MPS-Bank |

| it.extrabanca.mobile | NeuExtraMobileBank |

| it.relaxbanking | RelaxBanking Mobil |

| it.bnl.apps.banking | BNL |

| it.bnl.apps.enterprise.hellobank | Hallo Bank! |

| it.ingdirect.app | ING Italien |

| it.popso.SCRIGNOapp | SCRIGNOapp |

| posteitaliane.posteapp.appbpol | Postbank |

| com.latuabancaperandroid | Intesa Sanpaolo Mobil |

| com.latuabancaperandroid.pg | Intesa Sanpaolo-Geschäft |

| com.latuabancaperandroid.ispb | Intesa Sanpaolo privat |

| com.fineco.it | feinco |

| com. CredemMobile | glaub uns |

| com.bmo.mobile | BMO Mobile Banking |

| com.fideuram.alphabetobanking | Banken-Alphabet |

| com.lynxspa.bancopopolare | YouApp – Mobiles Banking |

| com.vipera.chebanca | CheBanca! |

Obwohl es sich um einen lokalisierten Angriff handelt, sind im Moment alle Vorsichtsmaßnahmen gering. Seien Sie vorsichtig, was Sie installieren!