På knap tre måneder peger alle tegn på Windows 11 bliver officielt frigivet. Dette vil være muligt i betragtning af de gode resultater, som dens version til Insider -brugere giver. Siden det blev officielt annonceret i juni sidste år, er alt blevet valgt med hensyn til design og grænseflade samt redesign af applikationsbutikken. Det har dog modtaget konstant kritik for stigningen i minimumskravene for at kunne installere det, hvilket gør det nødvendigt for vores team at have TPM 2.0 aktiveret, noget som mange brugere ikke ved hvorfor.

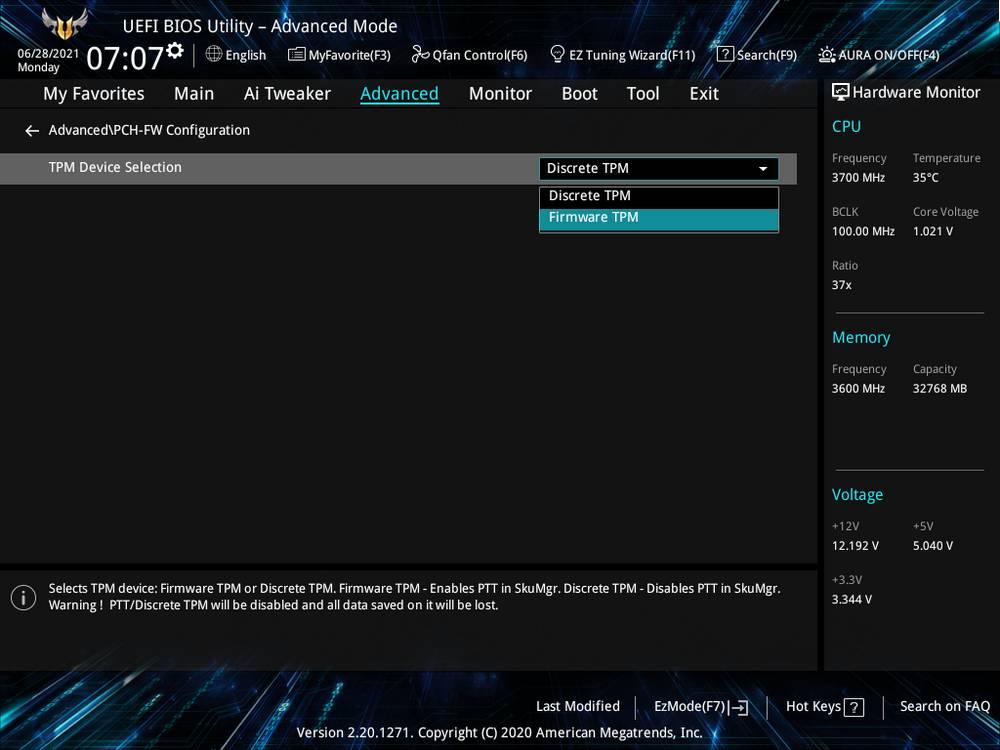

Ikke få brugere blev overrasket over denne foranstaltning, da kravene i Windows 11 har været et punkt for forvirring og strid. Og det er, at mange brugere endda ikke er klar over, hvad TPM -teknologi er. Denne forkortelse for Trusted Platform Module er en teknologi designet til at levere hardware-baserede sikkerhedsrelaterede funktioner. Nylige problemer opdaget i bærbare computere med TPM, start til give mening om at bruge TPM 2.0 i Windows 11.

Højere TPM -krav til sikkerhed

TPM -teknologi er inkluderet i alle processorer, der frigives fra 2016 og frem. Dets brug er nødvendig og obligatorisk for, at kryptografifunktionerne fungerer korrekt. Disse moderne CPU'er har en TPM -chip, som bruges til at generere, gemme og begrænse brugen af kryptografi. Takket være dette forbruger datakrypterings- og dekrypteringsfunktionerne ikke ressourcer på vores computer. I Windows 11 vil det være nødvendigt at have TPM 2.0 noget, der begynder at give mening. Dette er takket være kendskabet til et nyt sikkerhedsproblem, denne gang fundet i bærbare computere med TPM.

Glem ikke, at TPM har fysiske sikkerhedsmekanismer, der gør det muligt at manipulere den. Derimod kan resistent og ondsindet software ikke manipulere med TPM's sikkerhedsfunktioner. Sikkerhedsfirmaet Dolos Group opdagede, at nogen kunne have adgang til et tilsyneladende sikkert internt netværk ved at udnytte sårbarheder i en stjålet Windows -bærbar computer, selv med BitLocker aktiveret .

Glem ikke, at TPM'erne er specielt designet til at holde alle fortrolige oplysninger på vores bærbare computer sikre. Fra Golos Group forsikrer de, at problemet ikke er selve hardwaren, men er baseret på dets afhængighed af den ukrypterede SPI -protokol, som bruges til at kommunikere med CPU i den bærbare computer.

Betydningen af TPM 2.0 i Windows 11

Forskere ved sikkerhedsfirmaet siger, at bærbare computere kunne være mere sikre. For at gøre dette skal de tvinge BitLocker til at kræve en pinkode, en startnøgle, der er gemt på en ekstern USB -enhed, eller begge sikkerhedsforanstaltninger, ud over afhængigt af TPM, noget som denne teknologi ikke har som standard. Desuden understreger de det BitLocker bruger ikke nogen krypterede kommunikationsfunktioner af TPM 2.0 -standarden. Det betyder, at alle data, der kommer ud af TPM, vil være i ren tekst, herunder dekrypteringsnøglen til Windows, hvilket kan bringe vores sikkerhed i fare.

Det er derfor microsoft kunne overveje muligheden for at forbedre BitLocker til Windows 11. I modsætning til Windows 10, Microsofts nye operativsystem kræver et TPM 2.0 -modul , som kunne lette BitLocker -opdateringen for at bruge den version. krypterede kommunikationsfunktioner. Derfor giver denne funktion mere mening som et obligatorisk krav i Windows 11.