I de senere år har netværk udviklet sig til ledelse direkte fra Cloud, nogle it -administratorer i virksomheder implementerer ikke længere udstyr såsom switches eller AP'er, der administreres lokalt, men administreres direkte fra producentens sky. Dette har mange fordele, såsom en let og hurtig installation baseret på serienummeret, kontinuerlig overvågning fra skyen uden at skulle konfigurere overvågningssystemer selv og adgang til konfigurationen hvor som helst. I dag i denne artikel vil vi vise dig, hvordan du kan beskytte dit netværk mod angreb, hvis du administrerer dem fra skyen.

Hvad er netværksadministration fra skyen eller skyen?

Lokale netværk har udviklet sig fra lokal ledelse, hvor vi var nødt til at få adgang til de forskellige switches lokalt, og hvor vi havde en software eller hardware WiFi controller til adgangspunkter, til centraliseret styring fra skyen. I en centraliseret styring i skyen eller skyen kan vi styre hele netværket fra hovedrouteren til de forskellige adgangspunkter, som vi har forbundet til switchen, og alt dette gennem et kontrolpanel, som vi får adgang til via internettet, eller også gennem en app på vores smartphone.

Med en netværksadministration i skyen kan vi konfigurere alle de switches og WiFi -adgangspunkter, vi ønsker på en global og automatisk måde, på denne måde, at vi ikke skal skifte til switch med samme eller lignende konfigurationer, nu kan vi anvende det på alle switches samtidigt, hvilket sparer it -administratorer meget arbejde og også meget tid. Det samme sker med AP'erne, selvom vi i lang tid har haft WiFi -controllerne til centralt at styre forskellige WiFi -adgangspunkter, nu er det endnu lettere med administrationen i Cloud, fordi vi kan have flere AP'er implementeret af forskellige «Sites» Og administrer dem alle fra det samme kontrolpanel.

Håndtering af netværk fra skyen har mange positive aspekter, såsom:

- Nul-touch-implementering, vi vil være i stand til at registrere AP'er og switches, før vi forbinder dem til det elektriske netværk, registrerer deres serienummer i skyen for at tilføje dem til beholdningen.

- Kontinuerlig og automatisk overvågning med e -mail -advarsler og push -meddelelser.

- Automatiske firmwareopdateringer, på forespørgsel eller efter en bestemt tidsplan.

- Registrerer med alle ændringer i konfigurationen.

- Rollebaseret administration, til at delegere konfigurationer til andre it-kolleger.

- Kablet og avanceret WiFi -trafikrapporter, hvor vi i detaljer kan se, hvad der sker på netværket.

- Fjernadgang hvor som helst, det er kun nødvendigt at få adgang til platformen via internettet eller med mobilappen.

- Håndtering af flere websteder med den samme brugerkonto.

Selvfølgelig har det også nogle negative aspekter, som f.eks. Altid at afhænge af en internetforbindelse for at foretage ændringer, for kontinuerlig overvågning eller for at uploade posterne i realtid. Desuden er vi altid afhængige af producenten af løsningen, og , i nogle tilfælde skal vi betale for brugen af skyen, og det er ikke nok med at købe hardwareudstyr.

Nu hvor vi kender de vigtigste egenskaber ved administration af dit netværk i skyen, lad os se, hvordan vi kan beskytte det mod cyberangreb.

Sikkerhedsanbefalinger til cloud -styring af dit netværk

For at beskytte dit professionelle lokale netværk korrekt med en Cloud -styring, skal de samme sikkerhedsanbefalinger følges som i en lokal ledelse , det vil sige, vi skal segmentere netværkstrafikken korrekt ved hjælp af VLAN'er, vi bliver nødt til at konfigurere Spanning-træet korrekt for at undgå angreb Til denne protokol bør vi også aktivere beskyttelser som DHCP Snooping og endda afbødende foranstaltninger for ARP Spoofing-angreb blandt andre naturligvis styring af switches havne med Port-Sikkerhed er noget fundamentalt. Alle disse sikkerhedsforanstaltninger er stadig gældende i en cloud management, fordi alle disse protokoller stadig er til stede, det eneste, der ændres, er i lyset af administrationen af de forskellige teams.

Med lokal ledelse er det mest almindelige at have en VLAN med et subnet specifikt dedikeret til administration det forskellige udstyr (router, switches og WiFi-adgangspunkter), og adgang til dette VLAN kan ske fra administrationsnetværket fra en eller flere computere direkte, ved hjælp af HTTPS for at have punkt-til-punkt-fortrolighed og ægthed, en anden meget interessant mulighed er at forbinde via VPN med IPsec, OpenVPN eller WireGuard direkte til en server der er placeret i dette ledelsesnetværk, og «spring» til administrationen af de forskellige enheder direkte herfra. Det er selvfølgelig ikke kun vigtigt at isolere administrationsnetværket korrekt fra andre brugere, er det også meget vigtigt at bruge robuste brugeroplysninger, med gode adgangskoder for at undgå problemer.

Kommunikationen mellem de forskellige enheder såsom switches og AP'er med producentens sky sker via HTTPS derfor gør den brug af TLS v1.2 eller TLS v1.3 -forbindelser, så vi vil have fortrolighed, ægthed og integriteten af de overførte data for at undgå mulige angreb på kommunikation af enhederne med producentens sky .

For at få fjernadgang til den lokale administration af et netværk bør en angriber krænke firewall med de tilsvarende angrebsbegrænsende regler og også med deres IDS / IPS, men med ledelse fra skyen, er det eneste, de har, hvad de skal gøre, er at angribe denne ledelse i skyen, forsøge at udføre brutal kraft eller ordbogsangreb på vores adgangsoplysninger. Vi overdrager systemets sikkerhed til producenten selv, hvilket vil gøre alt for at forhindre denne type angreb, som Google, microsoft eller enhver anden virksomhed på denne måde beskytter sikkerheden i dit administrerede lokale netværk korrekt. Fra skyen er det vigtigt at beskytte dine adgangsoplysninger korrekt:

- Brug en stærk adgangskode for at få adgang til de grundlæggende politikker til oprettelse af adgangskoder.

- Skift adgangskoden fra tid til anden.

- Aktiver tofaktorautentificering for ekstra sikkerhed. Hvis vores adgangskode lækker, har de ikke adgang til denne anden godkendelsesfaktor.

Når vi ved, hvordan vi kan beskytte vores Cloud -administrationskonto, viser vi dig de vigtigste muligheder i Nuclias Cloud, Aruba Instant On og også i EnGenius Cloud, de tre cloud management -løsninger, som vi anbefaler mest i denne artikel.

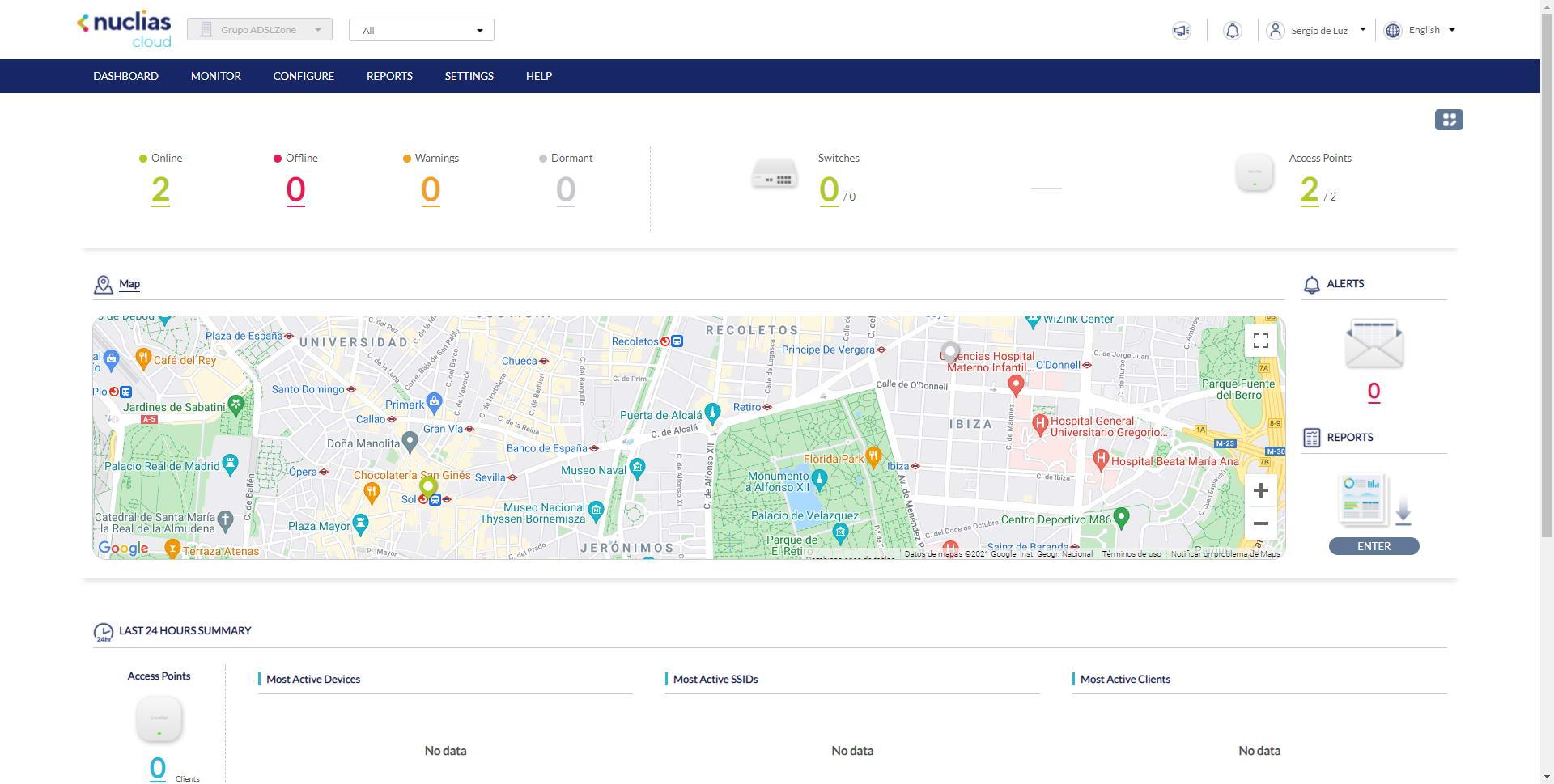

Sikkerhedsindstillinger i Nuclias Cloud

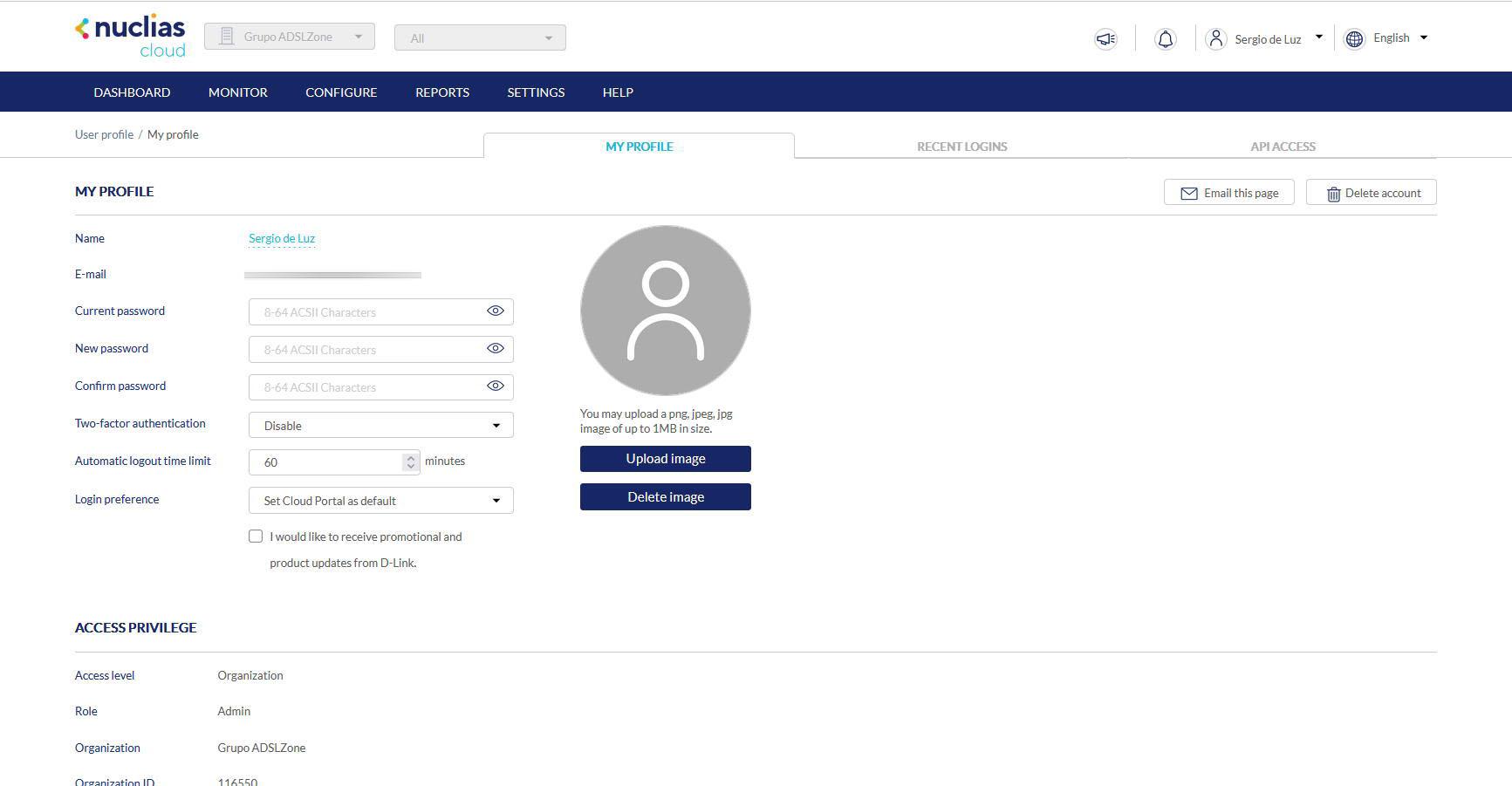

Nuclias Cloud er cloud-netværksstyringsløsningen fra producenten D-Link, det første vi skal gøre er at registrere os på platformen via internettet, derefter går vi til vores bruger ved at klikke på vores navn. I afsnittet "Min profil" kan vi ændre den adgangskode, vi tidligere har angivet, D-Link tvinger adgangskoder til at være større end 8 tegn, derfor er det en meget god sikkerhedsforanstaltning. Det maksimale er 64 tegn, så vi kan bruge adgangskodegeneratoren til de vigtigste webbrowsere til at oprette en stærk adgangskode.

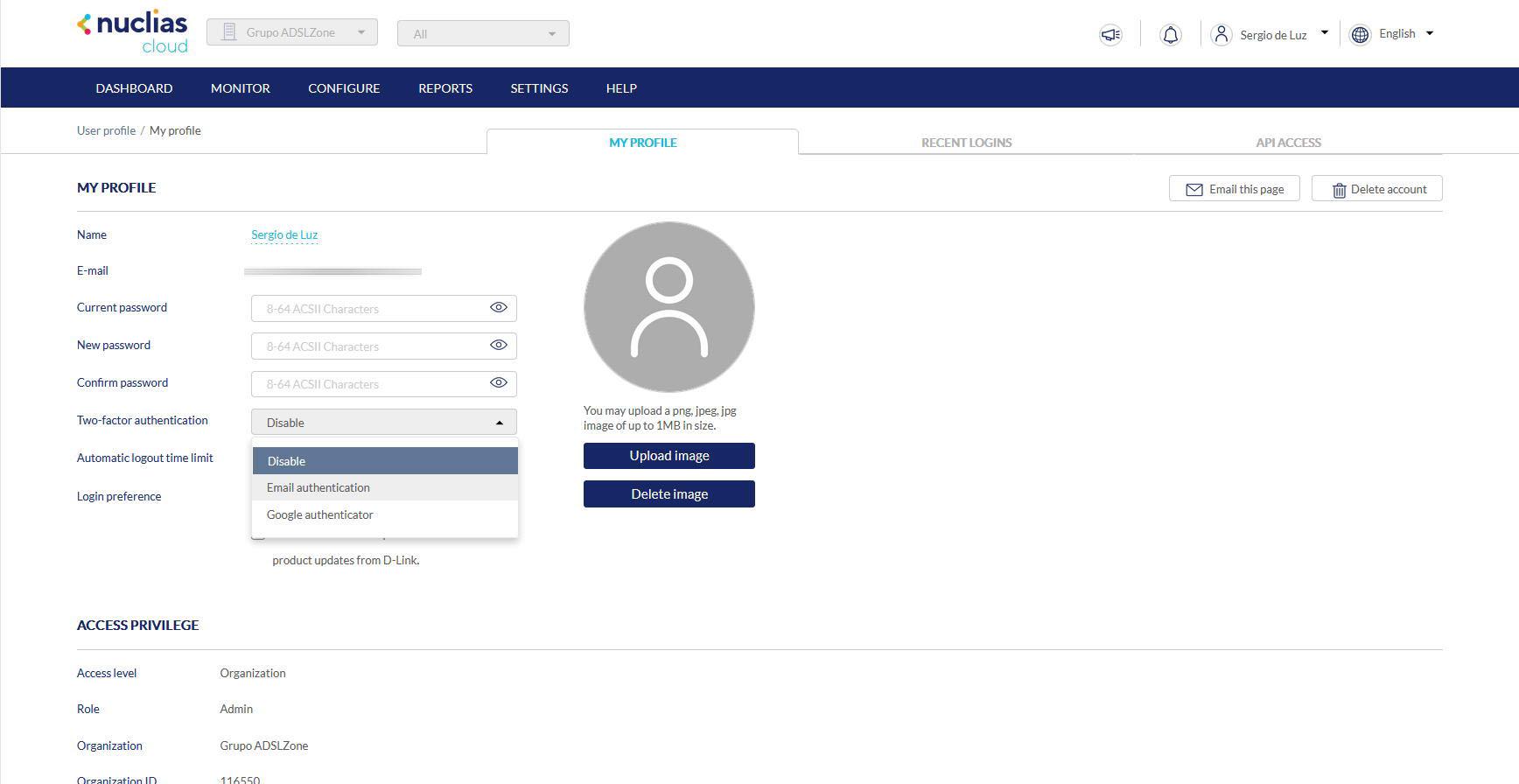

Nuclias Cloud understøtter tofaktorautentificering, derudover giver det dig mulighed for at vælge mellem godkendelse via e-mail eller brug af Google Authenticator eller en anden app til godkendelse med TOTP (Temporal One Time Password) koder, på denne måde kan vi yderligere beskytte vores D- konto. Link i skyen. Vores anbefaling er at bruge Google Authenticator, fordi generering af koderne er noget øjeblikkeligt, og vi behøver ikke vente, indtil vi modtager e-mail i vores indbakke.

Dette er de eneste muligheder for at beskytte brugerens konto, resten af mulighederne såsom afbødning af brutal kraft eller ordbogsangreb er delegeret til cloud -tjenesten, og vi kan slet ikke konfigurere noget. Vi kan heller ikke konfigurere kontoen, så det kun er IP’er fra Spanien, der kan logge ind med vores konto, noget der stærkt kan anbefales for at afbøde automatiserede angreb.

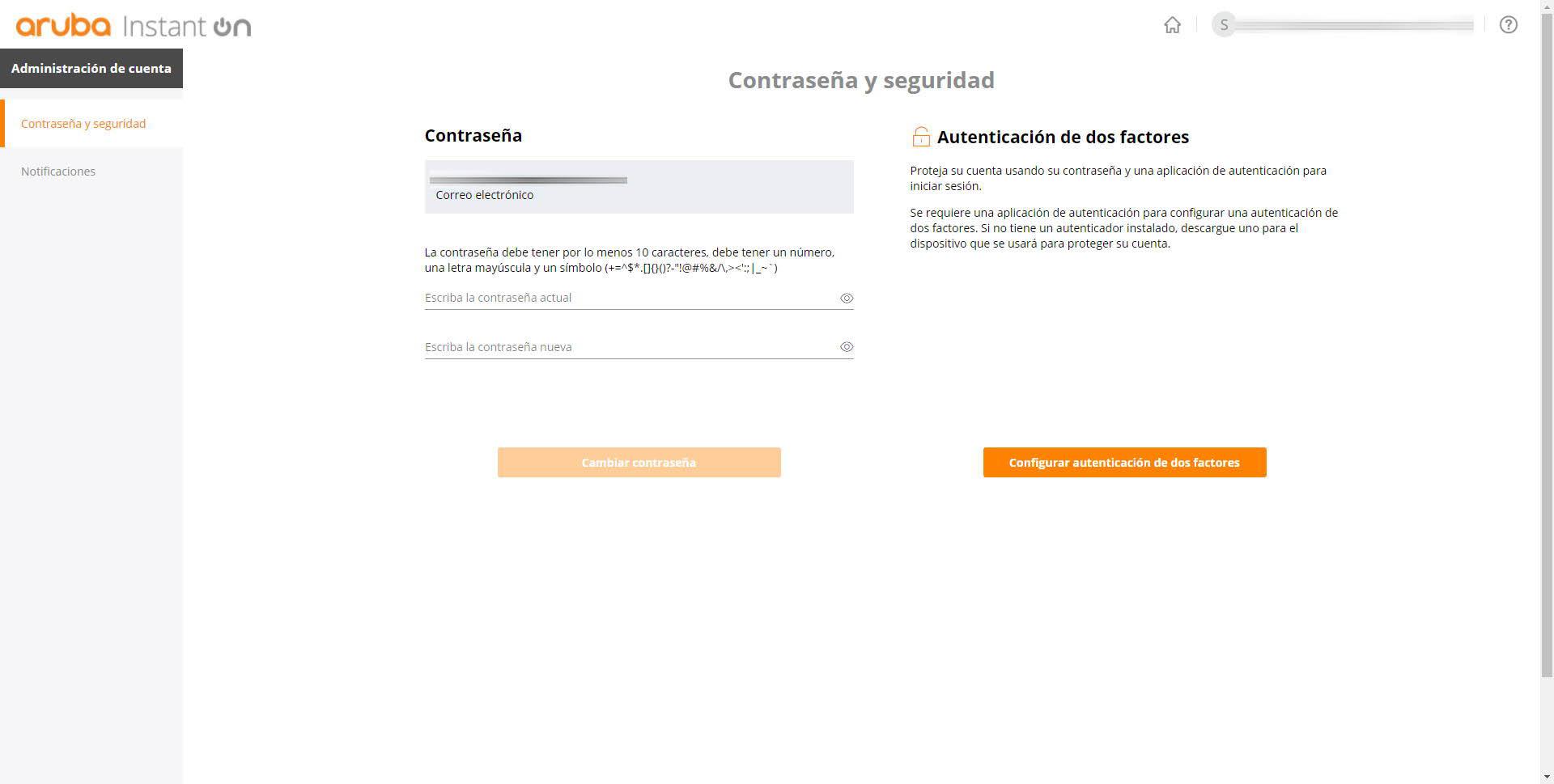

Beskyttelse af adgang til din Aruba Instant On -konto

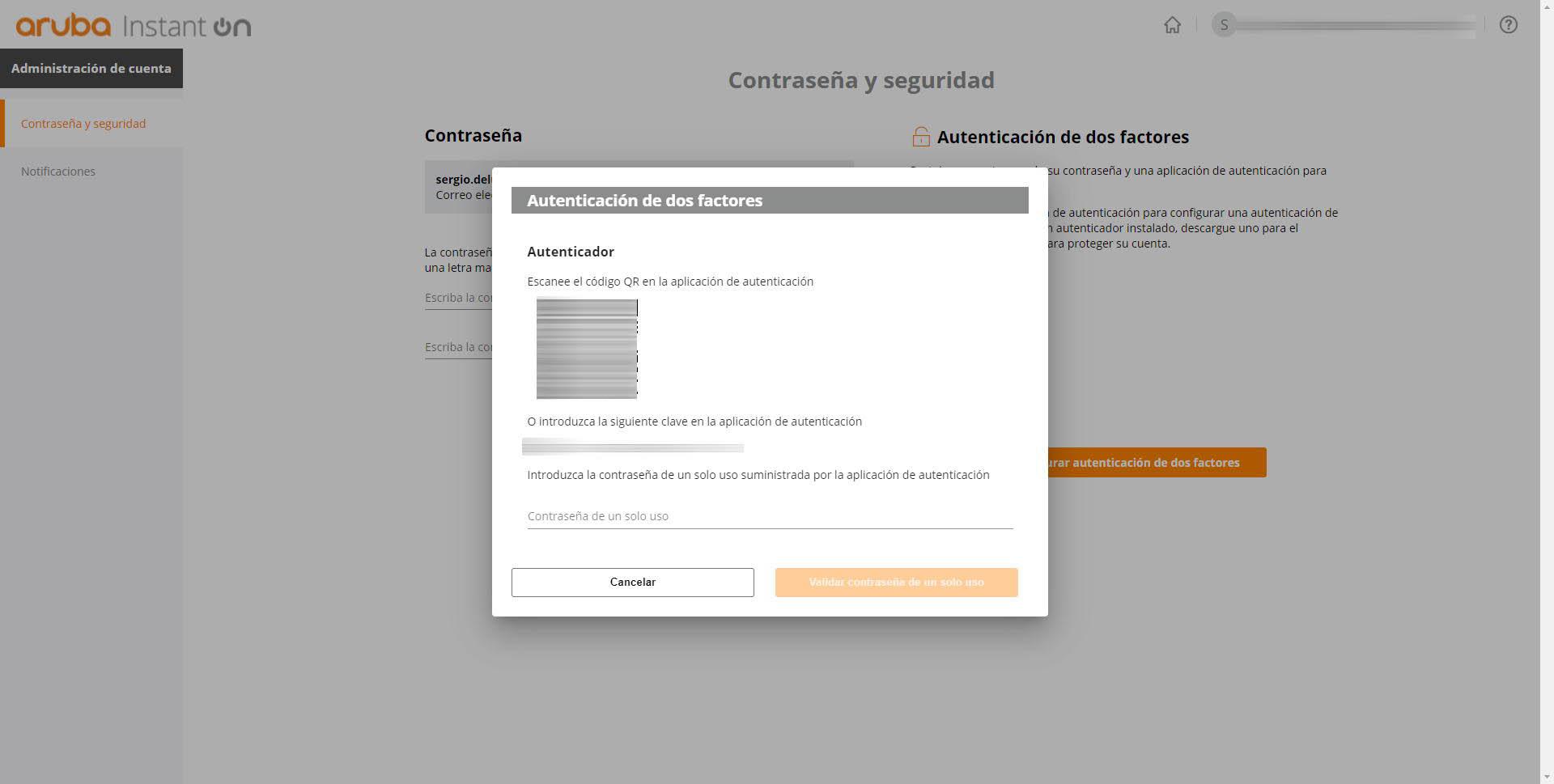

I tilfælde af Aruba Instant On, i afsnittet "Kontoadministration" kan vi også nemt ændre adgangskoden, i dette tilfælde er det mindste antal tegn 10, derudover er det obligatorisk at inkludere et tal, et stort bogstav og et symbol på de angivne for at oprette en meget robust adgangskode og beskytte den mod mulige brute force eller ordbogsangreb. Derudover vil det også give os mulighed for at aktivere tofaktorautentificering, for dette skal vi blot klikke på "Konfigurer tofaktorautentificering", indtaste adgangskoden og følge trinene.

I dette tilfælde med Aruba Instant On kan vi kun bruge en godkendelsesapplikation, f.eks. Google Authenticator, Latch eller Authy, og vi har ikke mulighed for den anden godkendelsesfaktor via e -mail. Vi bliver nødt til at scanne QR -koden med appen eller indtaste koden manuelt.

Som du har set, inkorporerer Aruba Instant On også de grundlæggende sikkerhedsforanstaltninger for at beskytte vores konto i skyen, noget helt nødvendigt for at beskytte administrationen af vores netværk.

Konfigurer sikkerhed på EnGenius Cloud

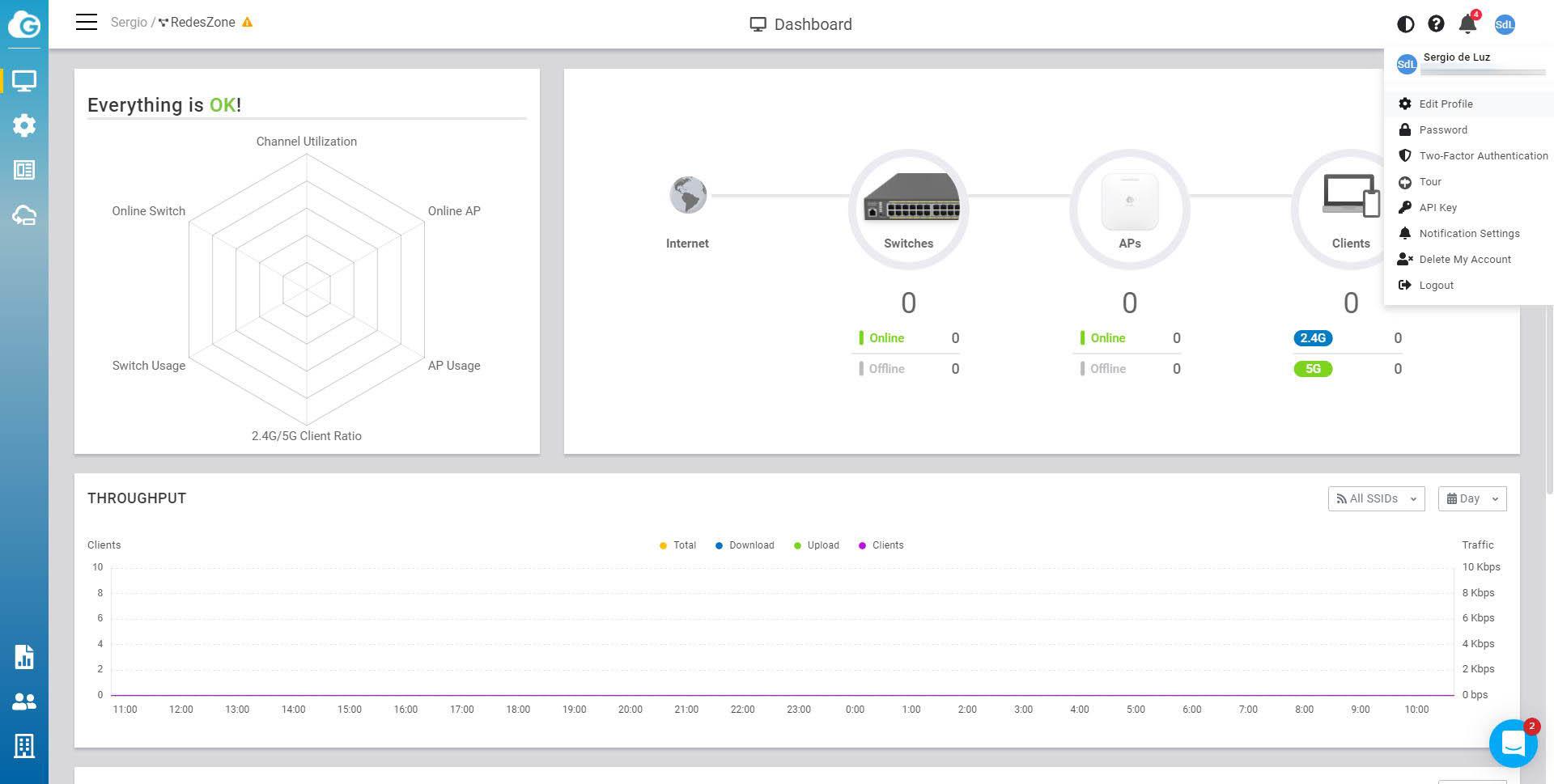

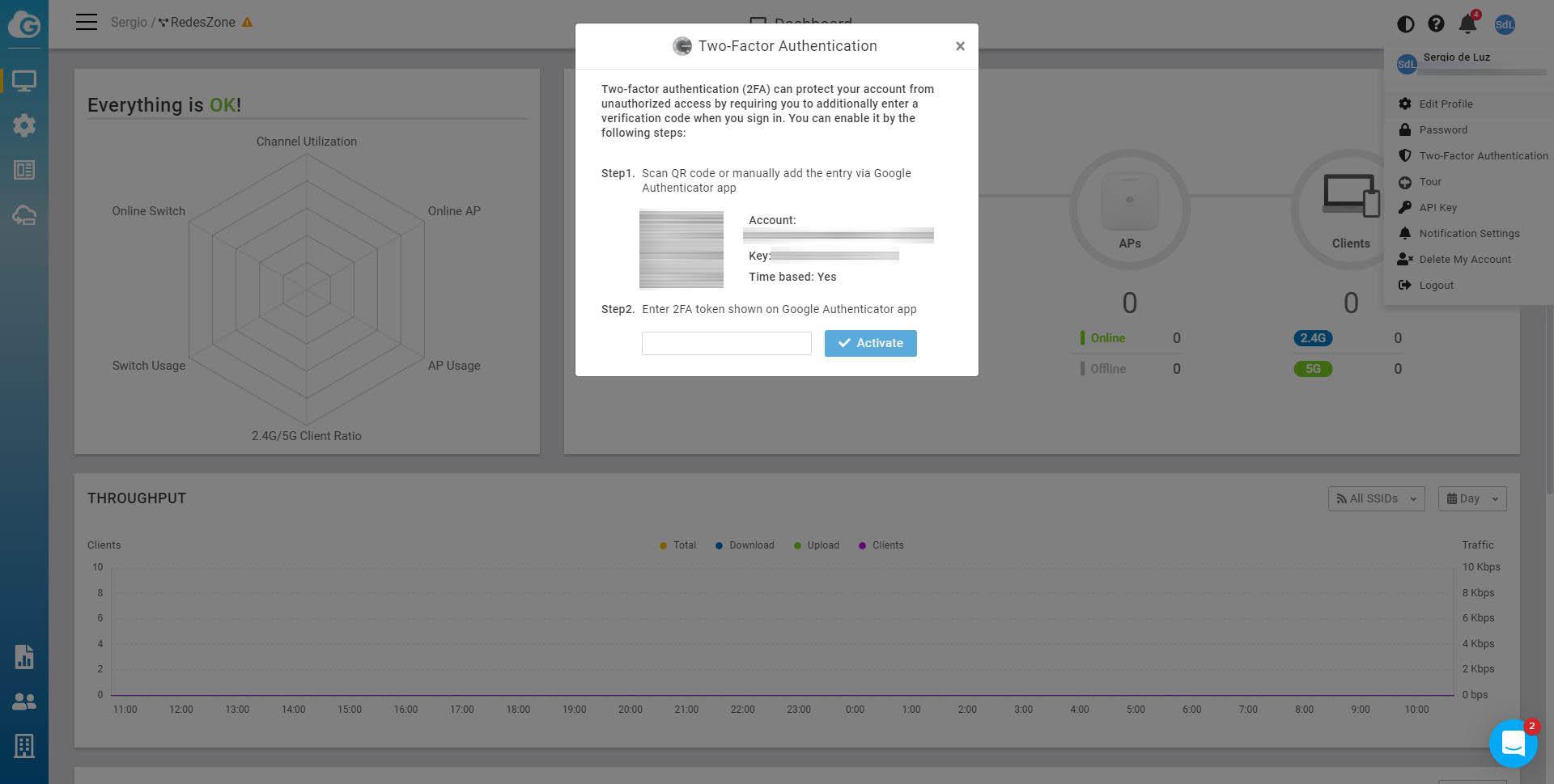

I tilfælde af EnGenius Cloud er menuen øverst til højre, hvor vi kan vise de vigtigste muligheder for sikkerhed. Her har vi også mulighed for at konfigurere en stærk adgangskode og aktivere totrinsgodkendelse. Producenten fortæller os ikke i dette tilfælde, hvad der er den mindste eller maksimale længde af adgangskoden, som vi kan indtaste, men det mest normale er at generere en direkte med Firefox or Chrome webbrowser for at have en robust adgangskode.

To-faktor-godkendelse er også baseret på TOTP, ved hjælp af en godkendelsesapp som Google Authenticator eller andre lignende værktøjer. På denne måde er det ikke kun nødvendigt at indtaste adgangskoden, men vi bliver også nødt til at indtaste koden dynamisk genereret af applikationen af vores smartphone.

Som du har set, har EnGenius Cloud også mulighed for at konfigurere totrinsgodkendelse, men ikke alle cloud-netværksstyringssystemer inkorporerer det, f.eks. TP-Link Omada.

TP-Link Omada

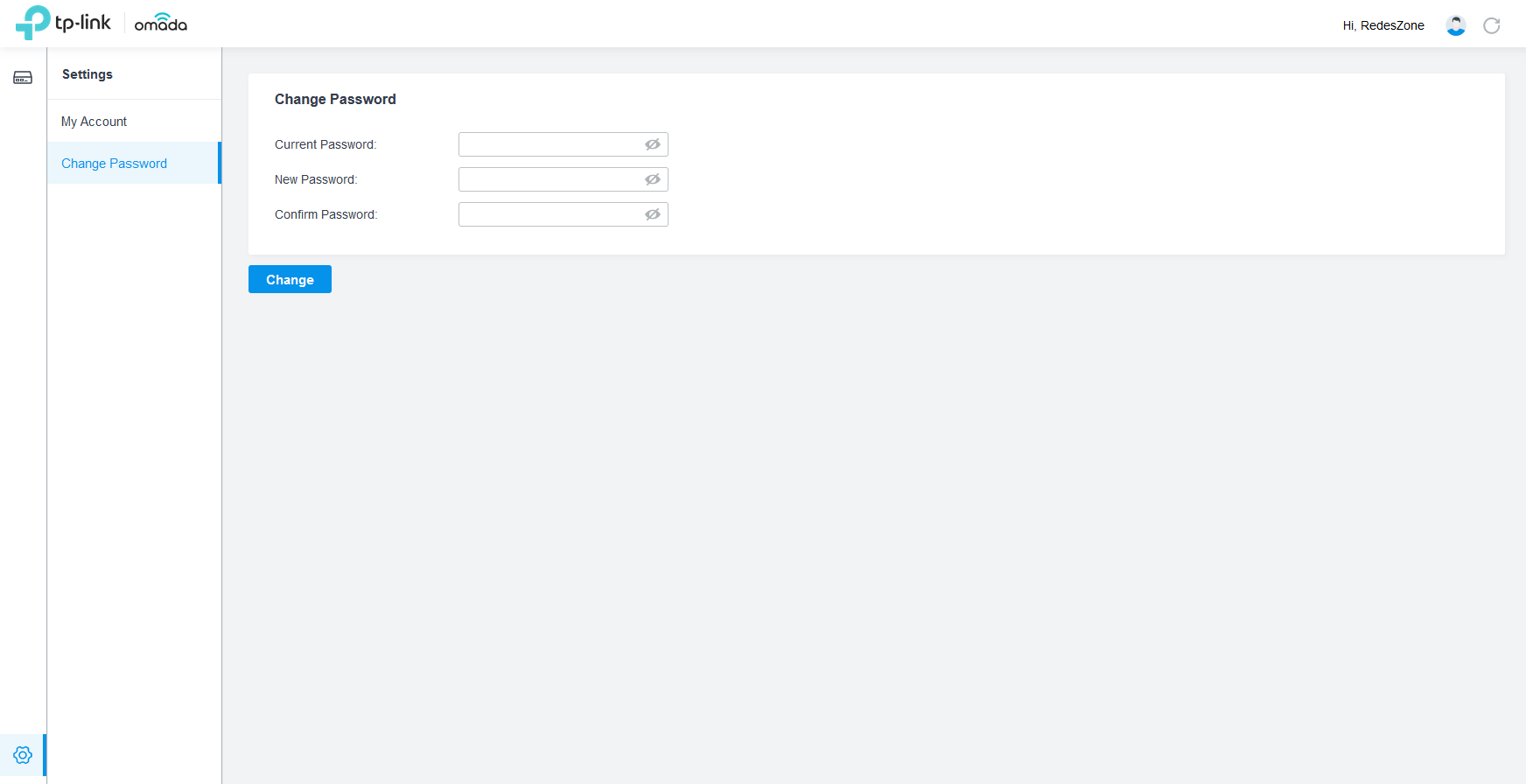

I tilfælde af TP-Link Omada har vi kun mulighed for at angive et kodeord for at få adgang til skyen, det har ikke noget totrins godkendelsessystem til korrekt at verificere brugerens identitet, vi har kun adgangs-e-mail og adgangskode som vi har konfigureret. I betragtning af at tofaktorautentificering er til stede i næsten enhver internettjeneste, er det uforklarligt, hvordan det er muligt, at TP-Link ikke har indarbejdet denne meget vigtige og grundlæggende funktionalitet i sin cloud management med Omada Cloud.

Som du har set, er det i et Cloud -styringsmiljø ikke kun meget vigtigt at beskytte det lokale netværk mod mulige angreb, men også producentens egen ledelse i skyen. Det er meget vigtigt at bruge en adgangskode til stærk adgang og aktivere totrinsgodkendelse, hvis vi har den tilgængelig. I dag er det mest normale at finde en platform, hvor totrinsgodkendelse understøttes, i dette tilfælde har vi set, at TP-Link Omada ikke har denne grundlæggende sikkerhedsfunktion.