Det er vigtigt at indstille en god adgangskode på vores computere og servere. I dag fortsætter vi med at indtaste vores computere ved mange lejligheder med et brugernavn og en adgangskode, selvom der allerede er mulighed for at konfigurere to-trins autentificering for at tilføje endnu et lag af sikkerhed til autentificering. Konfiguration af en stærk adgangskode på vores computere er grundlæggende, men det er muligt, at mange brugere ikke overholder retningslinjerne for en sikker adgangskode, af denne grund er det meget vigtigt at konfigurere en god adgangskodepolitik for at tvinge alle brugere til at overholde. I dag i denne artikel vil vi vise dig, hvordan du konfigurerer det i enhver Linux operativsystem, vil vi bruge Debian, men i systemer som Ubuntu processen er den samme.

Hvad er formålet med at konfigurere en adgangskodepolitik?

Da vi installerede operativsystemet, bad installationsguiden os om at indtaste et brugernavn og også en adgangskode for at autentificere os selv i operativsystemet. Hvis vi har besluttet at oprette en root-adgangskode, så har vi været nødt til at indtaste to forskellige adgangskoder (selvom de kunne være ens, men af sikkerhedsmæssige årsager anbefales det, at de er forskellige). Men i installationsguiden har vi ikke nogen form for kodeordspolitik forudkonfigureret, så vi kan sætte et kodeord så simpelt som "nøgle" eller "123456" blandt andre kodeord, der ikke er sikre. Rootbrugere og dem, der tilhører gruppen Administratorer, bør have stærke adgangskoder, såvel som normale brugere uden privilegier, for at beskytte operativsystemets sikkerhed.

Hvis vi vil tvinge alle pc- eller serverbrugere til at bruge stærke kodeord, er det absolut nødvendigt for systemadministratoren at lave en robust kodeordspolitik, for at forhindre brugere i at bruge kodeord, der er så lette at knække eller gætte. Vi kunne også tvinge forskellige brugere til at oprette en ny adgangskode, der overholder de nye nøglekrav i operativsystemet, derudover kunne vi også tvinge alle brugere eller kun nogle til at deres adgangskode udløber fra tid til anden og skal indtaste en ny adgangskode, hvis du ikke ønsker at stå uden adgang til styresystemet.

For at have en god adgangskodepolitik er det meget vigtigt at tage hensyn til:

- Opret stærke adgangskoder, der ikke er i ordbøger og har en vis kompleksitet.

- Tving brugere til at ændre deres adgangskoder for at overholde den nye adgangskodeordspolitik.

- Konfigurer adgangskodeudløb for at tvinge brugere til at ændre deres adgangskoder fra tid til anden.

Dernæst skal vi se, hvordan man konfigurerer en god adgangskodepolitik på vores server eller pc med Debian eller Ubuntu.

Konfigurer en stærk adgangskodepolitik

Det første vi skal tage i betragtning for at konfigurere en robust adgangskodepolitik er at være administratorer, vi skal have root-privilegier for at kunne foretage alle ændringerne, da de påvirker alle brugere af operativsystemet. Når vi har administratortilladelser, kan vi begynde at udføre de forskellige trin for at konfigurere adgangskodepolitikken korrekt.

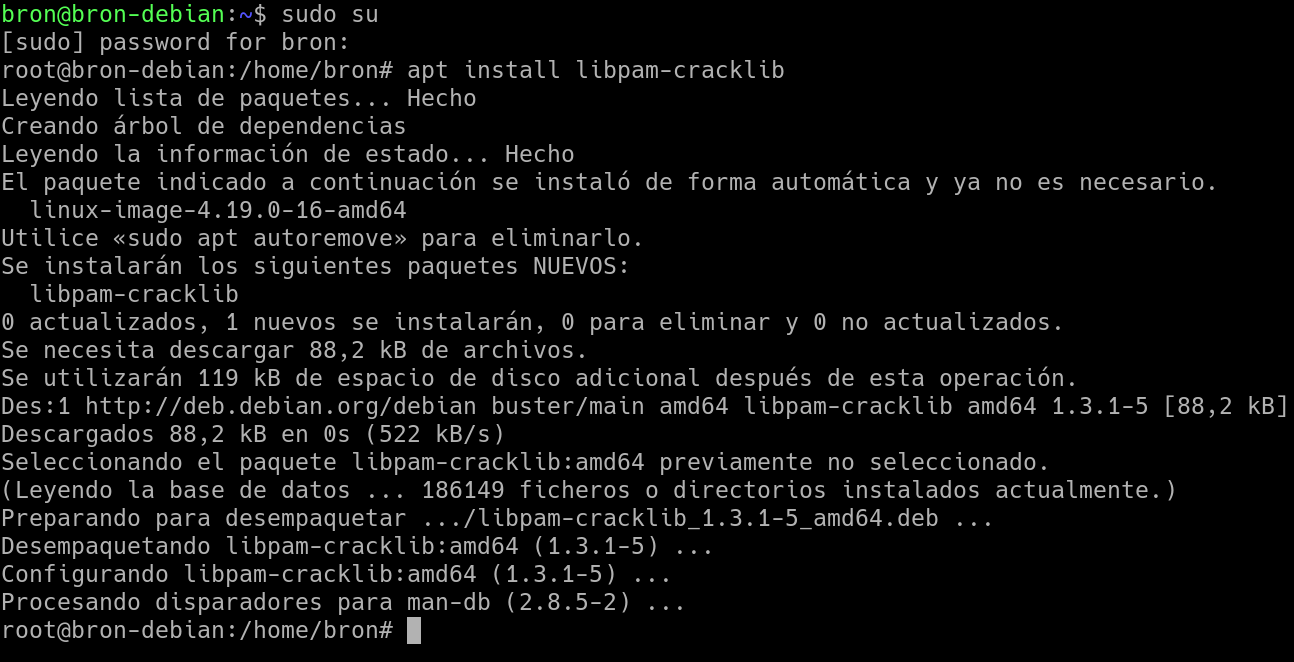

Installer libpam_cracklib-værktøjet

Det første vi skal gøre er at installere libpam_cracklib-biblioteket, dette bibliotek er ansvarlig for at verificere at adgangskoden du skal indtaste ikke er en del af en ordbog, det vil sige at det ikke er et simpelt ord. Den vil også kontrollere, at adgangskoden ikke er den samme som en anden, som du tidligere har brugt, dvs. den vil ikke lade os genbruge de adgangskoder, som vi allerede har brugt tidligere. Det vil heller ikke tillade os at genbruge adgangskoder, der kun har ændret ét tegn, lad os forestille os, at det nye kodeord er “Pepe123.”, Da det nye kodeord ikke kan være “Pepe123-”, fordi vi kun har ændret ét tegn. Andre kendetegn ved dette bibliotek er, at det tjekker, om det nye kodeord er for kort, om det ikke er meget komplekst, og endda giver os mulighed for at vide, om det ikke har et enkelt tegn indtastet flere gange i træk, med det formål at lave adgangskoden mere komplekst.

Vi skal huske på, at det er meget vigtigt at angive en stærk adgangskode, da det er den første forsvarslinje i sikkerheden af vores operativsystem. For at installere dette bibliotek skal vi blot udføre følgende kommando:

sudo apt install libpam-cracklib

Hvis du bruger "sudo" i dit operativsystem, bliver du nødt til at sætte denne kommando før installationskommandoen, ellers behøver du ikke bruge den, hvis du er i rodtilstand. Før vi fortsætter, skal vi indikere, at installationen af dette bibliotek er meget vigtig, fordi vi takket være det vil være i stand til at konfigurere adgangskodepolitikken, som vi ønsker.

Rediger konfigurationsfilen

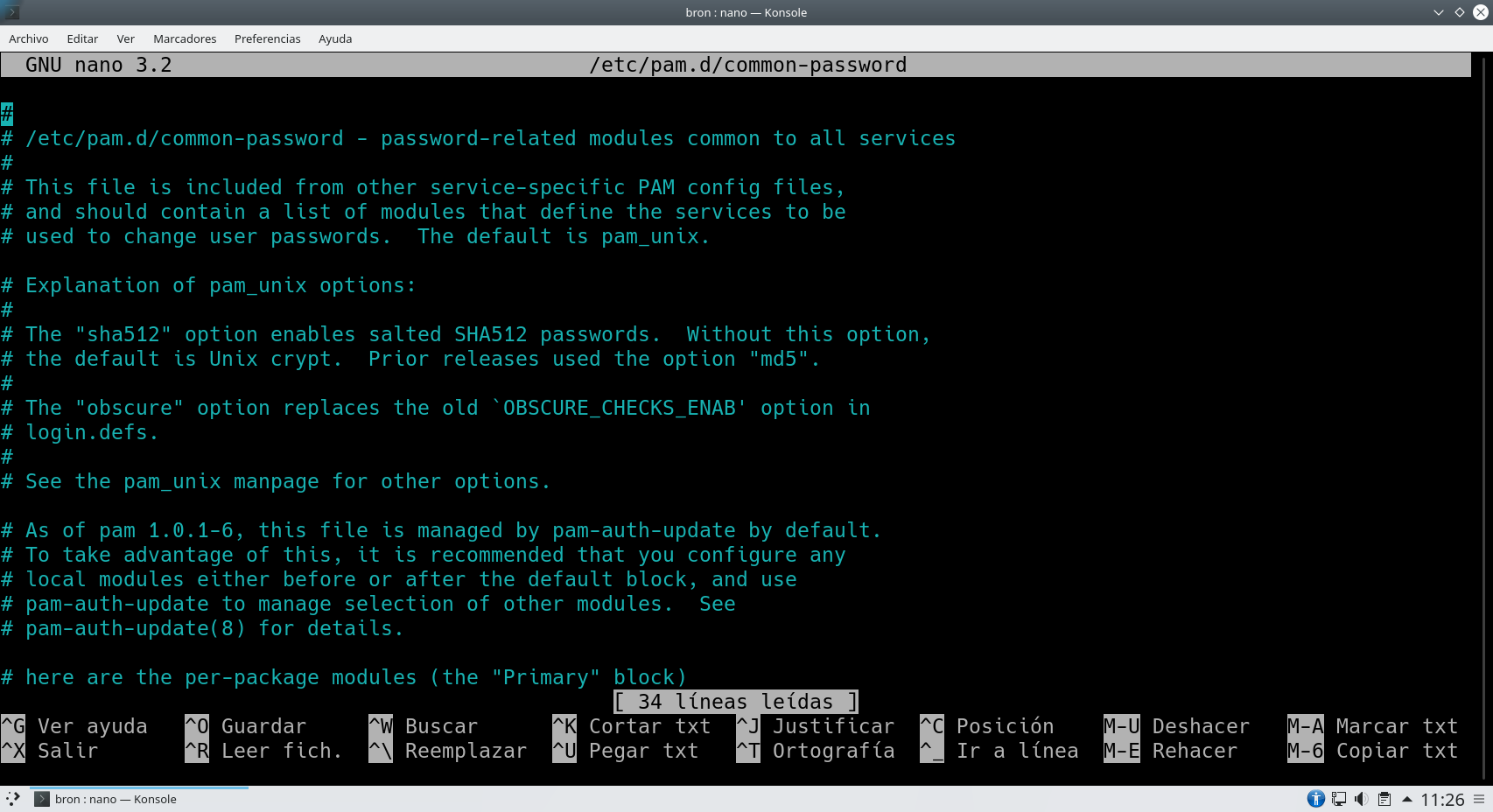

Når vi har installeret biblioteket, er det nu, vi skal redigere filen, der er placeret i /etc/pam.d/common-password. Men før du redigerer den direkte, anbefaler vi, at du laver en sikkerhedskopi af denne konfigurationsfil, hvis vi sætter en forkert konfiguration, for nemt og hurtigt at kunne vende tilbage til fabriksindstillingerne.

For at lave en sikkerhedskopi af denne fil skal du bare udføre følgende kommando og sætte den sti, vi ønsker:

sudo cp /etc/pam.d/common-password /root/

Når det er gjort, åbner vi filen med superbrugertilladelser for at kunne redigere den, vi kan bruge vi, vim, nano eller en anden tekstfilredigering via konsollen, vi vil bruge nano. Du kan også bruge en grafisk teksteditor, men altid med root-tilladelser, for ellers vil den ikke lade dig redigere den.

sudo nano /etc/pam.d/common-password

Nu vil vi se den komplette konfigurationsfil for operativsystemet:

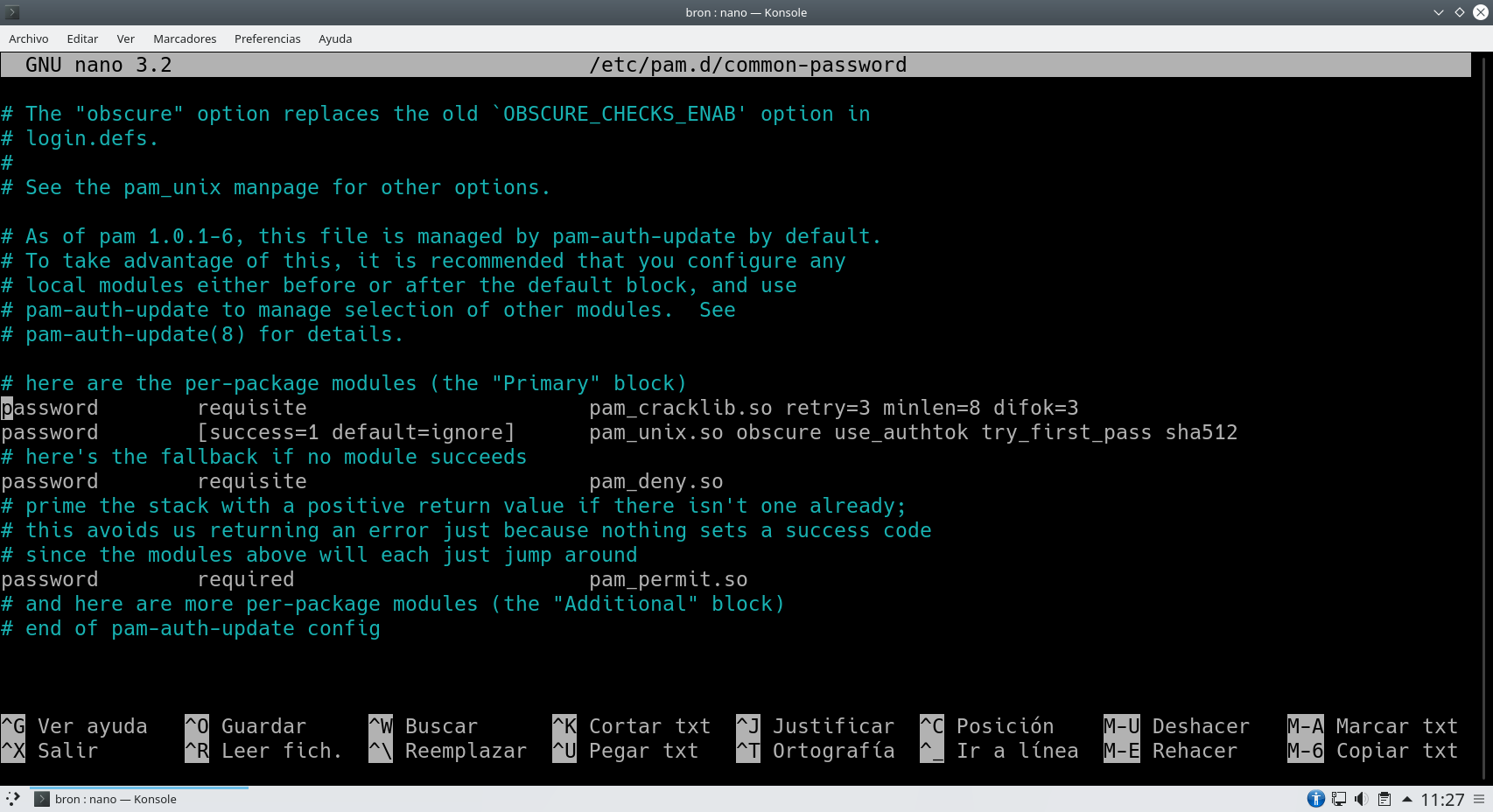

Når vi er inde i editoren, skal vi finde en linje, der ligner følgende:

password requisite pam_cracklib.so retry=3 minlen=8 difok=3

På følgende billede kan du se, hvor det vises:

Det er her, vi skal redigere det, og vi vil have følgende muligheder for at konfigurere det, som vi ønsker.

- prøv igen: antal forsøg, før systemet returnerer en godkendelsesfejl og udviser os.

- minlen: er minimumslængden af adgangskoden, som standard er den 8 tegn.

- difok: antal forskellige tegn, som den nye nøgle skal have i forhold til den gamle.

- ucredit: store bogstaver, der skal være mindst eller maksimum.

- lcredit: små bogstaver, der skal være mindst eller maksimum.

- dcredit: antallet af cifre den skal have som minimum eller maksimum.

- ocredit: det minimum eller maksimum antal andre tegn (symboler) nøglen skal have.

Mulighederne ucredit, lcredit, dcredit og occredit kan have negative eller positive tal for at definere, om vi ønsker, at den skal have et minimum eller et maksimumsområde, for eksempel:

- lcredit = -2: betyder, at den skal have mindst 2 små bogstaver.

- lcredit = + 2: betyder, at den maksimalt må have 2 små bogstaver.

Og det er det samme med resten af lcredit, dcredit og ocredit muligheder.

Konfigurer den nøglepolitik, der skal anvendes

Når vi kender alle de konfigurationsmuligheder, vi har til vores rådighed, vil vi vælge den nøglepolitik, der skal konfigureres. Et eksempel på en nøglepolitik kunne være følgende:

password requisite pam_cracklib.so retry=3 minlen=12 difok=3 ucredit=-3 lcredit=-3 dcredit=-3 ocredit=-3

Med den tidligere politik vil vi have:

- Minimum adgangskodelængde 12 tegn.

- Hvis vi ændrer adgangskoden, skal der være mindst tre forskelle.

- 3 store bogstaver, 3 små bogstaver, 3 cifre og 3 symboler minimum

Vi har ikke sat noget tegn som et maksimum, men vi kunne også inkorporere det, for at begrænse antallet af tegn af samme type, der er tilladt, men med denne nøglepolitik mener vi, at nøglen er kompleks nok til at undgå problemer.

Tjek den nye nøglepolitik

Når vi har det konfigureret, vil vi ændre adgangskoden for vores egen bruger, så den passer perfekt til den nye adgangskodepolitik, som vi har konfigureret. For at ændre adgangskoden skal vi udføre følgende rækkefølge:

sudo passwd

Vi vil have en assistent, hvor vi skal angive den nye adgangskode, så den passer perfekt til den tidligere politik. Afhængigt af den adgangskode, vi indtaster, kan vi se en anden fejl, for eksempel kan den fortælle os, at nøglen er for enkel, det er et ordbogsord, det er for kort osv. Når det nye kodeord, som vi har indtastet overholder politikken, vil det give os mulighed for at ændre den uden problemer.

Tving andre brugere til at ændre deres adgangskode

Debian giver os muligheden for at tvinge adgangskodeændringen til næste brugerlogin, på denne måde vil de ikke være i stand til at undgå den nye adgangskodepolitik, som de skal overholde. For at tvinge brugere til at indtaste en ny adgangskode, skal administratorbrugeren udføre følgende kommando:

passwd -e USUARIO

Argumentet "-e" fremtvinger en udløb af brugerens adgangskode, og ved næste login skal du indtaste en ny adgangskode, der er i overensstemmelse med operativsystemets nye adgangskodekrav.

Konfigurer adgangskodeudløb for brugere

Hvis vi ønsker at konfigurere udløbet af adgangskoder for brugere, kan vi også bruge kommandoen passwd til at udføre denne konfiguration for hver og en af systembrugerne, eller individuelt. For at definere et kodeords udløb og tvinge brugere til at ændre det, før udtrykket udløber, skal vi udføre følgende kommando:

passwd -w 5 -x 30 USUARIO

Argumentet "-x" betyder, at brugere højst skal ændre deres adgangskode hver 30. dag. Argumentet "-w" betyder, at det advarer os fra 5 dage før adgangskoden udløber, at ændre den, på denne måde minder vi brugeren om, at han skal ændre adgangskoden.

Det kan også varmt anbefales at konfigurere kontoens inaktivitet, hvis brugeren ikke ændrer adgangskoden efter nøglens udløb, at den sættes som inaktiv, og det er systemadministratoren, der skal aktivere den igen. Lad os forestille os, at vi vil markere en konto som inaktiv, hvis der er gået en dag siden udløbet af nøglen, i dette tilfælde ville konfigurationen være:

passwd -w 5 -x 30 -i 1 USUARIO

Passwd-kommandoen giver os mulighed for at sætte forskellige argumenter i samme rækkefølge, vi anbefaler, at du læser man-siderne til dette værktøj, hvor du finder alle de tilgængelige konfigurationsmuligheder.

Som du har set, er det virkelig simpelt at konfigurere en god adgangskodepolitik på vores server med Debian eller Ubuntu, vi bliver simpelthen nødt til at installere biblioteket og foretage nogle justeringer, derudover vil det stærkt anbefales at tvinge nuværende brugere (hvis de findes) ) for at oprette en ny adgangskode.