يبحث المتسللون دائمًا عن تقنيات أصلية جديدة ليتمكنوا من مهاجمة المستخدمين. في بعض الأحيان يفعلون ذلك عن طريق إنشاء برامج ضارة معقدة للغاية ، والبعض الآخر يفعلون ذلك من خلال نقاط الضعف وغيرها الذين يستفيدون من خصائص نظام التشغيل الخاصة والشرعية لتعريض أمن المستخدمين للخطر ، والتهرب من تدابير الأمان الخاصة بهم والاستفادة منها. نظام مراقبة. وهذه هي الطريقة التي تعمل بها هذه التقنية الجديدة التي تستفيد منها ل ويندوز خدمة BITS .

البتات ( خلفية خدمة النقل الذكي ) الخدمة هي خدمة مقدمة في نظام التشغيل Windows XP تستخدم للاستفادة من النطاق الترددي الخامل (أي الإنترنت الذي لا نستخدمه) لتسهيل عمليات نقل الملفات غير المتزامنة بين الأجهزة المحلية. بمعنى آخر ، إنها الخدمة يستخدمه Windows Update لتنزيل تحديثات Windows تلقائيًا في الخلفية ، وكذلك بواسطة برنامج Windows Defender للتحقق من قاعدة البيانات وتحديثها. تطبيقات أخرى ، مثل الكروم و برنامج فايرفوكس، استخدم هذه الخدمة أيضًا لتنزيل إصدارات جديدة عند إغلاق المتصفح.

هذه الخدمة شرعية ، ويجب أن يكون كل ما يمر عبرها موثوقًا به. ومع ذلك ، توصلت مجموعة من الباحثين الأمنيين إلى طريقة للاستفادة منها للسيطرة على أي نظام ، حتى تجاوز جدار الحماية وتدابير أمنية أخرى.

يمكن استخدام BITS كباب خلفي لجهاز الكمبيوتر الخاص بك

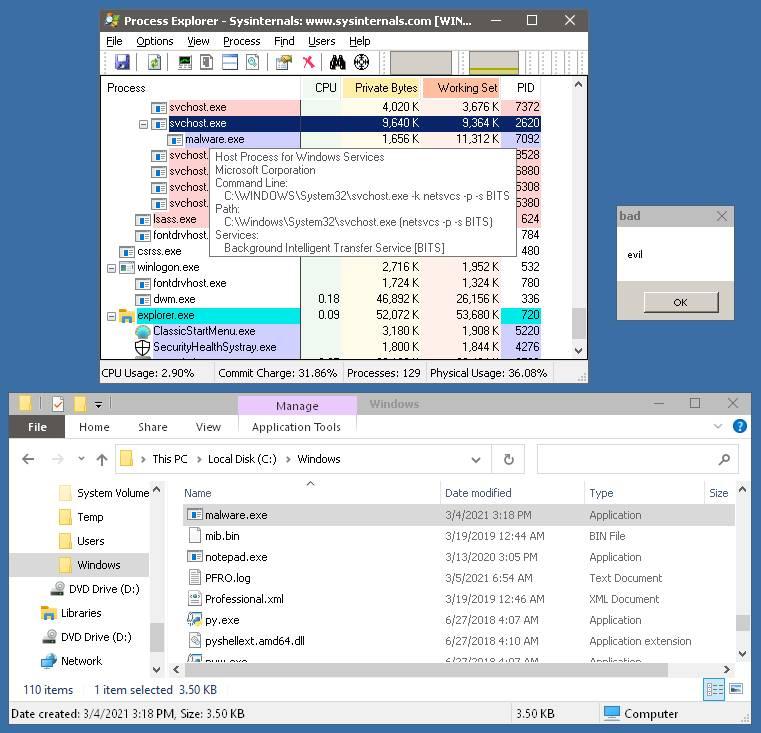

الأمان كشفت شركة FireEye عن آلية استمرار وجود برامج ضارة غير معروفة حتى الآن. عندما يصل تطبيق ضار إلى جهاز الكمبيوتر ، يمكنه إنشاء بعض وظائف BITS التي تظل معلقة التنفيذ على جهاز الكمبيوتر ، مثل المهام المجدولة. تعمل هذه الوظائف على مستوى النظام ، لذلك يتم الوثوق بها افتراضيًا بواسطة إجراءات الأمان. وبالتالي ، فإن كل ما تتم معالجته من خلال BITS يميل إلى التهرب من جدار الحماية ومكافحة الفيروسات الوصول إلى جهاز الكمبيوتر دون إثارة الشبهات.

لنأخذ مثالا. يهدف BITS إلى تحميل مورد محلي. يمكن لبرنامج ضار إنشاء مهمة عن طريق استدعاء ملف غير موجود ، مما يؤدي إلى حدوث خطأ. عند إنشاء هذا الخطأ ، يتم تنفيذ أمر إعلام مخصص ، والذي قد يكون ملف exe. ويمكن أن يكون هذا exe. بابًا خلفيًا ، أو حصان طروادة ، أو برنامج فدية ، وما إلى ذلك ، نظرًا لأن BITS افتراضيًا هو عملية نظام ، فإن ما يتم تشغيله من خلاله لا يمر عبر برامج مكافحة الفيروسات أو جدار الحماية ، مما يعرض أمننا بالكامل للخطر.

تم استخدام هذه التقنية بالفعل في عدد من الهجمات الخلفية المستهدفة مثل KEGTAP في 2020. لكن الأمور تزداد تعقيدًا الآن ، حيث سيستفيد المزيد والمزيد من المتسللين من هذه التقنية.

كيفية حماية الويندوز

ليست هذه هي المرة الأولى التي نرى فيها المتسللين يجدون طريقة للاستفادة من ميزات وخدمات Windows المشروعة لتنفيذ مهامهم الخاصة. ومن الصعب بشكل متزايد تغطية جميع الجبهات التي يمكنهم من خلالها مهاجمتنا.

في حالة هذا الفشل المحدد ، FireEye أنشأ أداة ، بت بارسير ، مما يسمح لنا بتحليل كل ما تتم معالجته من خلال BITS. لذلك يمكننا استخراج المعلومات من أي وظيفة لمعرفة ما إذا كانت جديرة بالثقة أو يمكن أن تكون خطيرة.

أيضًا ، كما هو الحال دائمًا ، نوصي باستخدام الفطرة السليمة. يجب أن نتجنب تنزيل الملفات المشبوهة والخطيرة من الإنترنت ، وكذلك توخي الحذر فيما يصلنا من خلاله البريد الإلكتروني. عندها فقط يمكننا التأكد من أنه لا يوجد شيء يحاول السيطرة على جهاز الكمبيوتر الخاص بنا.